漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025871

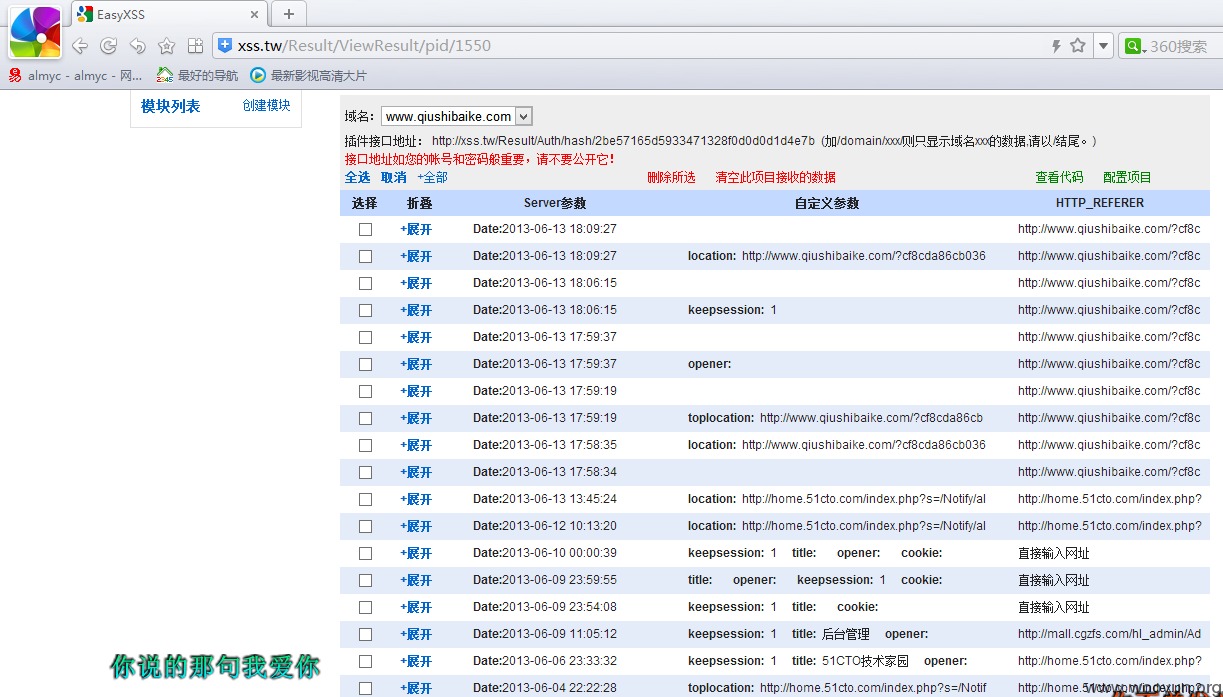

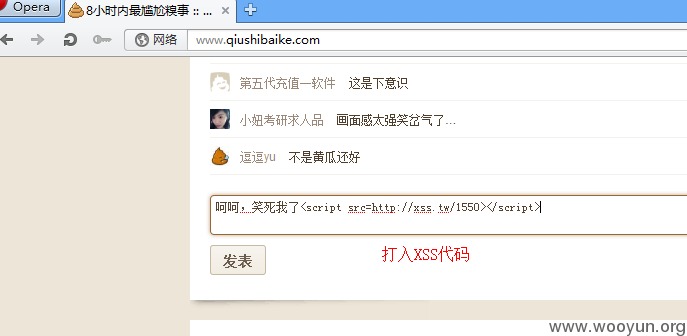

漏洞标题:糗事百科存储型XSS漏洞,可打大量用户~

相关厂商:糗事百科

漏洞作者: Black Angel

提交时间:2013-06-13 18:24

修复时间:2013-06-13 19:01

公开时间:2013-06-13 19:01

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-13: 细节已通知厂商并且等待厂商处理中

2013-06-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我是一个忠实的糗百汉子.割...~ 这个站流量大,得发出来..被恶意使用太严重了..

详细说明:

ps:下文当中本人将以两个不同浏览器盗取本人自己的登录测试号做试验(糗百一个爪机只能注册一个号,没办法,但是完全能说明问题.)

糗百不是小站,每天的流量巨大,如果想用这个漏洞搞点恶作剧的话那就是太简单了.

漏洞证明:

修复方案:

过滤XSS语句.

版权声明:转载请注明来源 Black Angel@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-06-13 19:01

厂商回复:

好吧,这个“漏洞”其实很早就有了,我们也知道,但是因为只能获取本地用户的cookie,所以就一直懒得修复。具体原因是当用户在web评论时,js会生成一个假楼层,这个生成假楼层的js没有做过滤,所以可以把script塞进去。但是后台收到数据时,会先过滤再入库,所以其他人看到的是被解析成文字的script,因此对他人无害。

还是很感谢乌云的朋友再次提出。。。(之前已经有人私下联系过我们了。。。)

最新状态:

暂无