漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025693

漏洞标题:Windows特殊文件名漏洞

相关厂商:微软

漏洞作者: 猫七

提交时间:2013-06-11 19:16

修复时间:2013-09-06 19:17

公开时间:2013-09-06 19:17

漏洞类型:设计错误/逻辑缺陷

危害等级:低

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-11: 细节已通知厂商并且等待厂商处理中

2013-06-14: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2013-08-08: 细节向核心白帽子及相关领域专家公开

2013-08-18: 细节向普通白帽子公开

2013-08-28: 细节向实习白帽子公开

2013-09-06: 细节向公众公开

简要描述:

Windows特殊文件名漏洞

详细说明:

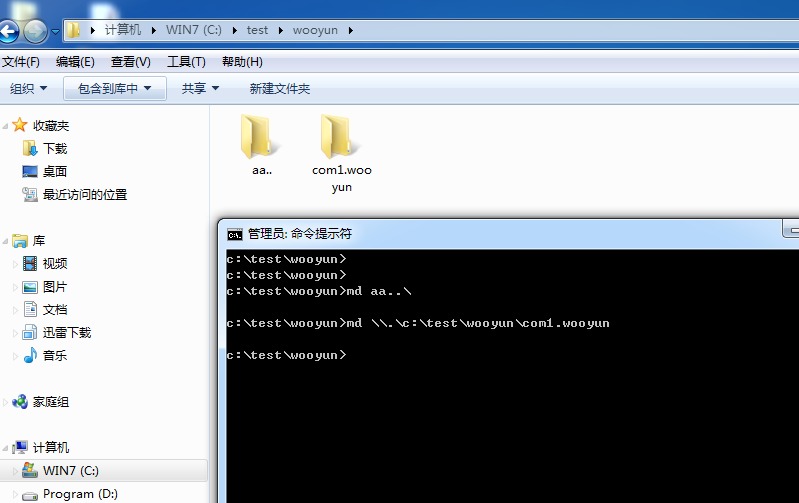

文件夹名漏洞

c:\test\wooyun>md \\.\c:\test\wooyun\com1.wooyun

设备名漏洞

c:\test\wooyun>md \\.\c:\test\wooyun\com1.wooyun

漏洞证明:

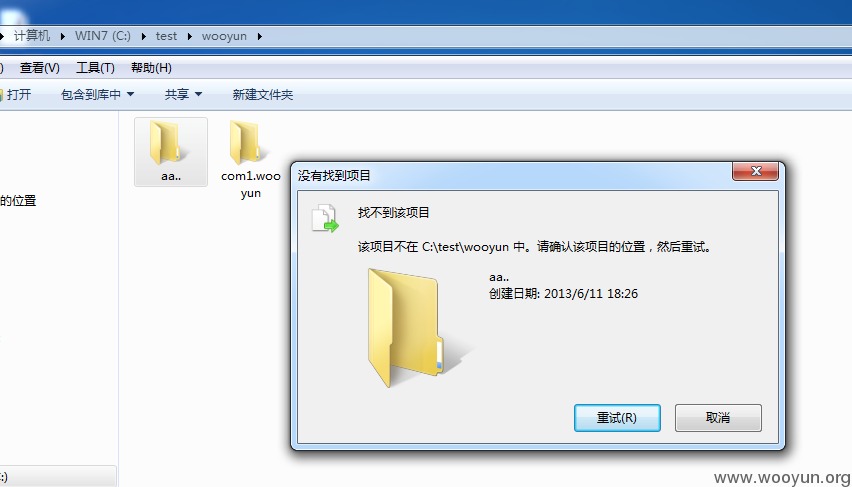

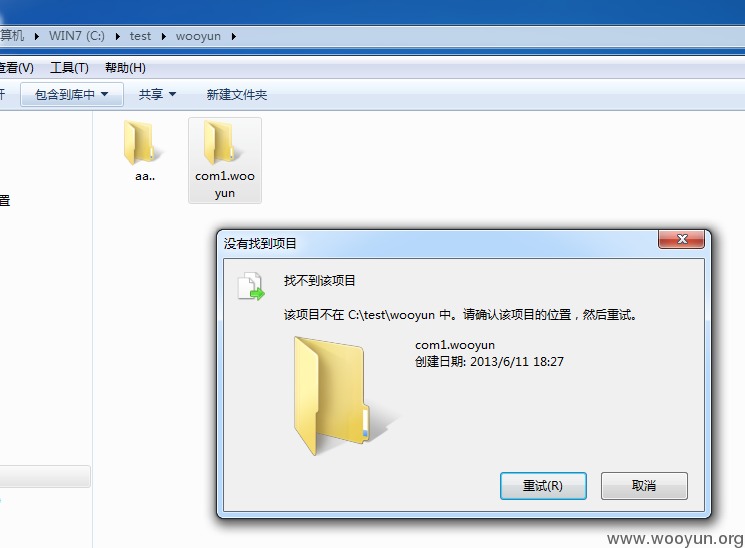

创建的目录,系统不允许删除。

而在WIndows2003 和之前的版本。连文件夹里的内容也无法看到。

通过网站访问时:http://abc.com/com1.wooyun/com1.wooyun.asp 却可以正常访问。

修复方案:

对于 设备名目录文件,用UNC路径操作

rd /s \\.\c:\test\wooyun\com1.wooyun

对于 文件夹名漏洞 使用文件全名删除即可

rd /s aa..\

版权声明:转载请注明来源 猫七@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-09-06 19:17

厂商回复:

这个已经很早以前就知道了,暂不处置吧。

最新状态:

暂无