漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024378

漏洞标题:广大站长应该注意并重视的安全问题

相关厂商:某网站

漏洞作者: 春哥

提交时间:2013-05-24 15:10

修复时间:2013-05-24 15:10

公开时间:2013-05-24 15:10

漏洞类型:成功的入侵事件

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-05-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

站长早期注册域名时,填写的信息暴露站长的个人信息。现在的年代各种泄密门事件,导致可以通过查域名注册信息进行社工。得到更多的站长信息进行入侵。

详细说明:

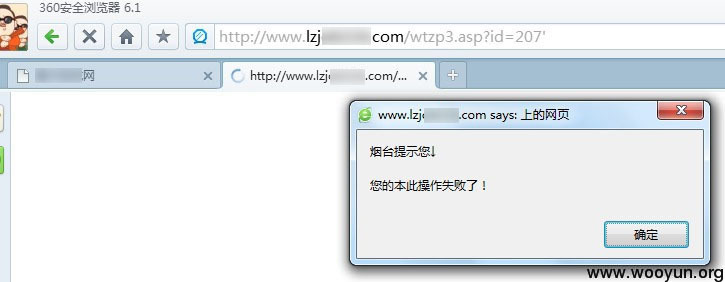

目标站:www.lzj【马赛克】.com

简单测试一下,提示出来了。不让检测。那我们就不检测了。。。

下面开始收集网站信息

http://whois.chinaz.com/www.lzj【马赛克】.com

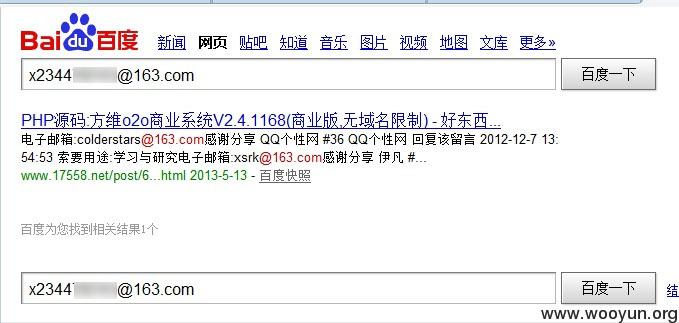

百度一下邮箱。

百度够弱的。

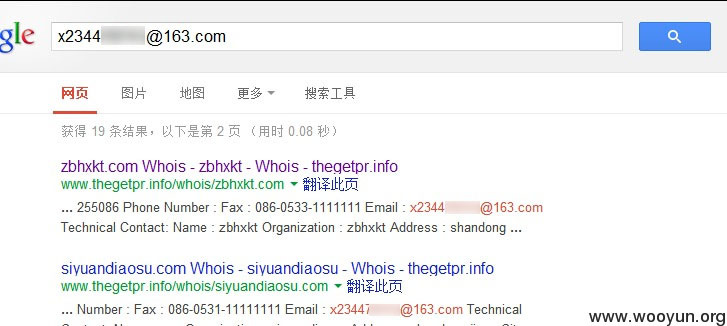

试试他哥哥谷歌吧。

依然找不到有用信息。

继续找。搜索用户名试试 x2344【马赛克】

各种信息,看来有希望。

这么多网站都有注册过

信息有了就好办事了。

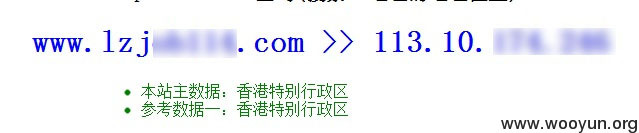

空间地址:香港特别行政区

先来用常用账号密码试试新网的账号。

成功登陆。

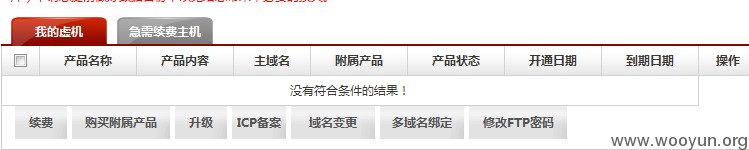

有两个域名,不过没有目标域名。纯属意外。

好吧,虚拟主机也没有。看来新网的主机还是不够受大众喜欢。

试了其他常用账号,么有找到其他用户。

既然无果,就试试社下邮箱吧。

新网不行,去西部数码 看看吧。

这些网站站长一般都有号。

邪恶进来了。

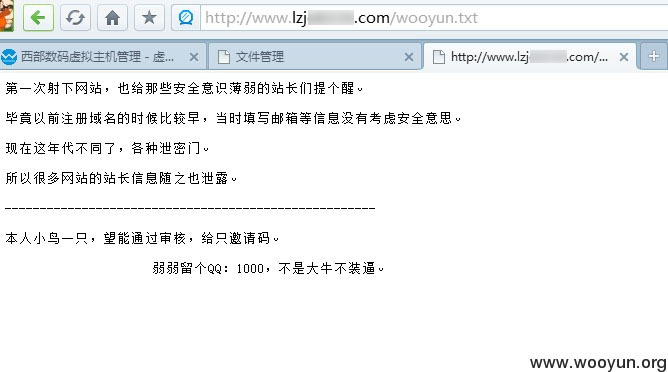

好家伙,果然在这里。

漏洞证明:

修复方案:

你懂得。

版权声明:转载请注明来源 春哥@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝