漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021234

漏洞标题:某市车辆管理系统未做任何安全处理,1W多用户身份信息泄露

相关厂商:某车辆管理系统

漏洞作者: 非米特尼克

提交时间:2013-04-05 12:23

修复时间:2013-05-20 12:24

公开时间:2013-05-20 12:24

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-05: 细节已通知厂商并且等待厂商处理中

2013-04-08: 厂商已经确认,细节仅向厂商公开

2013-04-18: 细节向核心白帽子及相关领域专家公开

2013-04-28: 细节向普通白帽子公开

2013-05-08: 细节向实习白帽子公开

2013-05-20: 细节向公众公开

简要描述:

未做任何安全处理导致注入、跨站、下载、权限绕过、遍历、弱口令等漏洞,1W多用户身份、联系方式、地址等信息泄露,对用户极不负责,望尽快修复。

详细说明:

最近在长沙市公安局交通警察支队车队管理所办理驾驶证业务,随便测试了一下,发现没做任何安全处理,导致以下漏洞:

原理就不多说了,直接上URL。

1、注入漏洞

http://www.csjjcgs.cn/xxgl/hdpt_view.jsp?xh=43

http://www.csjjcgs.cn/xxgl/blzn_view.jsp?xh=164

http://www.csjjcgs.cn/reg/xgmm.jsp?zcid=27

http://www.csjjcgs.cn/xxgl/zcfg_view.jsp?xh=39

http://www.csjjcgs.cn/reg/jz_xx.jsp?zcid=5981

http://www.csjjcgs.cn/reg/msg.jsp?zcid=5981&msg=4

2、跨站漏洞

http://www.csjjcgs.cn/ywbl/1-2.jsp

http://www.csjjcgs.cn/ywbl/1-3.jsp

...

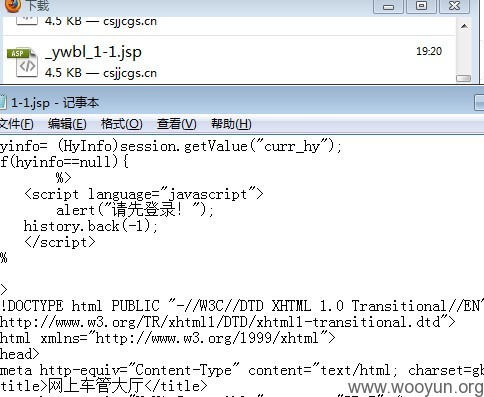

3、下载漏洞(任意文件)

http://www.csjjcgs.cn/download/xz_download.jsp?filename=xz_download.jsp(文件名,按自己需求修改)

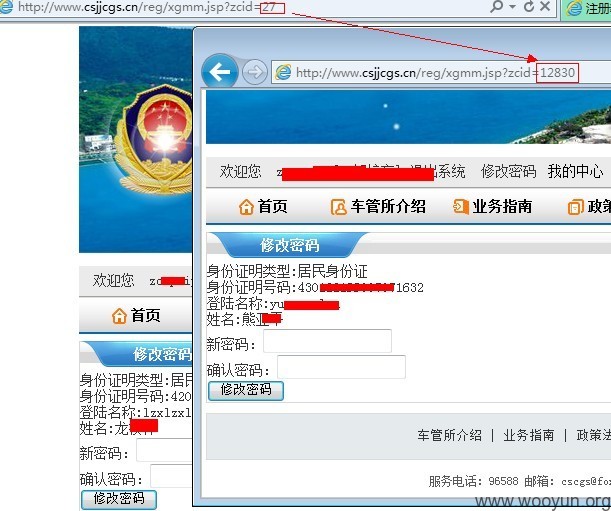

4、权限绕过(无须登录,直接访问)、遍历漏洞

http://www.csjjcgs.cn/reg/jdc_xx.jsp?zcid=5981(ZCID参数可从27-12399进行遍历,下同,共有1万多人身份证、联系方式、驾驶证等信息,任意用户登录后可修改密码)

http://www.csjjcgs.cn/reg/jz_xx.jsp?zcid=5981

http://www.csjjcgs.cn/reg/msg.jsp?zcid=5981&msg=4

http://www.csjjcgs.cn/reg/xgmm.jsp?zcid=27(仅遍历)

5、弱口令及后台地址

在google中搜索 “intitle:管理 site:csjjcgs.cn“

得到地址为:http://www.csjjcgs.cn/htgl/login.jsp

用户名:admin 密码:123qweasd

进入后台能看到办理换证业务人员的联系方式、地址、身份证号等信息。

漏洞证明:

截图:

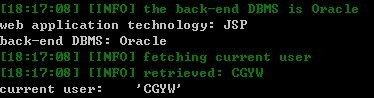

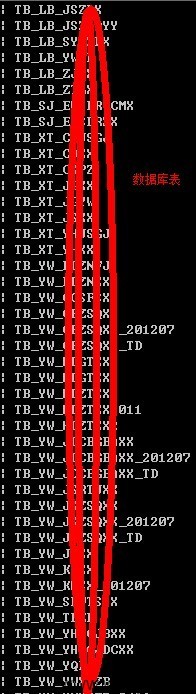

1、注入(直接获取数据库名与所有表)

2、跨站及弱口令(几千条办理业务数据)

3、下载任意文件

4、权限绕过(可修改用户密码)

通过后台已经获取了相对路径E:\Tomcat 5.0\work\Catalina\localhost\_\org\apache\jsp,下一步可直接获得shell,因时间关系没有继续了。。。

修复方案:

漏洞严重,信息多而重要,且后期会不断增加,望尽快修复。

具体要怎么修复你们应该有专家比我更懂。

版权声明:转载请注明来源 非米特尼克@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-04-08 08:51

厂商回复:

CNVD确认并复现所述多个情况,已在7日下午转发CNCERT湖南分中心,由其协调网站管理单位处置。

按多个漏洞综合评分,涉及信息泄露风险和服务器主机被控风险,rank=6+9=15

最新状态:

暂无