漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021046

漏洞标题:赶集网的几个小安全问题

相关厂商:赶集网

漏洞作者: 小胖胖要减肥

提交时间:2013-04-01 11:28

修复时间:2013-05-16 11:29

公开时间:2013-05-16 11:29

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-01: 细节已通知厂商并且等待厂商处理中

2013-04-02: 厂商已经确认,细节仅向厂商公开

2013-04-12: 细节向核心白帽子及相关领域专家公开

2013-04-22: 细节向普通白帽子公开

2013-05-02: 细节向实习白帽子公开

2013-05-16: 细节向公众公开

简要描述:

几个小问题,看着给分吧

详细说明:

1 cookies没有加httponly,这个的话大家肯定都知道,只是推起来比较难,但一旦问题严重性给开发演示,比如做点什么应该能够推动把

2 xss,在用户姓名处输出未过滤

如图

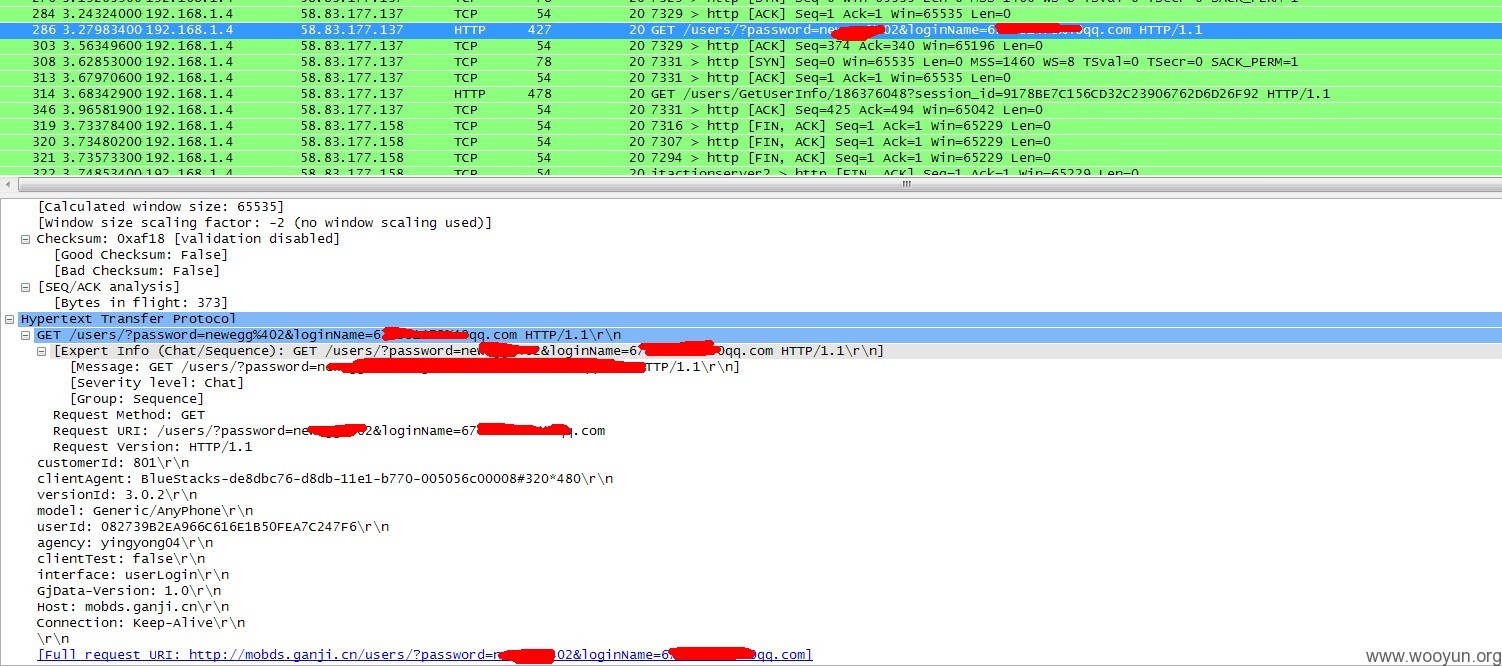

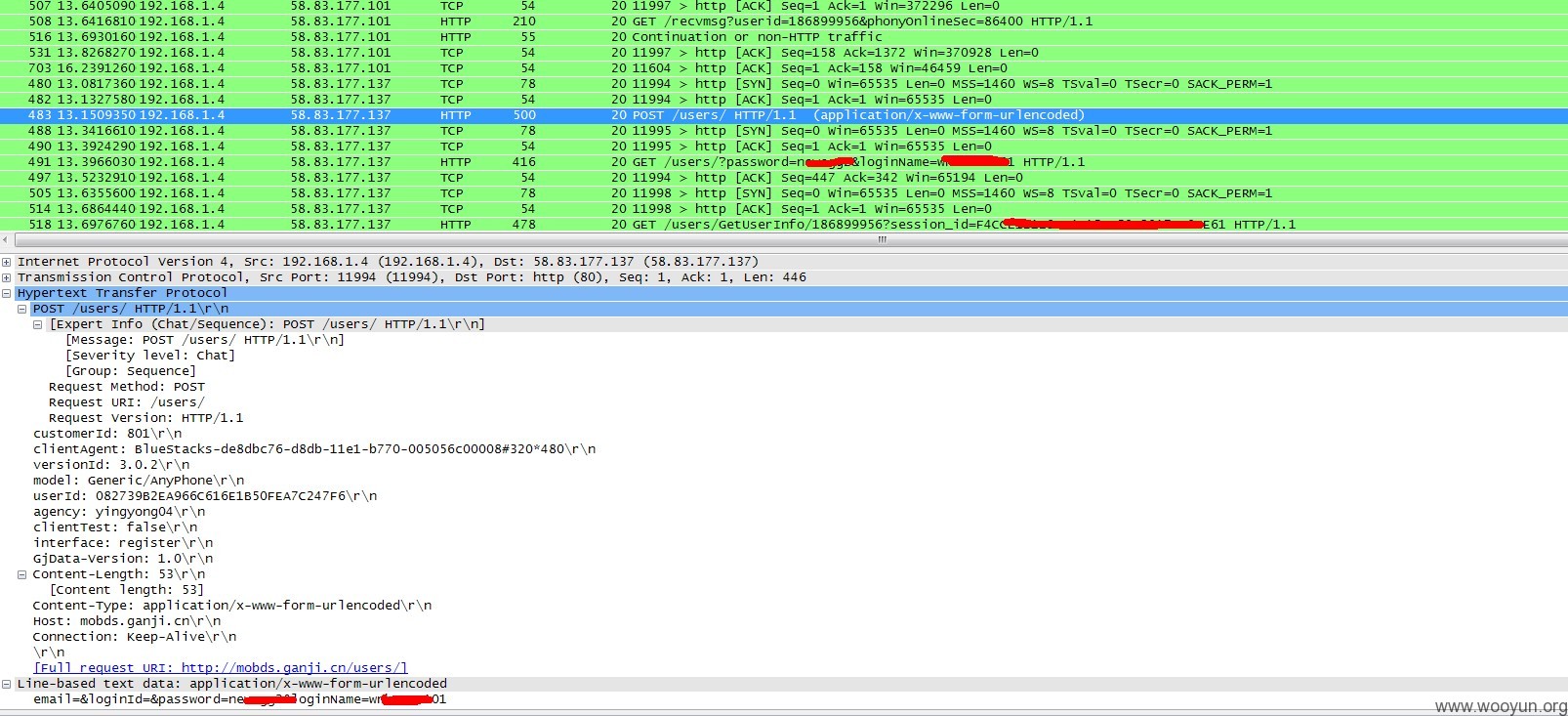

3 客户端(应该是所有客户端),http的get方式明文传输密码,危害不用说了,根本不用什么钓鱼了

看图吧

漏洞证明:

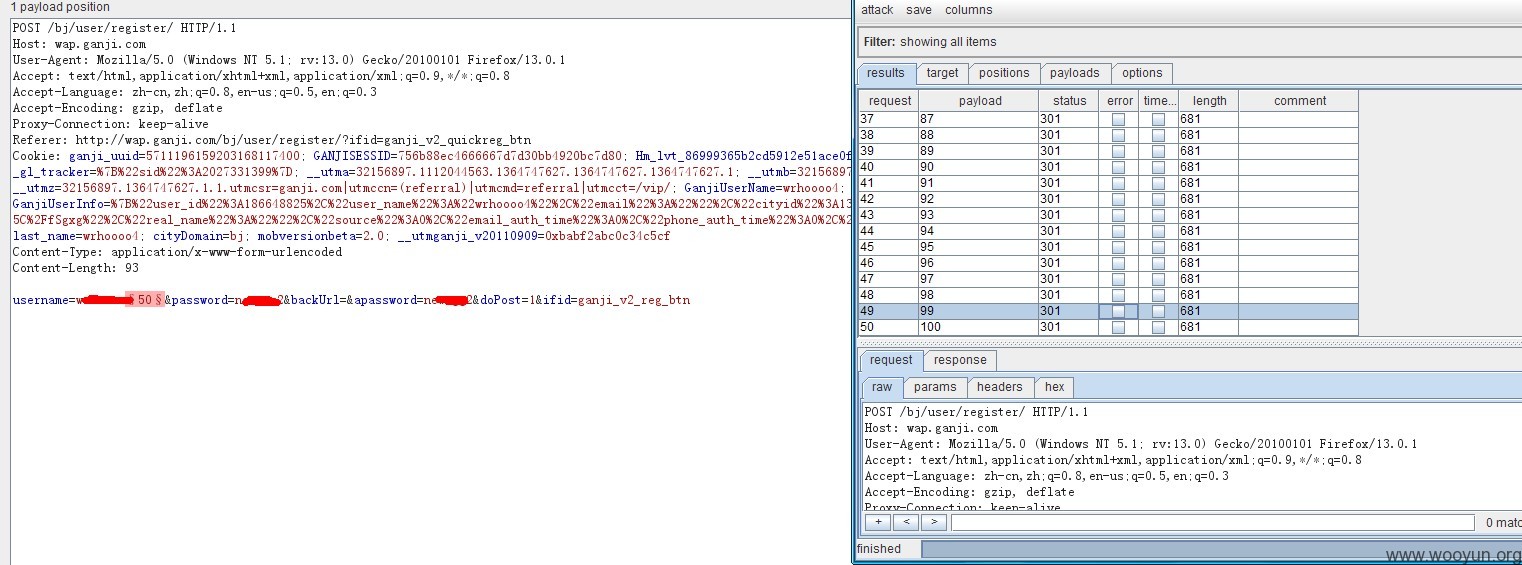

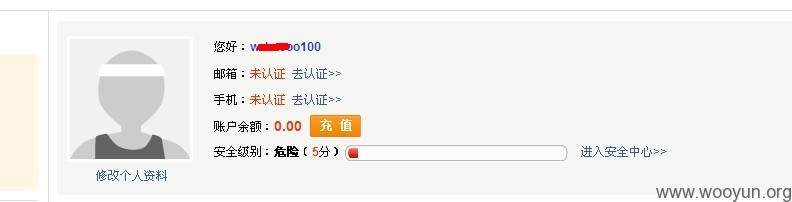

4 赶集wap版暴力注册(主站是有控制的,验证码和次数限制),这个问题我们电商算很高危的漏洞了,淘宝也是,不知道你们怎么看

直接看图吧

客户端的也都看看吧,我看了下应该也可以,时间不早了不试了,注册的时候也是get明文传输

修复方案:

1 输出过滤,httponly能加就加

2 客户端这个又要想办法推啊,比如搞个老总的密码

3 暴力注册的话所有接口检查一遍,不知道你们有没有ip监控

版权声明:转载请注明来源 小胖胖要减肥@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-04-02 11:32

厂商回复:

确认xss、暴力注册两个问题。至于http明文的问题,应该来说,整个互联网没有几个厂商有这个决心和魄力来做一个彻底的了断。anyway,感谢提交。

最新状态:

暂无