漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020814

漏洞标题:电子科技大学某系统30万学生资料遍历,密码明文保存,页面被挂马。送xyz

相关厂商:电子科大

漏洞作者: 蟋蟀哥哥

提交时间:2013-03-28 12:27

修复时间:2013-05-12 12:28

公开时间:2013-05-12 12:28

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-28: 细节已通知厂商并且等待厂商处理中

2013-04-01: 厂商已经确认,细节仅向厂商公开

2013-04-11: 细节向核心白帽子及相关领域专家公开

2013-04-21: 细节向普通白帽子公开

2013-05-01: 细节向实习白帽子公开

2013-05-12: 细节向公众公开

简要描述:

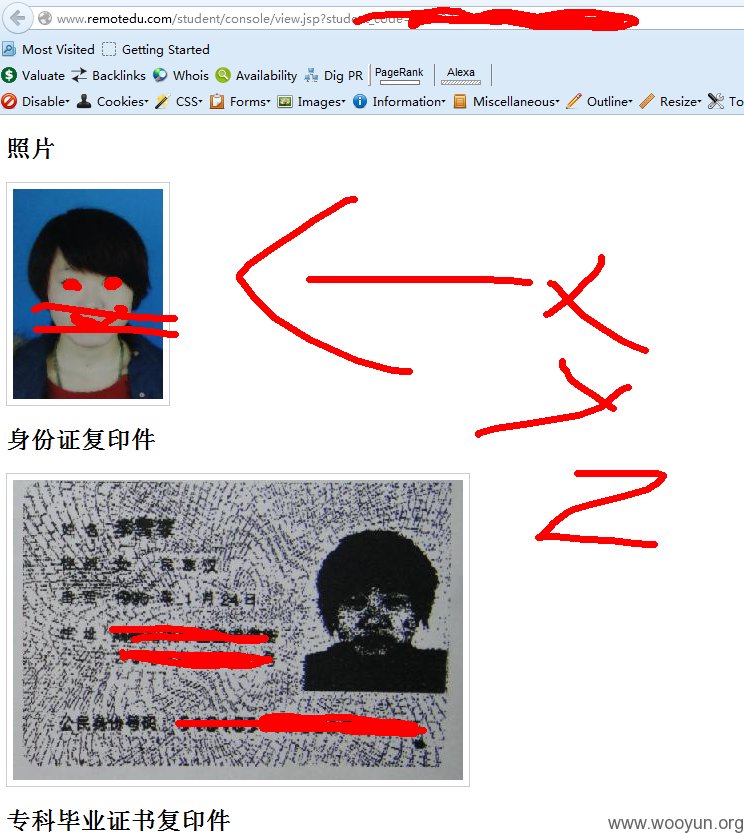

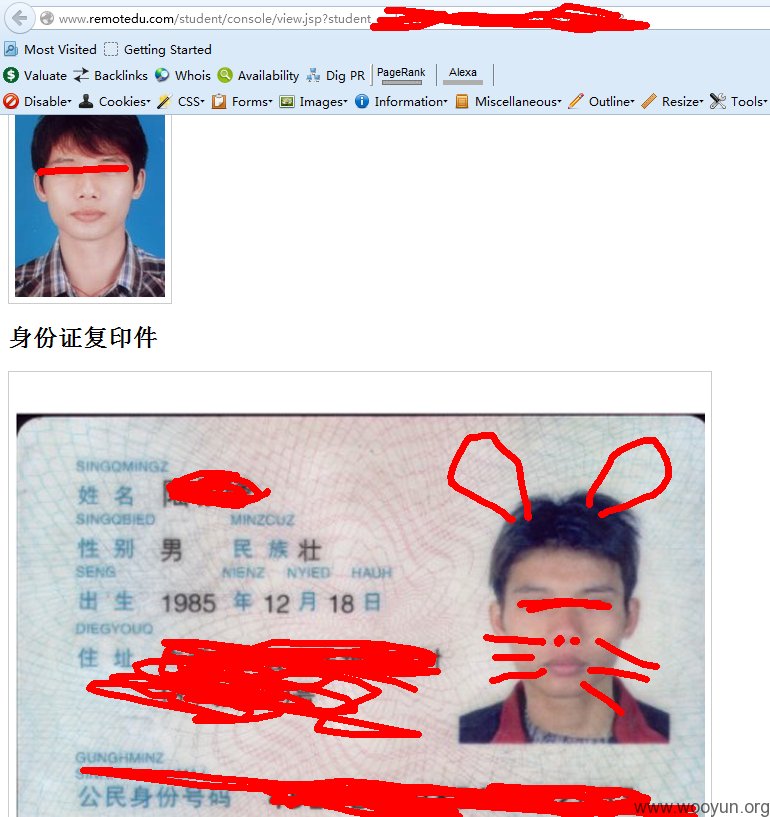

首先是发现学生资料能遍历(包括学生照片,身份证号,家庭住址,联系方式,身份证复印件等)。。。然后有同学反映杀毒软件报毒。。然后发现cookie里是明文密码,所以怀疑是数据库也是明文保存的密码。。但是没有深入。

系统有重大安全问题,估计已经被入侵,由于本人没有深入,最好重构或者找安全公司自查。

详细说明:

网站是电子科技大学远程教育网站:http://www.uestcedu.com/

然后登陆远程学习中心:http://www.remotedu.com/ifree/console/

登陆之后,进入个人信息设置:http://www.remotedu.com/student/console_new/

抓包,抓到个人信息设置的页面(因为是页面是帧结构):http://www.remotedu.com/student/console/student_info_prop.jsp?student_code=0292618

更改student_code参数,就可以遍历30万学生的详细资料了。。

我是怎么知道有30万的呢?不是sql中出,是这个student_code是自增的。并且和cookie中的user_id参数吻合。。用户登陆密码,个人姓名等也是明文保存在cookie中。

漏洞证明:

修复方案:

系统有重大安全问题,由于本人没有深入,最好重构或者找安全公司自查。

cert需要账号密码进行重现的话,请联系本人。

版权声明:转载请注明来源 蟋蟀哥哥@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-04-01 23:21

厂商回复:

CNVD确认并复现所述情况,在测试过程中得到白帽子提供的账号协助。已在29日转报CCERT和上海交通大学网络中心,由后者承担后续协调处置任务。

按信息泄露事件进行评分(实质为不安全参数引用,但不按漏洞标准评分),考虑数据量和后果危害,rank 12

最新状态:

暂无