漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-020266

漏洞标题:深圳电信内部人员信息泄露明文密码可渗透内网等高危漏洞

相关厂商:中国电信

漏洞作者: none

提交时间:2013-03-18 17:55

修复时间:2013-05-02 17:56

公开时间:2013-05-02 17:56

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-18: 细节已通知厂商并且等待厂商处理中

2013-03-22: 厂商已经确认,细节仅向厂商公开

2013-04-01: 细节向核心白帽子及相关领域专家公开

2013-04-11: 细节向普通白帽子公开

2013-04-21: 细节向实习白帽子公开

2013-05-02: 细节向公众公开

简要描述:

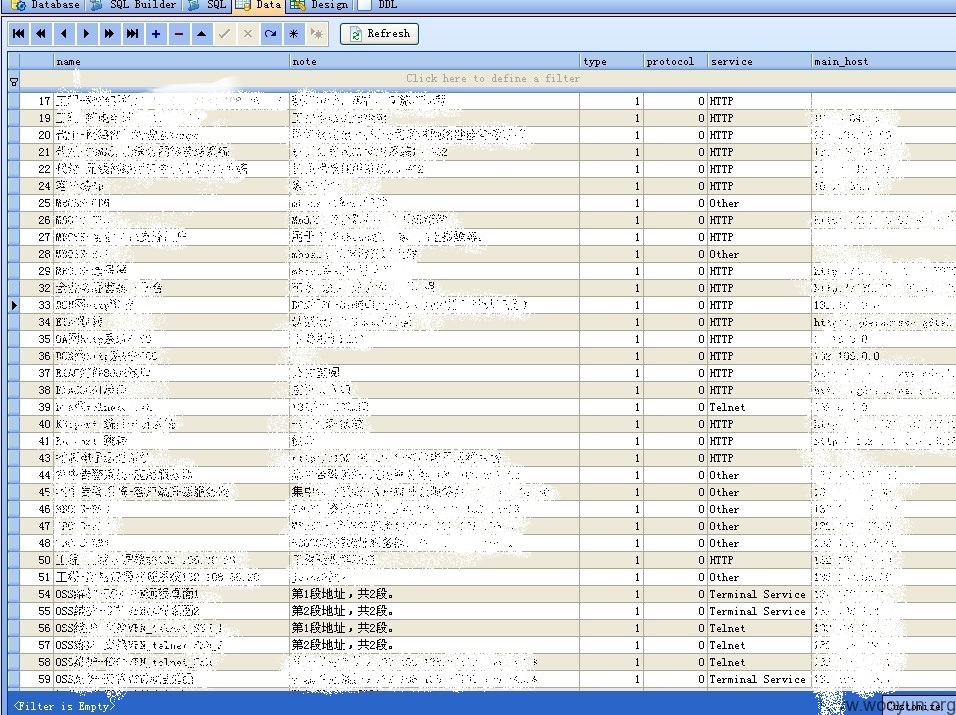

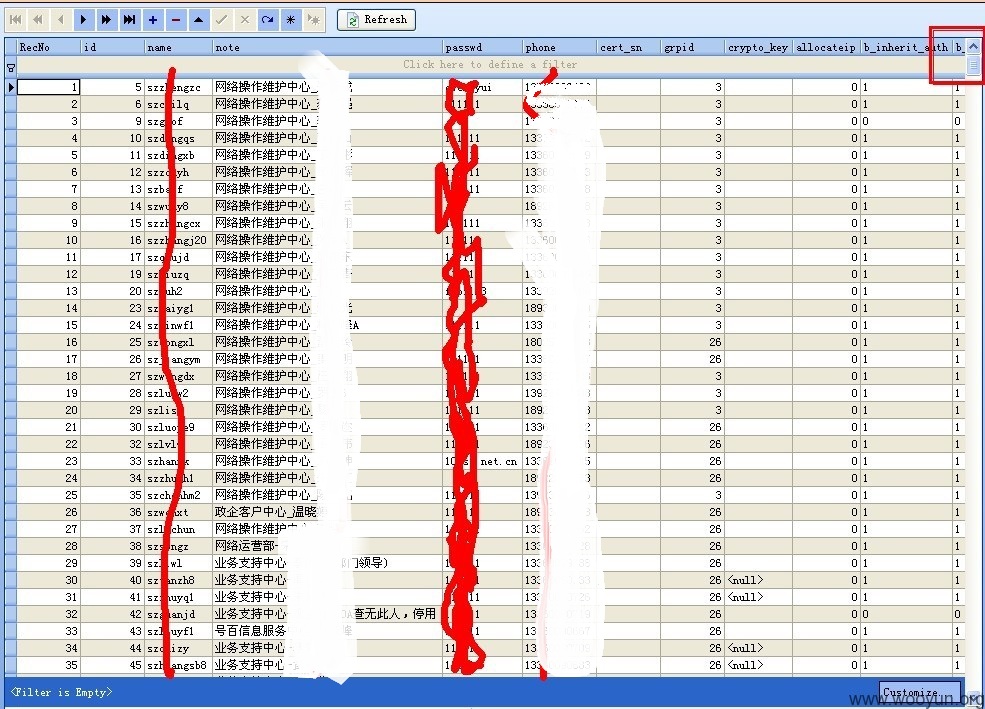

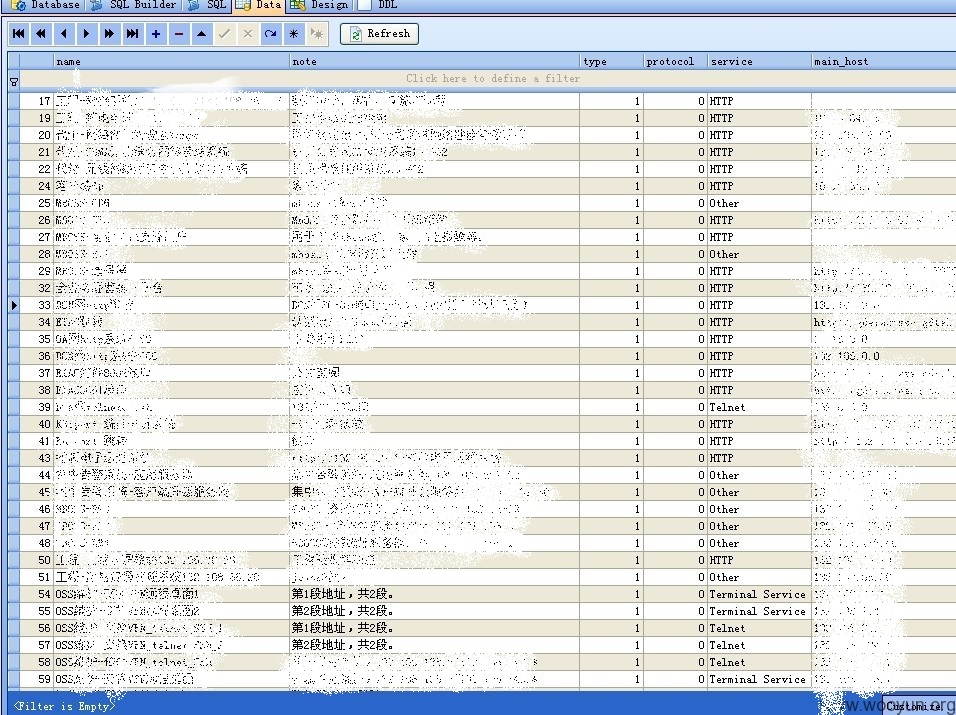

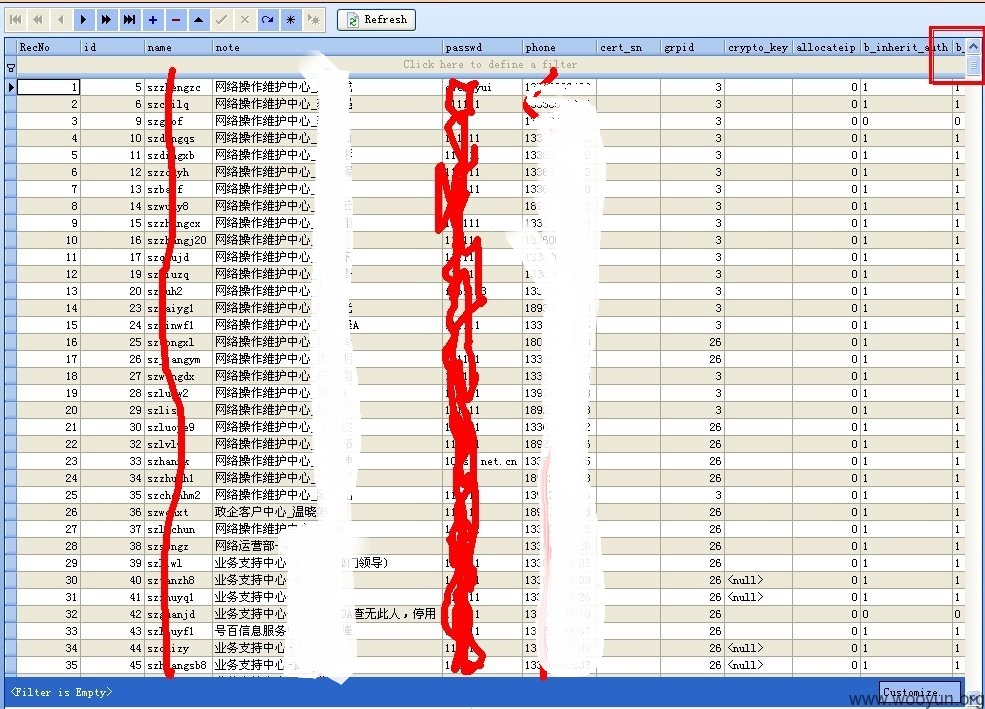

内部人员信息泄露

明文密码

可渗透全国电信内网网段(包括未对外开放的资源)

开个账号给大家检测下电信内网吧~~(一定更多问题)

详细说明:

https://vpn.szithome.cn:4430/cgi-bin/php-cgi/html/svpn.php

原漏洞

http://wooyun.org/bugs/wooyun-2010-017323

账号都可以登入 然后内部的系统较为薄弱 若非自己时间少 都可以帮忙安全测试下

其次可以进入任意电信内网132网段 以及深圳电信10网段 (包括没对SSLVPN开放服务资源)

例子:目的地址转换 219.***.***.***:3389(设备3389) ==>> 132.***.***.***1:3389(内网3389)

iptables -A FORWARD -p tcp -d 132.***.***.*** --dport 3389 -j ACCEPT

iptables -t nat -A PREROUTING -p tcp -d 219.***.***.*** --dport 3389 -j DNAT --to-destination 132.***.***.***:3389

漏洞证明:

https://vpn.szithome.cn:4430/cgi-bin/php-cgi/html/svpn.php

原漏洞

http://wooyun.org/bugs/wooyun-2010-017323

账号都可以登入 然后内部的系统较为薄弱 若非自己时间少 都可以帮忙安全测试下

其次可以进入任意电信内网132网段 以及深圳电信10网段 (包括没对SSLVPN开放服务资源)

例子:目的地址转换 219.***.***.***:3389(设备3389) ==>> 132.***.***.***1:3389(内网3389)

iptables -A FORWARD -p tcp -d 132.***.***.*** --dport 3389 -j ACCEPT

iptables -t nat -A PREROUTING -p tcp -d 219.***.***.*** --dport 3389 -j DNAT --to-destination 132.***.***.***:3389

修复方案:

打补丁 质问深信服为什么不通知

版权声明:转载请注明来源 none@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-03-22 15:27

厂商回复:

CNVD确认并复现所述情况,已在20日下午转由CNCERT协调中国电信系统集成公司,由其直接联系业务系统管理方处置。

按通用软件漏洞进行评分,考虑到白帽子的进一步测试结果,rank=7+5=12

最新状态:

暂无