漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019350

漏洞标题:京东商城某查询订单接口客户详细信息泄漏

相关厂商:京东商城

漏洞作者: 可乐超人

提交时间:2013-03-01 09:37

修复时间:2013-04-15 09:37

公开时间:2013-04-15 09:37

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-01: 细节已通知厂商并且等待厂商处理中

2013-03-01: 厂商已经确认,细节仅向厂商公开

2013-03-11: 细节向核心白帽子及相关领域专家公开

2013-03-21: 细节向普通白帽子公开

2013-03-31: 细节向实习白帽子公开

2013-04-15: 细节向公众公开

简要描述:

京东商城查询任意返修订单客户详细信息漏洞

详细说明:

纯属无疑中发现的一个小BUG,思路如下:

借助强大的谷哥哥搜索allinurl: aspx site:partner.360buy.com

发现了如下链接

http://partner.360buy.com/3pl/CaXun/PrintQJ.aspx?id=Q6465518

打开提示 ”请登录后再次访问“

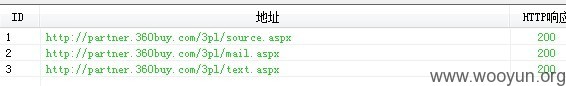

操字典扫之,发现如下3个页面,逐一打开。很遗憾,看到的只是一级页面,二级页面都打不开。

http://partner.360buy.com/3pl/mail.aspx

http://partner.360buy.com/3pl/source.aspx

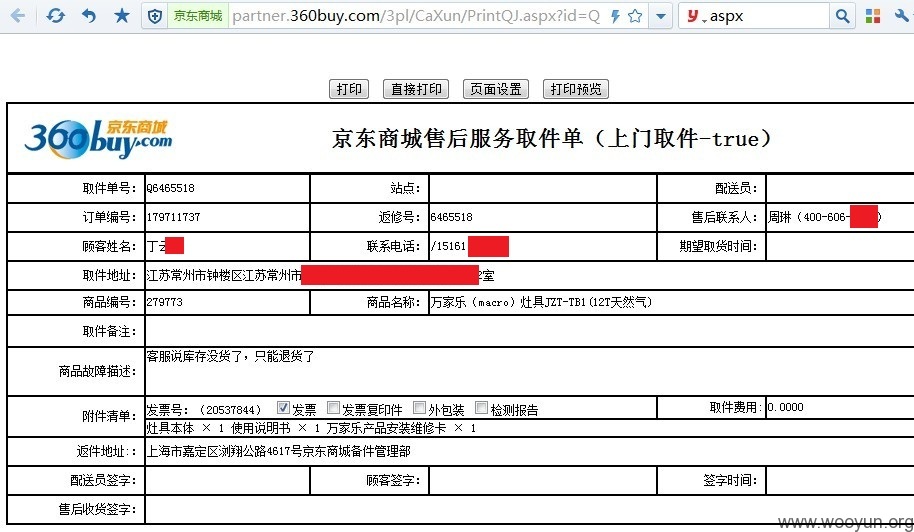

当我这时返回浏览

http://partner.360buy.com/3pl/CaXun/PrintQJ.aspx?id=Q6465518

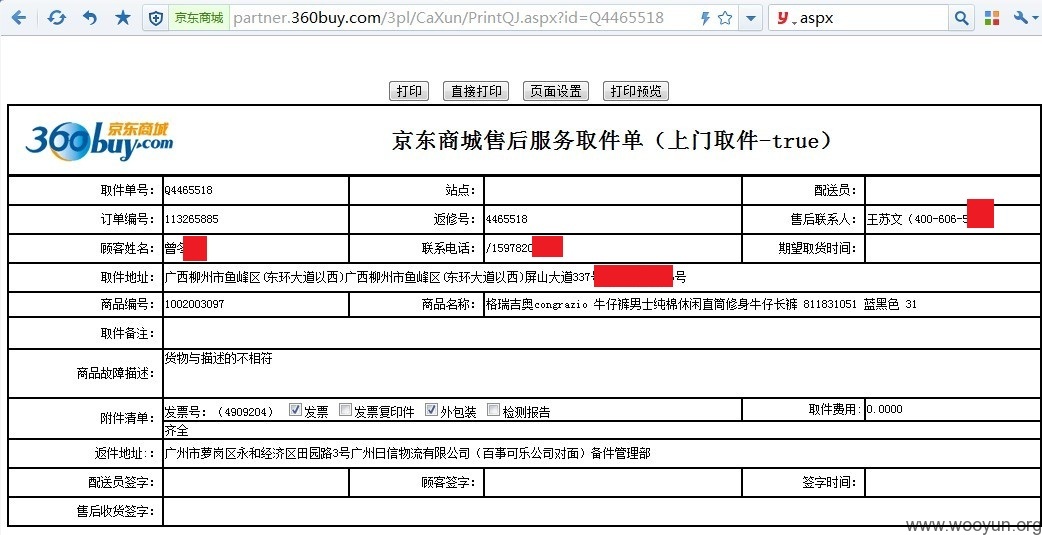

尽然逆天的返回了如下信息:

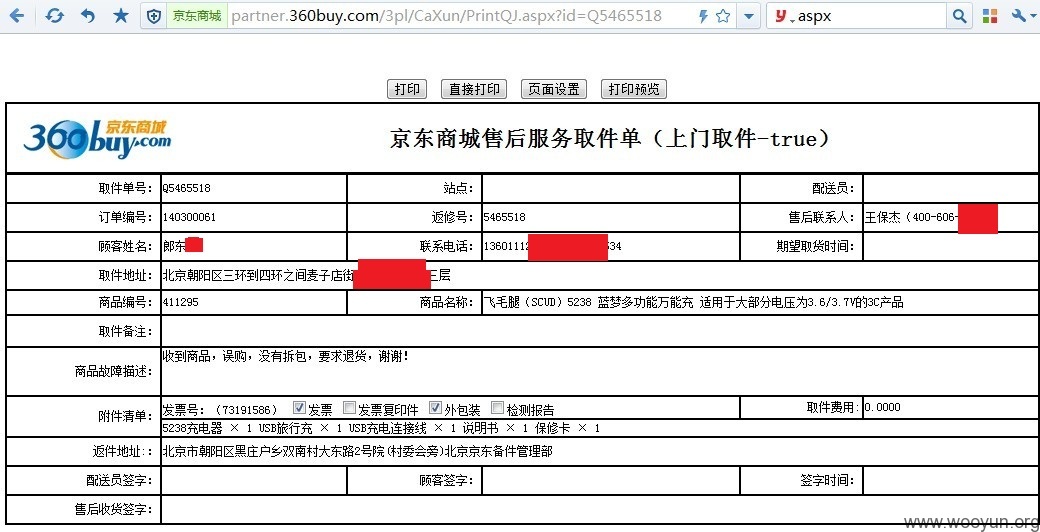

故推断Q6465518为返修的订单编号,手动组合几个返修订单号都可显示详细的客户信息

漏洞证明:

附送几个后台地址

http://partner.360buy.com/supplierweb/index.aspx

http://partner.360buy.com/gyszs/login.aspx

http://partner.360buy.com/3plhrm/login.aspx

修复方案:

你们更专业!!!!

版权声明:转载请注明来源 可乐超人@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-03-01 13:35

厂商回复:

漏洞确实存在,感谢可乐超人,但可遍历并非订单,而是其他一类单号。后续我们会联系您发送小礼品,也欢迎其他白帽通过乌云提交京东的漏洞,谢谢

最新状态:

暂无