漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-018417

漏洞标题:万达供应商系统SQL注射漏洞

相关厂商:大连万达集团股份有限公司

漏洞作者: Vigoss_Z

提交时间:2013-02-05 18:32

修复时间:2013-03-22 18:32

公开时间:2013-03-22 18:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-02-05: 细节已通知厂商并且等待厂商处理中

2013-02-06: 厂商已经确认,细节仅向厂商公开

2013-02-16: 细节向核心白帽子及相关领域专家公开

2013-02-26: 细节向普通白帽子公开

2013-03-08: 细节向实习白帽子公开

2013-03-22: 细节向公众公开

简要描述:

万达某分站sql注入。敏感信息泄露。

详细说明:

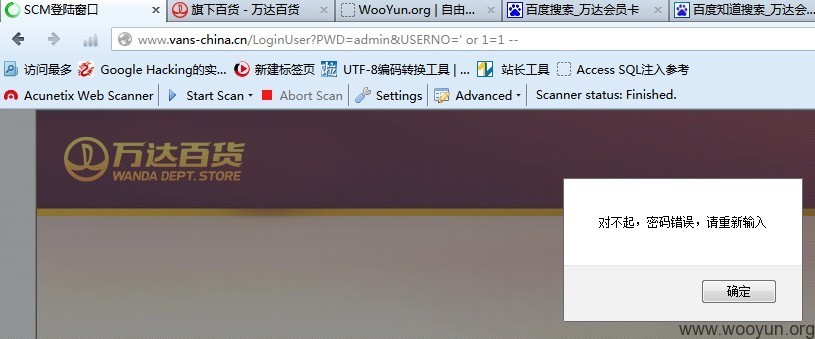

万达scm系统登陆框sql注入。

500错误。

用户名随便输,提示没有该用户;USERNO=%27 and 1=1 --&PWD=%27 and 1=1 --提示密码错误。

(截图有一点问题,用户名,和密码输入' and 1=1 --可以得到相同的提示,可自测。)

经过分析,登陆验证的过程应该是:

取用户名查询数据库,有该用户,再用该用户密码和输入的密码进行比对,相同则登陆成功。

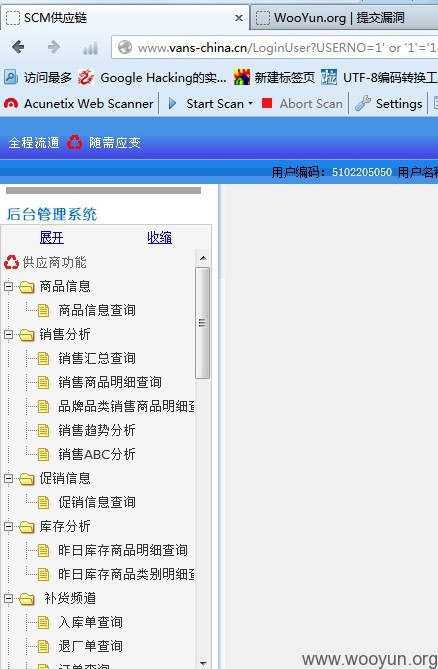

绕过:

oracle数据库,存在注入点。@大连万达,你怎么看?

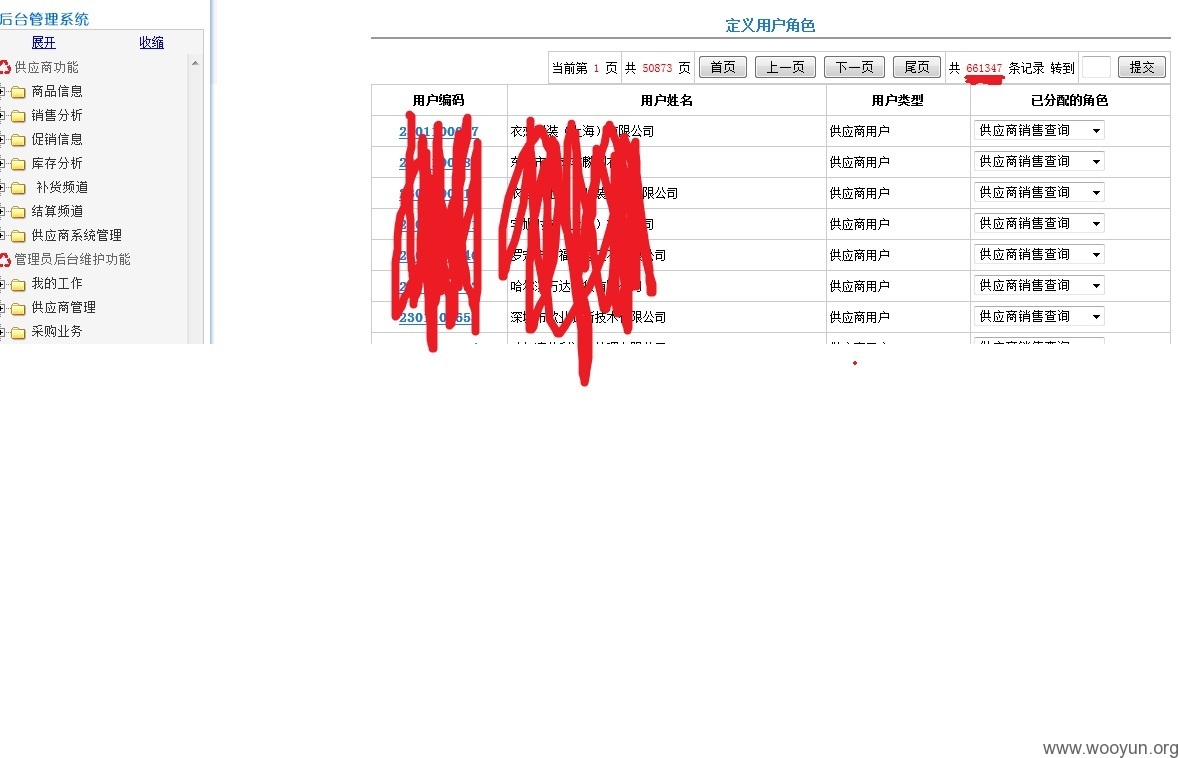

系统里有万达的供应商资料什么的,提交数据的地方随便输入',提交500错误。没深入。目测可shell。

漏洞证明:

万达scm系统登陆框sql注入。

500错误。

用户名随便输,提示没有该用户;USERNO=%27 and 1=1 --&PWD=%27 and 1=1 --提示密码错误。

(截图有一点问题)

怎么饶都饶不过去;经过分析,登陆验证的过程应该是:

取用户名查询数据库,有该用户,再用该用户密码和输入的密码进行比对,相同则登陆成功。

绕过:

oracle数据库,存在注入点。@大连万达,你怎么看?

系统里有万达的供应商资料什么的,有发布公告,没深入。目测可shell。

修复方案:

。。。

版权声明:转载请注明来源 Vigoss_Z@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-02-06 08:49

厂商回复:

感谢Vigoss_Z同学的关注与贡献!此漏洞已经确认,整改进行中。

最新状态:

暂无