漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-018174

漏洞标题:高德导航安全问题导致全线业务受影响

相关厂商:高德导航

漏洞作者: Valo洛洛

提交时间:2013-01-31 14:42

修复时间:2013-03-17 14:44

公开时间:2013-03-17 14:44

漏洞类型:地下0day/成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-31: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-03-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

由于某安全问题导致全线业务受影响,用户资料泄露,修改官网app、地图下载地址,绑个马改个地址,应该挺爽的。

能添加序列号删除序列号,不知道删掉后,用它注册的设备还能不能用了。。淘宝开个店,打折卖序列号,这个可以有。。

还可能向所有客户端发送某些提示,当然了,俺也没测试,只是看功能貌似是可以实现的。

可以修改数据库使用户获取到错误信息。

有没有获取用户隐私,我就不说了。。。。

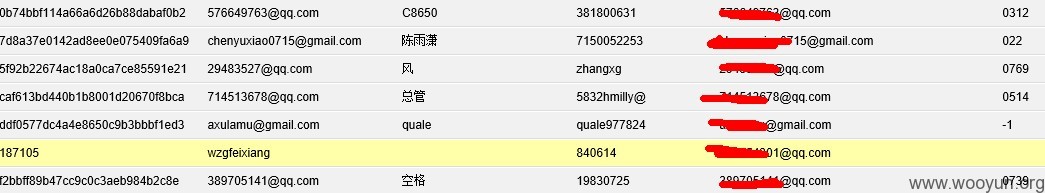

还有,密码都是明文的。。。。。

详细说明:

官网 http://c.autonavi.com/

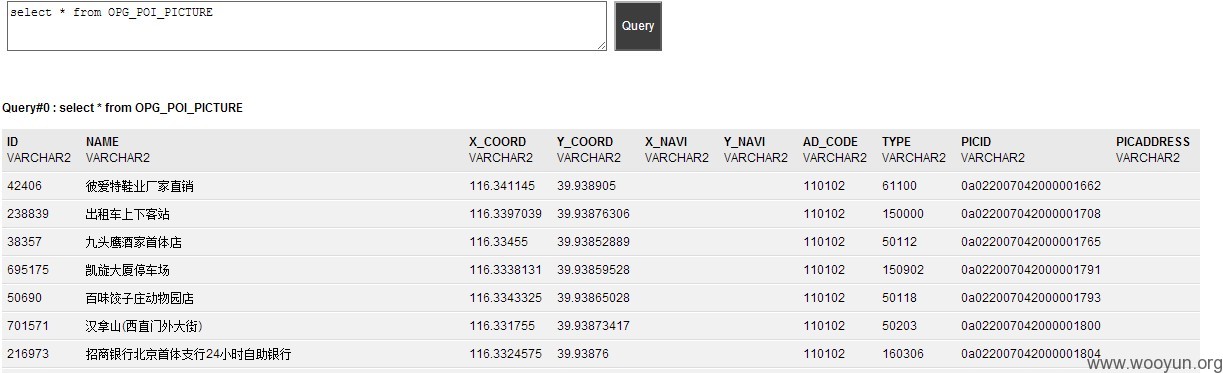

由于未授权访问可以直接进入此页面

http://c.autonavi.com/club/phone/editphone!proModifyPhone.action?phoneId=640

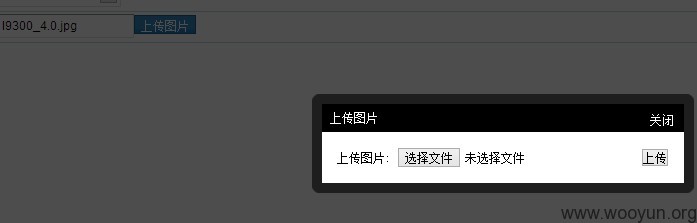

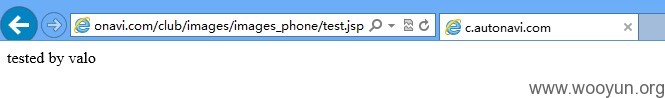

由于上传图片未进行过滤,导致可上传webshell

上传webshell,查看配置文件,链接到mysql,发现dz库,是 http://bbs.autonavi.com

的库,虽说bbs现在显示维护中,但是,数据还是有的。

dz的加密,很蛋疼。。

漏洞证明:

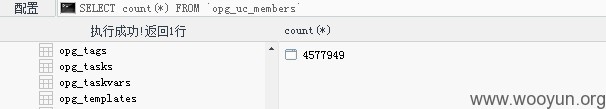

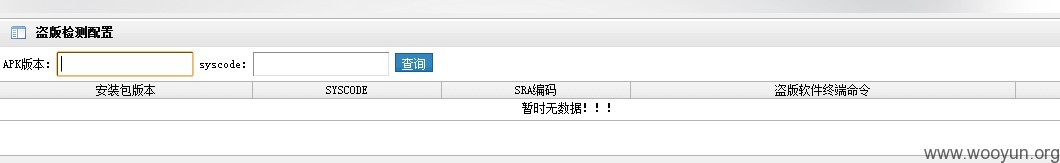

继续翻看配置信息,找到ora链接字符串。链接之。

找到管理员表

明文密码,直接进后台。

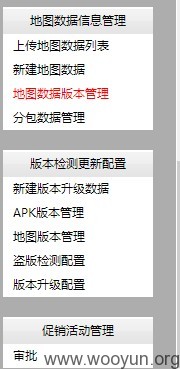

http://c.autonavi.com/navimanage/admin/

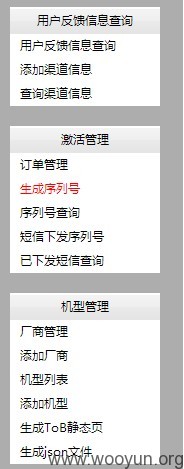

功能太多了,哈哈。

这个盗版终端命令虽然不知道是什么,但是看起来很厉害,能在手机上远程命令?

其他的都能干什么,你们自己知道。

能影真正响业务的,都在数据库里。就翻看了几个表,但是觉得就很厉害了。。

目测为坐标,还有名称。

目测为手机号还有区号的。

用户表,明文密码。

从表的名字来看,什么订单啊,序列号啊,客户端在线查询的功能啊,都在这里,好像还可以改软件里的小广告。

其实web还有数据服务器都已经在内网了,还可以继续渗透。。

修复方案:

未授权访问加上授权,然后过滤上传内容。

版权声明:转载请注明来源 Valo洛洛@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝