漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118184

漏洞标题:某地区联通报表系统存在权限验证漏洞(泄露大量2G、3G、4G入网用户明细表,300多万固网用户明细可被泄露)

相关厂商:中国联通

漏洞作者: 正义的伙伴

提交时间:2015-06-04 12:21

修复时间:2015-07-24 12:48

公开时间:2015-07-24 12:48

漏洞类型:未授权访问/权限绕过

危害等级:低

自评Rank:2

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-04: 细节已通知厂商并且等待厂商处理中

2015-06-09: 厂商已经确认,细节仅向厂商公开

2015-06-19: 细节向核心白帽子及相关领域专家公开

2015-06-29: 细节向普通白帽子公开

2015-07-09: 细节向实习白帽子公开

2015-07-24: 细节向公众公开

简要描述:

@机器猫

完全是试试的心态 http://www.wooyun.org/bugs/wooyun-2010-0105487

详细说明:

今天去乌云看看,发现这样的文章《某地区联通报表系统存在弱口令(泄露大量2G、3G、4G入网用户明细表,300多万固网用户明细可被泄露)》,抱着试试的心态我又去了

漳州联通报表中心:58.23.113.19:8886/urc/login/Login.do

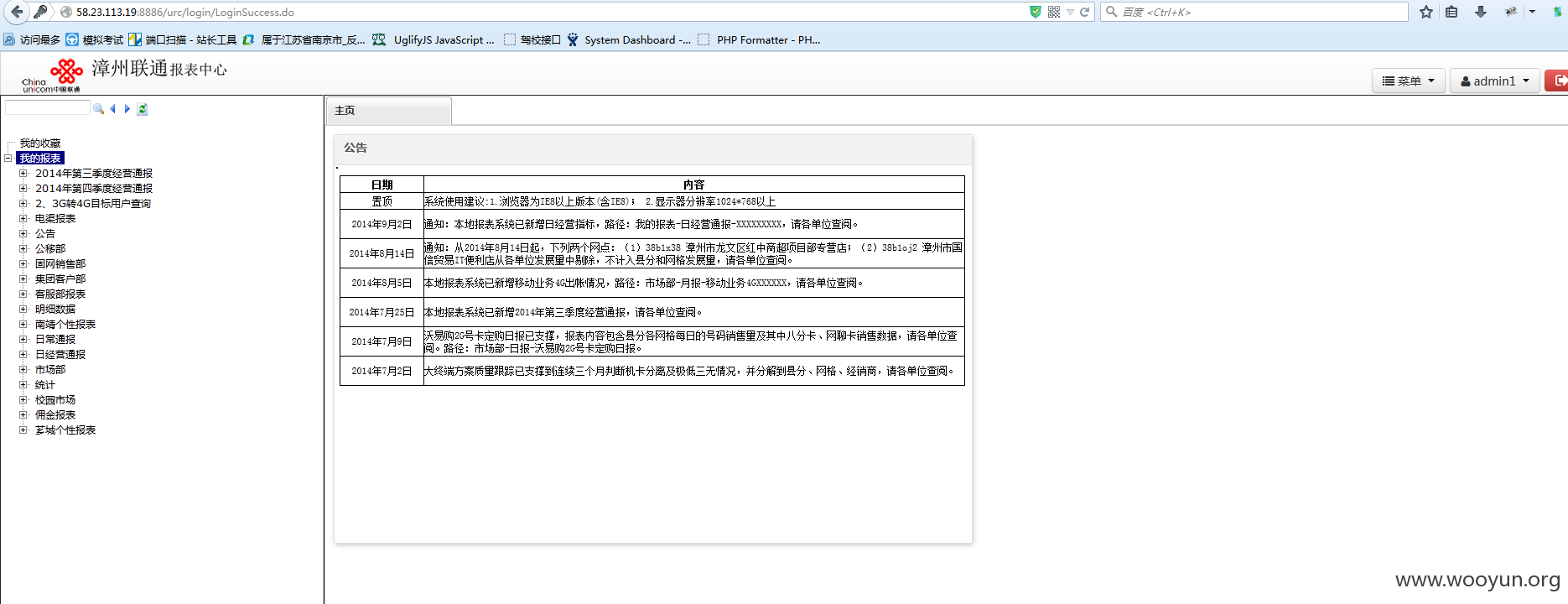

发现 弱口令 真的登录不了,机智的我试了试 http://58.23.113.19:8886/urc/login/LoginSuccess.do,

发现了

http://58.23.113.19:8886/urc/help/zh/manual.htm

对照源码地址

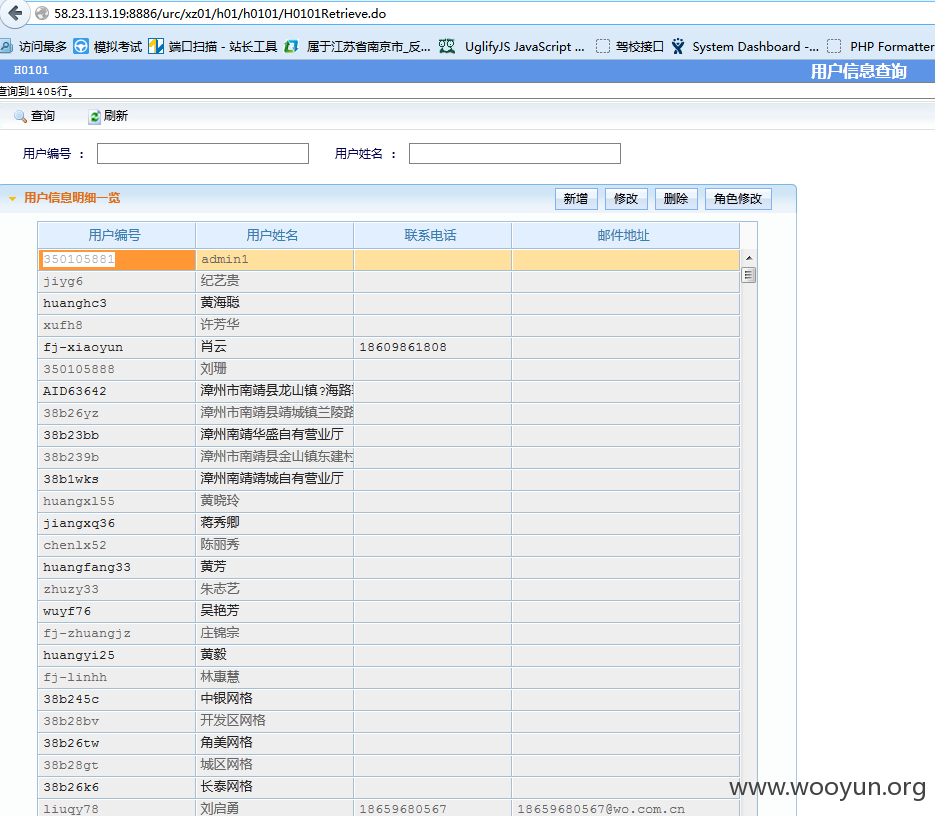

得到http://58.23.113.19:8886/urc/xz01/h01/h0101/H0101Retrieve.do 这样的地址

然后

用户名==密码

然后

漏洞证明:

今天去乌云看看,发现这样的文章《某地区联通报表系统存在弱口令(泄露大量2G、3G、4G入网用户明细表,300多万固网用户明细可被泄露)》,抱着试试的心态我又去了

漳州联通报表中心:58.23.113.19:8886/urc/login/Login.do

发现 弱口令 真的登录不了,机智的我试了试 http://58.23.113.19:8886/urc/login/LoginSuccess.do,

发现了

http://58.23.113.19:8886/urc/help/zh/manual.htm

对照源码地址

得到http://58.23.113.19:8886/urc/xz01/h01/h0101/H0101Retrieve.do 这样的地址

然后

用户名==密码

然后

修复方案:

权限管理

版权声明:转载请注明来源 正义的伙伴@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-09 10:57

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给福建分中心,由福建分中心后续协调网站管理单位处置。

最新状态:

暂无

![_64(WY)Y@QMW{17K2(I]N}D.png](http://wimg.zone.ci/upload/201506/04121123ca0548517d4696e11cf23b2f95b8ebc1.png)

![F4S4{{PO7]{QLO`_J}JS{@D.jpg](http://wimg.zone.ci/upload/201506/04121222fe526930fbcbfb4deb2a7fd273bd3ec4.jpg)