漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07525

漏洞标题:36kr某重要后台弱口令

相关厂商:36氪科技博客

漏洞作者: 路人甲

提交时间:2012-05-25 16:06

修复时间:2012-07-09 16:07

公开时间:2012-07-09 16:07

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-25: 细节已通知厂商并且等待厂商处理中

2012-05-25: 厂商已经确认,细节仅向厂商公开

2012-06-04: 细节向核心白帽子及相关领域专家公开

2012-06-14: 细节向普通白帽子公开

2012-06-24: 细节向实习白帽子公开

2012-07-09: 细节向公众公开

简要描述:

36kr某重要后台弱口令,存在大量的客户资料。

详细说明:

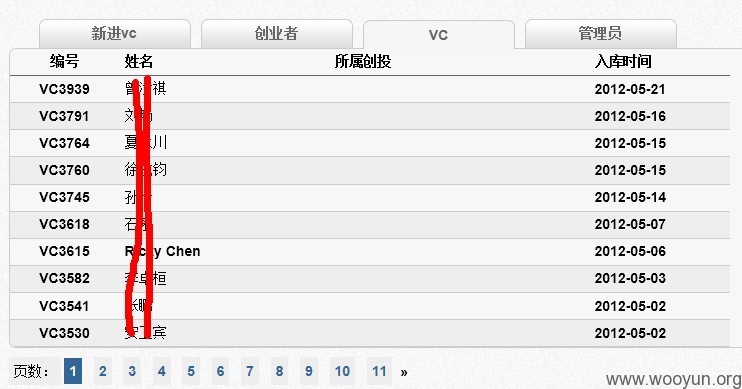

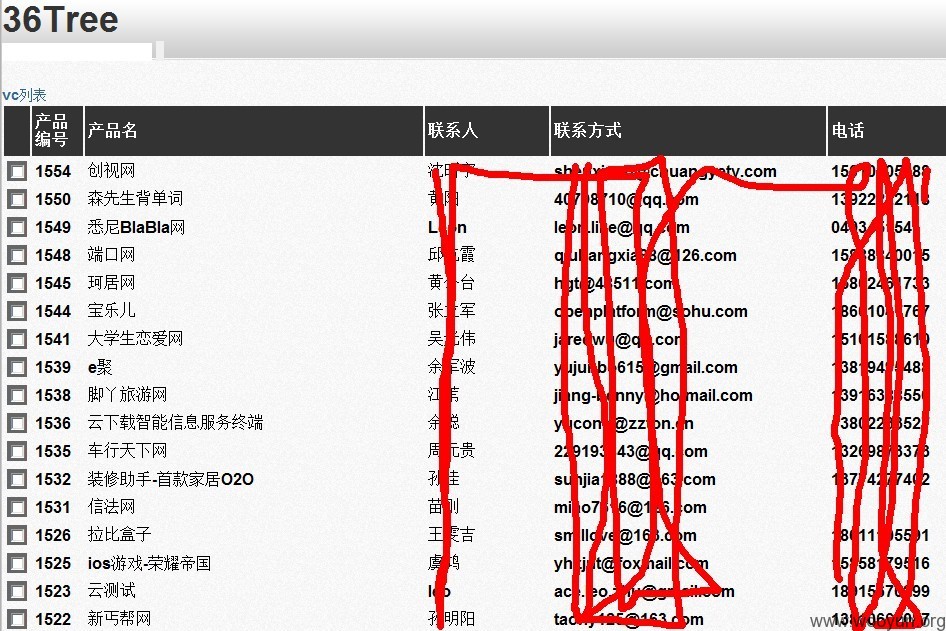

无聊浏览信息,看到了 36氪科技博客,于是随便看了看。看到有VC的 专门网站:http://vc.36tr.com/

里面估计有很多项目和投资人信息吧,于是找找后台 试了几下 admin,manage 什么的。然后居然猜中了一crm后台。

http://crm.36tr.com/crm/logon

没有验证码,好吧试试能不能暴破。收集了一下用户名字典

google 搜索 “联系 @36kr.com”

http://www.google.com.hk/#hl=zh-CN&newwindow=1&safe=strict&q=%E8%81%94%E7%B3%BB++%4036kr.com&oq=%E8%81%94%E7%B3%BB++%4036kr.com&aq=f&aqi=&aql=&gs_l=serp.12...0.0.7.845297.0.0.0.0.0.0.0.0..0.0.erf1..0.0.UaAQm4euGag&bav=on.2,or.r_gc.r_pw.,cf.osb&fp=c05da0994da9ff65&biw=1252&bih=567

收集了一些邮箱地址:

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

[email protected]

等,但分析看,最有可能是独立用户名的是gerry、wu其他应该都是公用的。

http://vc.36tr.com/od

而且注意到 (若有技术故障请联系[email protected]或者[email protected])

后台搞技术的一般都有权限吧。。呵呵。。。

整现用户名和弱口令字典后。开始吧。

居然不用一分钟,密码出来了。是 123456 太惊人了。

http://crm.36tr.com/crm/logon

gerry 123456

看到这么多资料有点可怕了。。就到这里。。

看图吧。

漏洞证明:

修复方案:

我不懂!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-05-25 17:03

厂商回复:

确实是程序猿粗心大意了!

最新状态:

暂无