漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-016955

漏洞标题:大众点评评论存在严重漏洞,可劫持大量用户帐号,甚至传播蠕虫

相关厂商:大众点评

漏洞作者: 龙臣

提交时间:2013-01-05 18:26

修复时间:2013-01-10 18:26

公开时间:2013-01-10 18:26

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-01-05: 细节已通知厂商并且等待厂商处理中

2013-01-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

大众点评,大家都懂,是看评论的,但是很不解在评论地方会出这种问题。

而且x来的cookie随便用,你们是大网站啊,亲。

打管理员什么的就不干了,我是你们的好用户,盼修复。

详细说明:

在任何一个添加评论的地方,注意你们这里处理的都不好,最要命的是在添加停车信息处,完全没做任何过滤,这里的xss可以整站蠕虫,后面的我就不多说了,你们是大站,我在你们站有好几个号,看到这里我很无语,唉,直接看图。

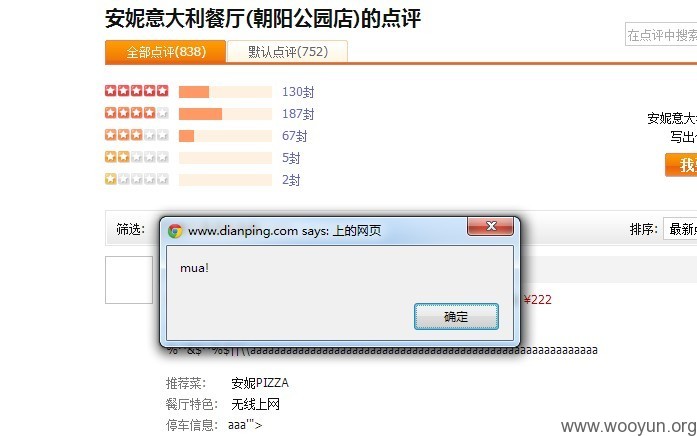

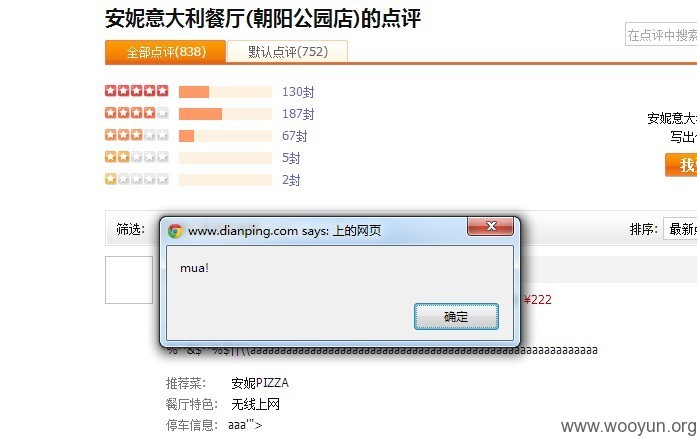

这里是访问评论后触发xss的效果

这里是劫持cookie的效果,(不知道帐号是谁的,只做测试,没做其他的)

或者访问

http://www.dianping.com/shop/507560/review_more

观看效果,由于我的评论比较靠前,应该不需翻页就可以看到效果。

注:所有帐号均为测试,图1中的为个人小号,麻烦不要封杀,可以送点折扣券什么的,谢谢。

漏洞证明:

修复方案:

你们是大站,这个真的是小case。

另:cookie的关键字段加上httponly属性。

版权声明:转载请注明来源 龙臣@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-01-10 18:26

厂商回复:

最新状态:

暂无