漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09992

漏洞标题:Integral AES 256 bits 加密U盘设计缺陷.

相关厂商:Intgral

漏洞作者: Kevin2600

提交时间:2012-07-22 15:07

修复时间:2012-09-05 15:07

公开时间:2012-09-05 15:07

漏洞类型:设计不当

危害等级:低

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-22: 细节已通知厂商并且等待厂商处理中

2012-07-26: 厂商已经确认,细节仅向厂商公开

2012-07-29: 细节向第三方安全合作伙伴开放

2012-09-19: 细节向核心白帽子及相关领域专家公开

2012-09-29: 细节向普通白帽子公开

2012-10-09: 细节向实习白帽子公开

2012-09-05: 细节向公众公开

简要描述:

发现可通过提供不间断电源的方式, bypass 一款由 Integral 出产的号称 AES 256 bits 硬件加密U盘.严格来讲这更应该规划为设计缺陷. 此款加密缺陷表现为 U 盘一旦解锁,只要电源不断. 即使从用户机拔出, 换到攻击者主机. 仍保持解锁状态. 个人认为工程师在设计此类 U 盘时, 可加入时间 or 其它检测机制.来防止此类 U盘互换的攻击方式. 题外话: 相同设计缺陷, 在跳过微软 XBOX 的硬盘 Unlock 机制时也曾被利用过.

详细说明:

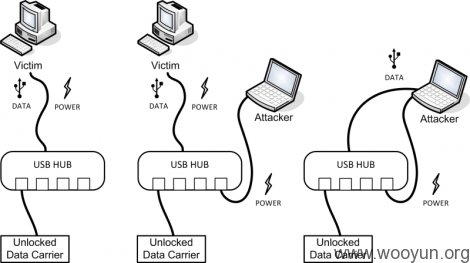

操作流程如图:

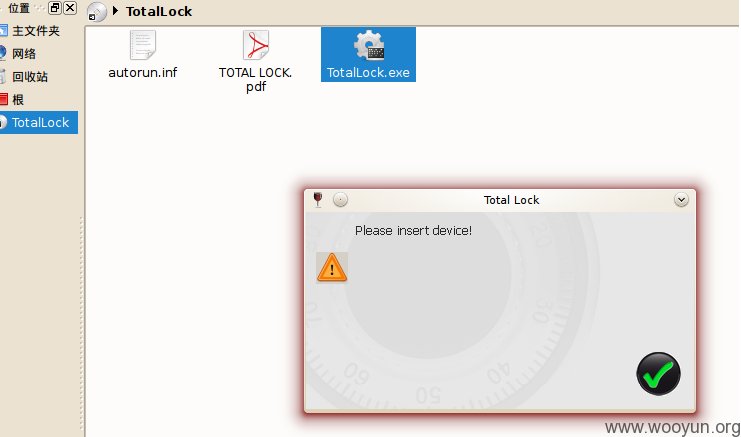

如图所示: U盘必须通过解密后, 才可以读取.

因为U盘本身不支持 Linux, 无法解密.

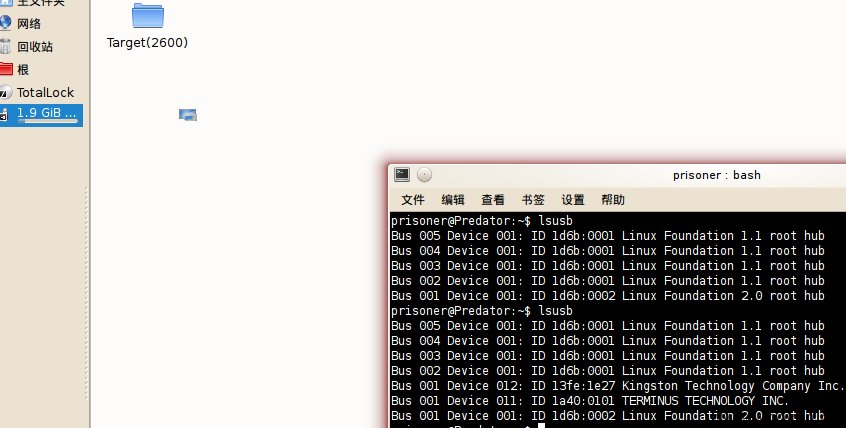

但在用户机(Windows) 解密后, 通过对USB HUB 提供不间断电源的方式. 将U盘换到 Linux 下. 此时U盘仍保持解密状态, 可任意访问.

漏洞证明:

修复方案:

版权声明:转载请注明来源 Kevin2600@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2012-07-26 08:16

厂商回复:

CNVD确认漏洞情况(未复现),已将测试过程译成英文通报生产厂商(美国办事处),同时抄送US-CERT(NVD),纳入CNCERT跨境事件处置流程。

按本地攻击,完全影响机密性进行评分,rank=4.94*1.1*1.1=5.977

最新状态:

暂无