漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09383

漏洞标题:UC某后台管理系统任意口令登录及敏感信息泄漏

相关厂商:UC Mobile

漏洞作者: an1k3r

提交时间:2012-07-09 16:16

修复时间:2012-08-23 16:16

公开时间:2012-08-23 16:16

漏洞类型:未授权访问/权限绕过

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-09: 细节已通知厂商并且等待厂商处理中

2012-07-09: 厂商已经确认,细节仅向厂商公开

2012-07-19: 细节向核心白帽子及相关领域专家公开

2012-07-29: 细节向普通白帽子公开

2012-08-08: 细节向实习白帽子公开

2012-08-23: 细节向公众公开

简要描述:

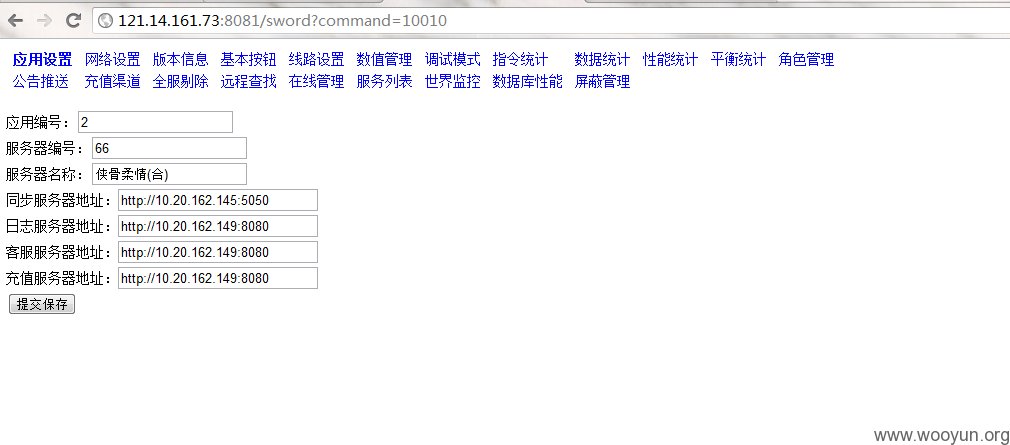

一个神奇的后台,用户名和密码可以随意填或者不填,提交即可进入系统进行管理。

详细说明:

应该是问剑OL游戏的后台。

地址:http://121.14.161.73:8081

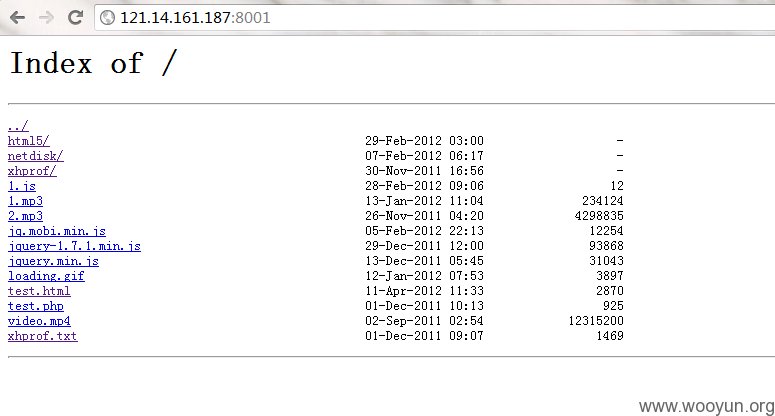

目录遍历

http://121.14.161.187:8001

http://121.14.161.187:8800

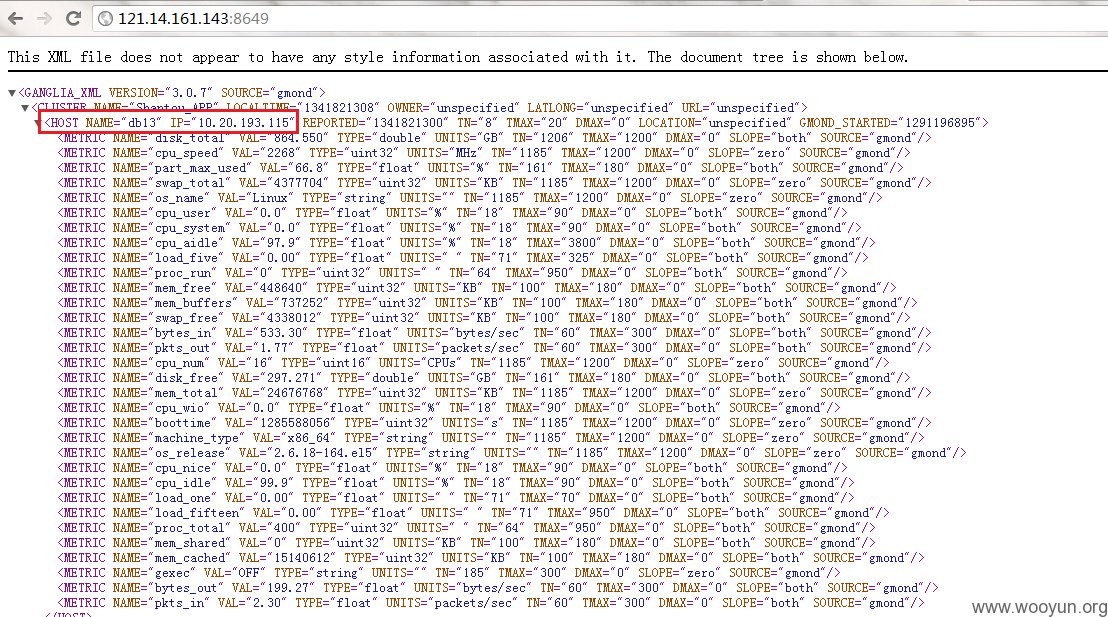

数据库地址等信息泄漏。

另外,很多分站都有Nginx解析漏洞,虽然无上传点,但最好还是补了,比如这几个。

http://mw.ucweb.com/navigate/pic/soft.png/.php nginx解析漏洞

http://weth1.ucweb.com:8001/ucweather/images/wea_images_b/3.gif/.php

http://mw.uc.cn/images/baidu_mp3.gif/.php

http://121.14.161.187:8800/html/1.jpg/.php

http://117.135.147.248/public/images/uclogo.gif/.php

漏洞证明:

在详细说明里了。

修复方案:

添加访问授权等,另外F5和防火墙之类的网络设备最好不要放在公网,不过也可以加访问控制。

版权声明:转载请注明来源 an1k3r@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2012-07-09 16:29

厂商回复:

非常感谢,正在联系研发处理。

最新状态:

2012-07-11:漏洞已修复,再次感谢an1k3r。