漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07857

漏洞标题:广州白云机场候机大厅某终端机非授权访问

相关厂商:广州白云机场

漏洞作者: momo

提交时间:2012-06-04 11:24

修复时间:2012-07-19 11:25

公开时间:2012-07-19 11:25

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-04: 细节已通知厂商并且等待厂商处理中

2012-06-07: 厂商已经确认,细节仅向厂商公开

2012-06-17: 细节向核心白帽子及相关领域专家公开

2012-06-27: 细节向普通白帽子公开

2012-07-07: 细节向实习白帽子公开

2012-07-19: 细节向公众公开

简要描述:

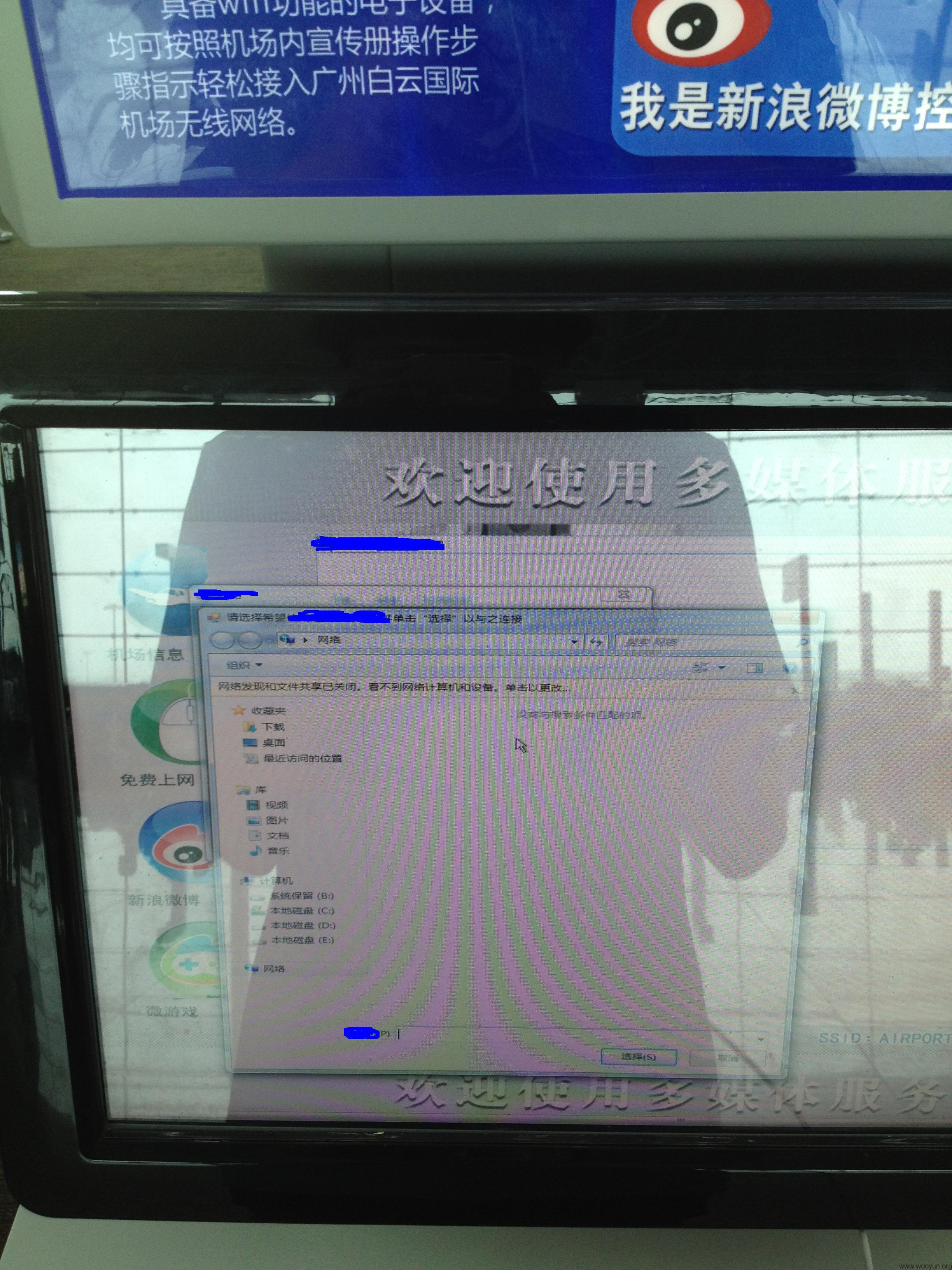

6月2号从广州回家的时候,手机没电,找地方充电,然后看见有终端机,就做了测试,没想到第一次玩这个就这么给力,具体看下面视频和图片。

白云机场这样的几百台终端机,利用这个方法,可以通杀!

详细说明:

本来只能浏览一些机场的信息,但由于设计不当,导致能非授权访问一些不该访问的东西。

还可以进行内网渗透,挂马,大家都懂的。

分享下视频和图片:

1.视频处简单的介绍是:设计不当,按视频的操作,退出时,会弹出CMD;

2.图片的介绍大家看了都懂的,为防止有人去破坏,打码了操作方法。

原本想挂个TXT的,由于要登基,没有办法,内网渗透什么的只能JJWW下了。

漏洞证明:

修复方案:

对某些不必要的信息进行去除。

还有很多逻辑错误,我能力有限,无能为力。

版权声明:转载请注明来源 momo@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2012-06-07 16:31

厂商回复:

越来越多的多媒体形式展现漏洞测试过程,CNVD确认漏洞,不过对于一些未建立联系渠道的单位来说,此类事件未能纳入处置流程,在公示期过后公开,以期相关单位自行处置。

参考以往终端机同类漏洞评分原则,rank 3,视频拍摄给力,+2

最新状态:

暂无