漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-06155

漏洞标题:139邮箱XSS漏洞,发个邮件弹死你,应该可以蠕动一下

相关厂商:中国移动

漏洞作者: 一刀终情

提交时间:2012-04-17 17:59

修复时间:2012-04-22 17:59

公开时间:2012-04-22 17:59

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-17: 细节已通知厂商并且等待厂商处理中

2012-04-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

139邮箱XSS漏洞,发个邮件弹死你,应该可以蠕动一下。某两处可控的写入部分,其中一处似乎完全未过滤,一处仅过滤了引号,似乎是可以蠕动一下,水平不够。其他的邮箱看了一下,网易、gmail,qq似乎这里都没有过滤,但是不会构造,没能成功,大家研究一下~

详细说明:

问题在,显示邮件发件人、发送邮箱部分。

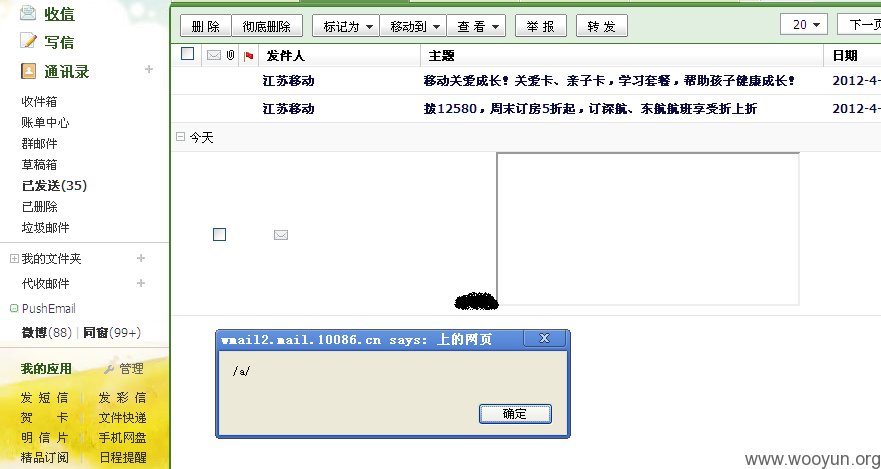

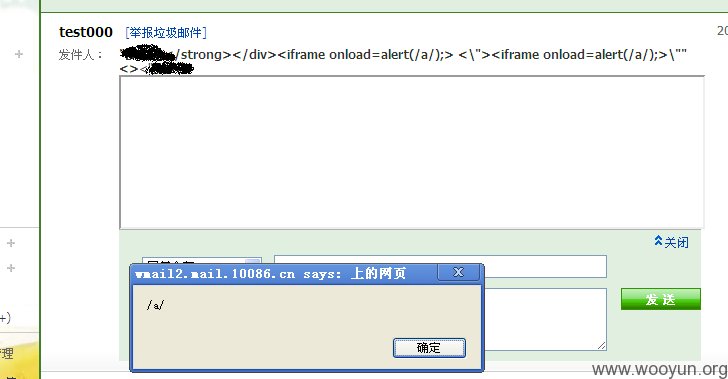

图中框出部分~

这部分内容是可控的,研究过smtp的知道,显示的发件人、收件人都是可以伪造的;跟实际发送者无关,所用测试代码<iframe onload=alert(/a/);>,测试代码前后都加了些引号及<>,看看屏蔽内容的,不是太会描述,大家可以去研究其他的邮箱系统看看

漏洞证明:

修复方案:

过滤?转义?

版权声明:转载请注明来源 一刀终情@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-04-22 17:59

厂商回复:

漏洞Rank:7 (WooYun评价)

最新状态:

暂无