漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05896

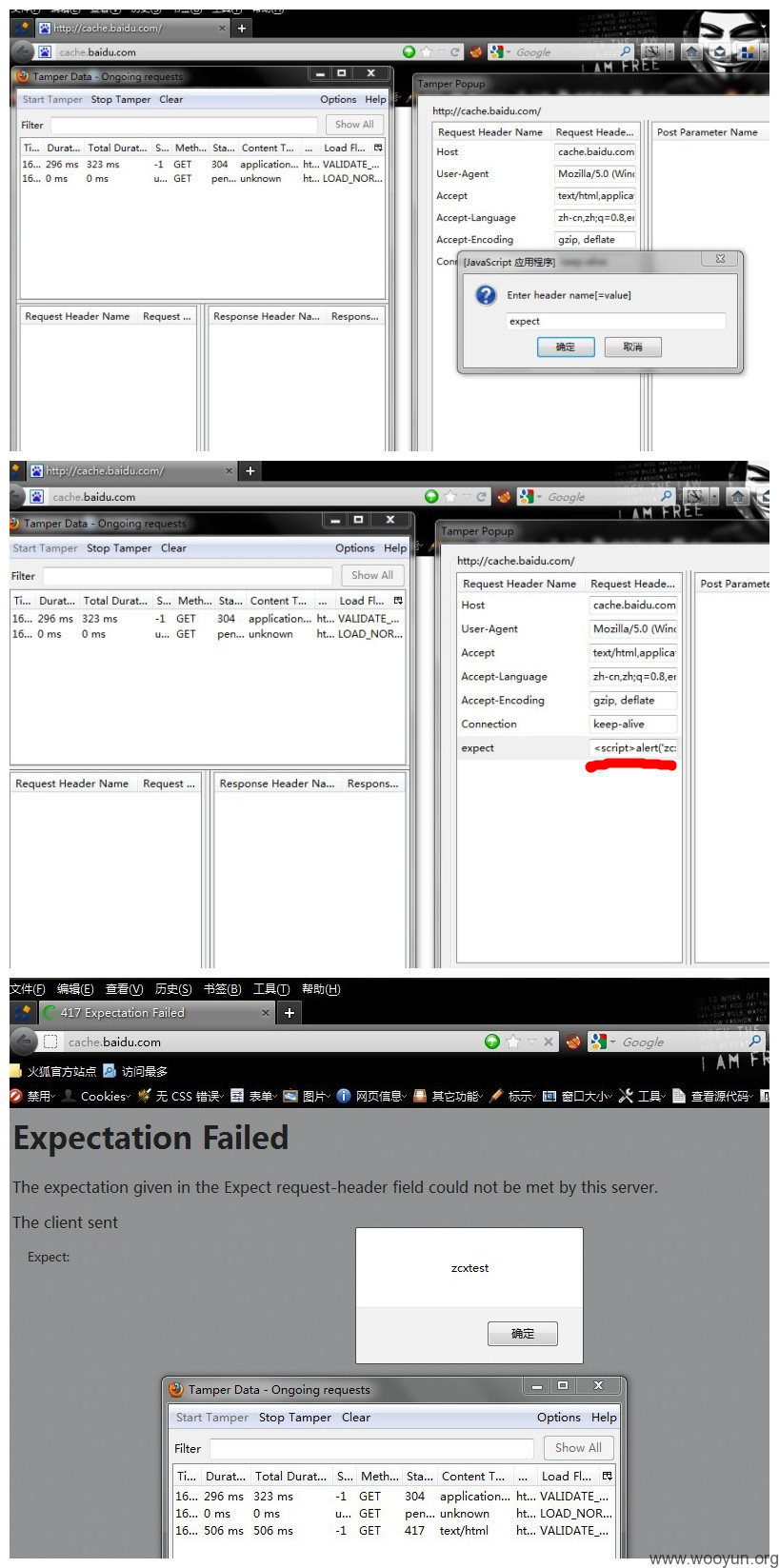

漏洞标题:百度某分站存在Unfiltered Header Injection in Apache

相关厂商:百度

漏洞作者: z@cx

提交时间:2012-04-09 17:01

修复时间:2012-05-24 17:02

公开时间:2012-05-24 17:02

漏洞类型:系统/服务补丁不及时

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-09: 细节已通知厂商并且等待厂商处理中

2012-04-09: 厂商已经确认,细节仅向厂商公开

2012-04-19: 细节向核心白帽子及相关领域专家公开

2012-04-29: 细节向普通白帽子公开

2012-05-09: 细节向实习白帽子公开

2012-05-24: 细节向公众公开

简要描述:

这个是小菜我第一次遇见额。。。刚碰到时挺兴奋的,因为俺刚刚看过讲述这个漏洞的文章没多久。。。正好派得上用场了。。。至于这个漏洞,小菜不知在漏洞类型上有没有选错额。。。纯菜鸟。。。大牛不要笑话俺。。。

详细说明:

是万恶的百度快照服务器。。。

http://cache.baidu.com/

站长们最想干掉的家伙。。。

对于Unfiltered Header Injection in Apache 这个漏洞,大家可以在网上找文章了解额,小菜表述能力很差的(主要找不到中文文章,小菜怕说错话,俺刚入门很多知识都不会)。。。

受影响的Apache版本(至1.3.34/2.0.57/2.2.1)。并且客户端浏览器是IE或火狐,并支持Flash6/7)。

漏洞证明:

修复方案:

升级到Apache的最新版本。。。貌似还有修复的,但是小菜对Apache不是太了解,木有实践不敢发言。。。

版权声明:转载请注明来源 z@cx@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2012-04-09 18:51

厂商回复:

感谢您的提交!!

最新状态:

暂无