漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05778

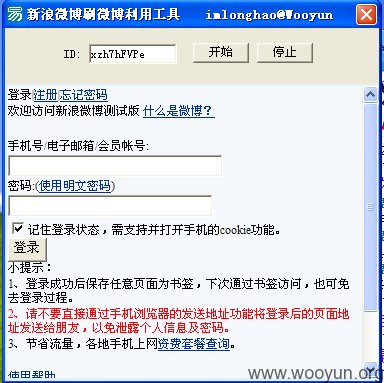

漏洞标题:利用手机版微博漏洞自写工具进行微博转发攻击

相关厂商:新浪

漏洞作者: imlonghao

提交时间:2012-04-04 12:00

修复时间:2012-05-19 12:01

公开时间:2012-05-19 12:01

漏洞类型:网络设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-04: 细节已通知厂商并且等待厂商处理中

2012-04-05: 厂商已经确认,细节仅向厂商公开

2012-04-15: 细节向核心白帽子及相关领域专家公开

2012-04-25: 细节向普通白帽子公开

2012-05-05: 细节向实习白帽子公开

2012-05-19: 细节向公众公开

简要描述:

昨天发现的,郁闷的是乌云被攻击,只能今天提交。。

详细说明:

1、登陆手机版微博 http://weibo.cn

2、在我的首页中,找到别人微博后面的+1链接,记录下这时候的地址。

我们可以发现,/dort/后面的就是微博的ID,ID后面的每个人都不同的,相当于KEY。

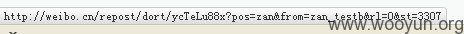

4、打开易语言,我就直接发源码了,你们应该能看懂的。

成品源码下载:http://good.gd/2004857.htm

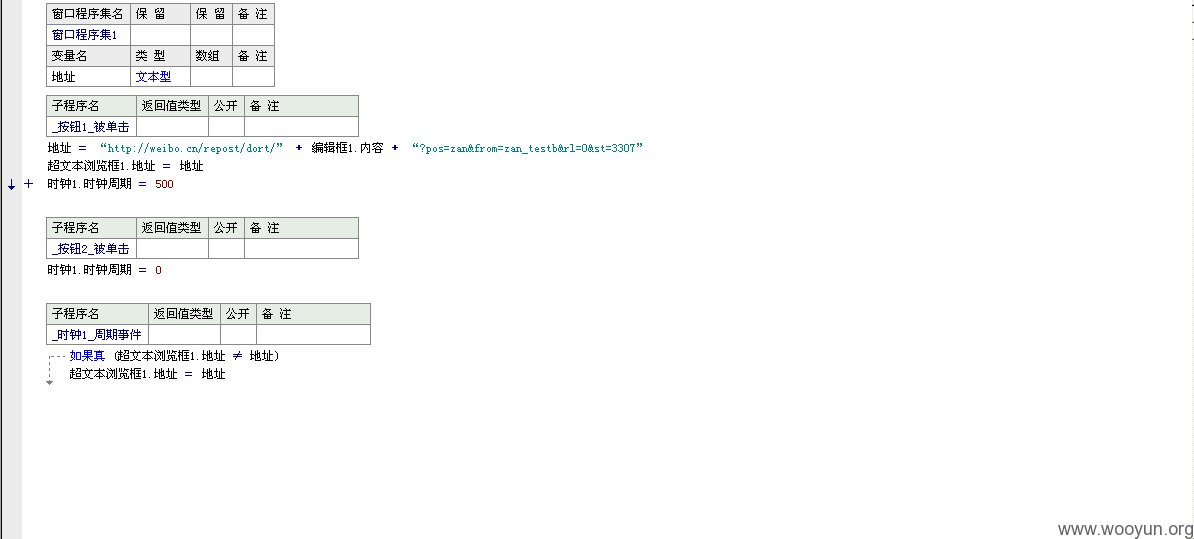

利用这个+1的漏洞结合自写的代码,可以使用一个帐号重复刷一条微博的转发,这个+1,突破了微博转发的内容重复验证,轻松就转发千次。某新浪代码工深有感触吧。。

漏洞证明:

修复方案:

你猜。

不允许用户对同一条微博进行+1操作。

版权声明:转载请注明来源 imlonghao@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2012-04-05 12:09

厂商回复:

感谢提供

最新状态:

暂无