漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-04770

漏洞标题:米聊客户端登录验证及通讯录传输缺陷

相关厂商:小米科技

漏洞作者: ReJeCt

提交时间:2012-02-24 10:49

修复时间:2012-04-09 10:49

公开时间:2012-04-09 10:49

漏洞类型:用户敏感数据泄漏

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-02-24: 细节已通知厂商并且等待厂商处理中

2012-02-24: 厂商已经确认,细节仅向厂商公开

2012-02-27: 细节向第三方安全合作伙伴开放

2012-04-19: 细节向核心白帽子及相关领域专家公开

2012-04-29: 细节向普通白帽子公开

2012-05-09: 细节向实习白帽子公开

2012-04-09: 细节向公众公开

简要描述:

这个理论上来讲可能也不算是漏洞,应该算是米聊在处理这块地方不够严谨吧,毕竟现在wifi钓鱼趋势有点热火起来了,还是应该注重一下的

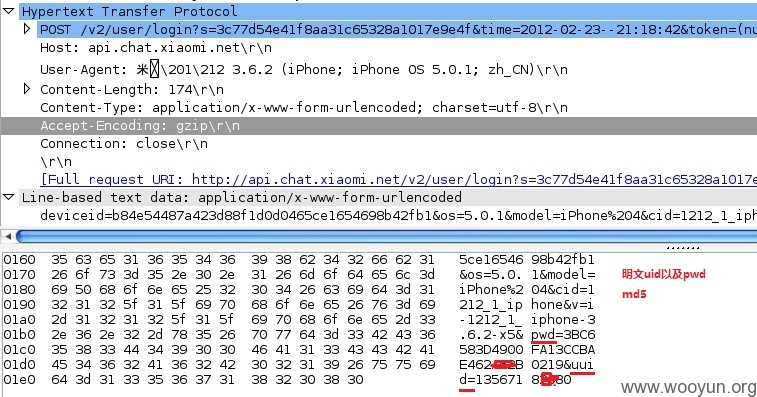

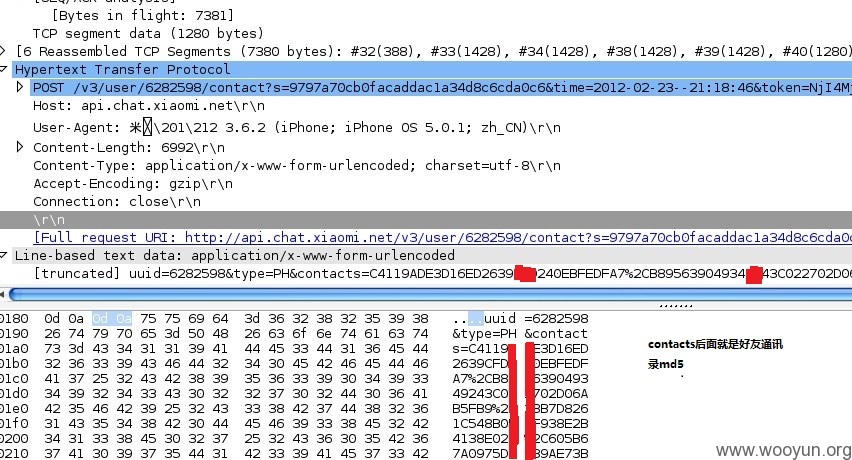

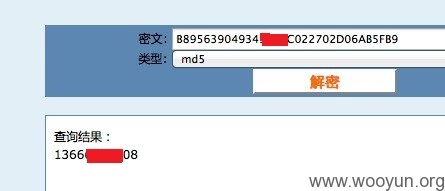

登录验证及通讯录传输均为单次MD5加密,在公共WIFI环境可被抓包利用

详细说明:

众所周知,MD5和明文已几乎划上等号,米聊在验证这块,甚至通讯录传输这块也采用简单md5加密传输 安全性是不够的。别有用心者在WIFI环境抓包即可获取对方登录ID PWD,以及相应通讯录;

在这方面的处理,微信做的就不错。

漏洞证明:

修复方案:

1,登录要么走SSL,要么改变加密算法

2,通讯录这块嘛 你懂的

可参考看看微信的

版权声明:转载请注明来源 ReJeCt@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2012-02-24 11:52

厂商回复:

已知的产品安全设计缺陷,内部已有安全相关的改造计划做了排期,多谢关注!

最新状态:

暂无