漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0177697

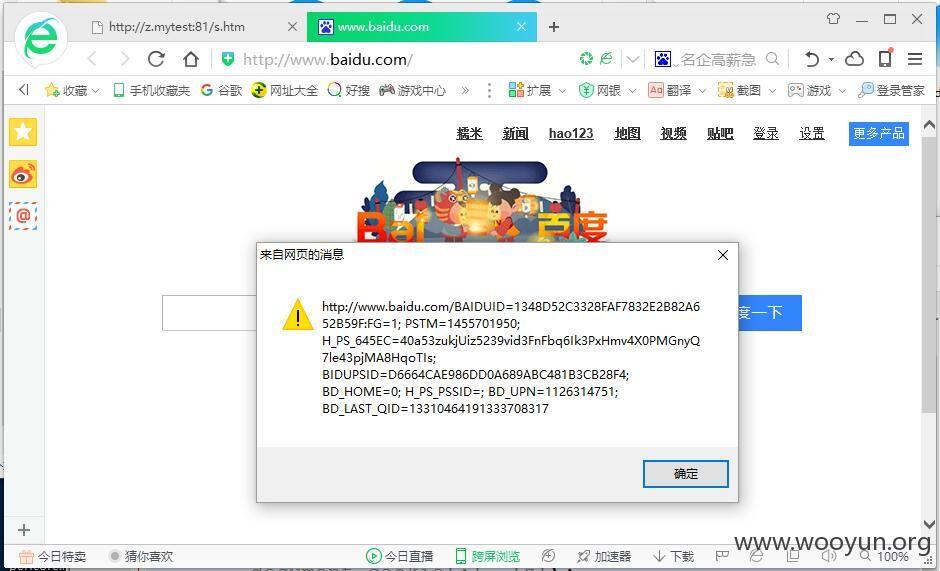

漏洞标题:360安全浏览器8.1.1.131 UXSS可读取任意网站信息

相关厂商:奇虎360

漏洞作者: blast

提交时间:2016-02-22 17:03

修复时间:2016-05-23 19:20

公开时间:2016-05-23 19:20

漏洞类型:用户敏感数据泄漏

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-02-22: 细节已通知厂商并且等待厂商处理中

2016-02-23: 厂商已经确认,细节仅向厂商公开

2016-04-18: 细节向核心白帽子及相关领域专家公开

2016-04-28: 细节向普通白帽子公开

2016-05-08: 细节向实习白帽子公开

2016-05-23: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

在集市换了个东西,赫然发现没有WB进不了zone了……

详细说明:

测试环境:

360:**.**.**.**

Windows 10, IE11

使用<meta name="renderer" content="ie-comp">固定在兼容模式即可触发,如果没有触发,请手动切换到兼容模式(IE)

测试中的url http://z.mytest:81/是我host配来测试用的,复现时自己本地搭建一下环境吧~

漏洞证明:

修复方案:

检查在同一名称下打开URI的协议

版权声明:转载请注明来源 blast@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-02-23 19:20

厂商回复:

感谢白帽子提交的报告,我们第一时间反馈给产品部门发布新版本跟新跟进。

最新状态:

2016-02-23:感谢白帽子提交的报告,我们第一时间反馈给产品部门发布新版本更新跟进。

2016-04-19:已修复