漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016693

漏洞标题:百度小游戏一键刷分

相关厂商:百度

漏洞作者: px1624

提交时间:2012-12-30 14:48

修复时间:2013-02-13 14:49

公开时间:2013-02-13 14:49

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-30: 细节已通知厂商并且等待厂商处理中

2012-12-31: 厂商已经确认,细节仅向厂商公开

2013-01-10: 细节向核心白帽子及相关领域专家公开

2013-01-20: 细节向普通白帽子公开

2013-01-30: 细节向实习白帽子公开

2013-02-13: 细节向公众公开

简要描述:

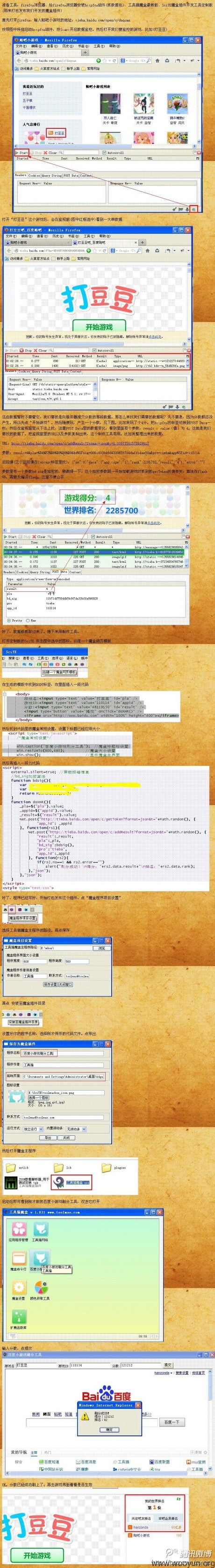

你还在苦苦的打豆豆吗?一键刷分,想刷多少就刷多少。

详细说明:

你还在苦苦的打豆豆吗?一键刷分,想刷多少就刷多少。详细教程出炉,从数据抓包分析到工具制作整个流程全公开,为你揭开数据抓包、伪造数据的神秘面纱。附教程中所用工具地址:工具猫魔盒:http://url.cn/BofSLj 。SciTE魔盒插件开发定制版:http://url.cn/CWISEj 。火狐浏览器及组件请自行百度下载

漏洞证明:

ps:文章原作者 粽子(hanzongda)

此类漏洞貌似3366,4399,360,百度小游戏等均存在。

直接用修改post的数据就可以,判断只停留在判断post的加密参数是否正确而已。

修复方案:

感觉不好修补诶、、、或者说没必要去花费成本去彻底修补这个。元芳,你怎么看?

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2012-12-31 11:29

厂商回复:

感谢你对百度安全关注,我们会联系业务部门跟进该问题。

最新状态:

暂无