漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016589

漏洞标题:易观网的SQL注射漏洞-续(SQL注射危害证明)

相关厂商:易观网

漏洞作者: se55i0n

提交时间:2012-12-27 16:00

修复时间:2013-02-10 16:01

公开时间:2013-02-10 16:01

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-27: 细节已通知厂商并且等待厂商处理中

2012-12-27: 厂商已经确认,细节仅向厂商公开

2013-01-06: 细节向核心白帽子及相关领域专家公开

2013-01-16: 细节向普通白帽子公开

2013-01-26: 细节向实习白帽子公开

2013-02-10: 细节向公众公开

简要描述:

看到你们回复内容,说实话有点生气~~我不是来求你们的rank的~~

吐槽下:“你难道不知道你数据库什么权限么?你难道不知道你注入点可以读取任意文件么?你难道不知道猜出目录就能写shell么?不知道你们的对数据库影响是怎么定义的?”

详细说明:

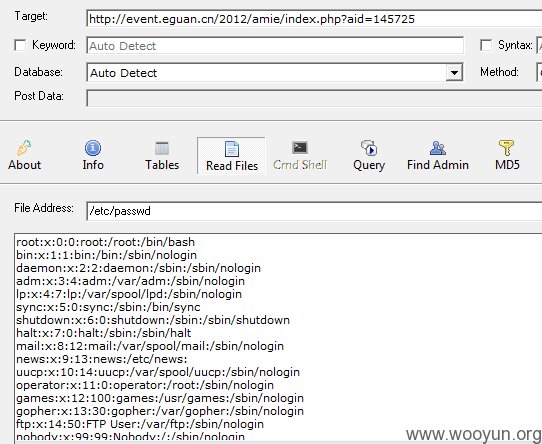

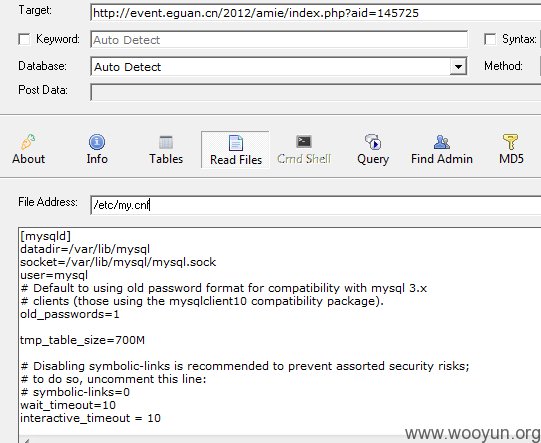

一个上次发的注入点:http://event.eguan.cn/2012/amie/index.php?aid=145725

注入结果:

任意读取文件:

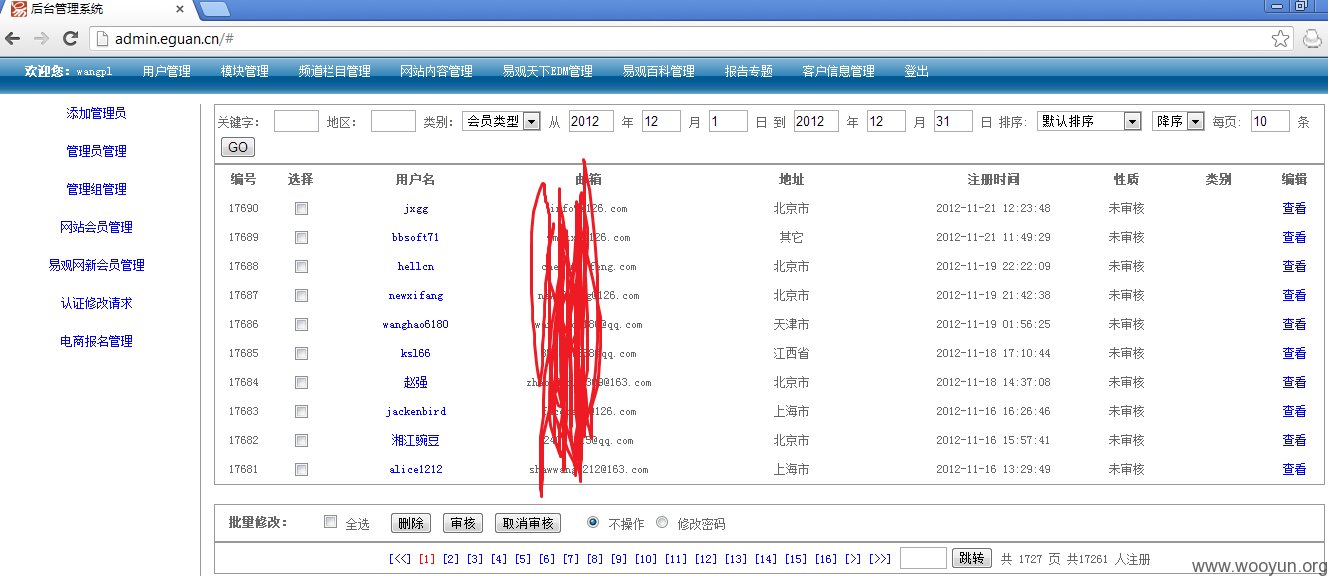

不知道在后台,删除所有用户,所有文章,帖子...算不算影响数据库;

漏洞证明:

修复方案:

版权声明:转载请注明来源 se55i0n@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-12-27 16:38

厂商回复:

之前的回复很抱歉,我承认这个问题我们不够重视,很感谢 乌云的大家对易观网的关注,希望大家能多多发现易观网的bug,我们现在把这些问题已经列为优先解决的问题了,我们会持续关注 乌云 发现有新的bug我们会尽快修复的。之前的态度我表示道歉,万分感谢 那些发现易观网bug的人。致敬

最新状态:

暂无