漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07574

漏洞标题:多玩YY特殊字符可存利用场景

相关厂商:广州多玩

漏洞作者: Max

提交时间:2012-05-27 16:15

修复时间:2012-07-11 16:15

公开时间:2012-07-11 16:15

漏洞类型:设计错误/逻辑缺陷

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-27: 细节已通知厂商并且等待厂商处理中

2012-05-28: 厂商已经确认,细节仅向厂商公开

2012-05-31: 细节向第三方安全合作伙伴开放

2012-07-22: 细节向核心白帽子及相关领域专家公开

2012-08-01: 细节向普通白帽子公开

2012-08-11: 细节向实习白帽子公开

2012-07-11: 细节向公众公开

简要描述:

多玩歪歪丰富特殊字符 满足用户需求 但可存钓鱼利用场景

详细说明:

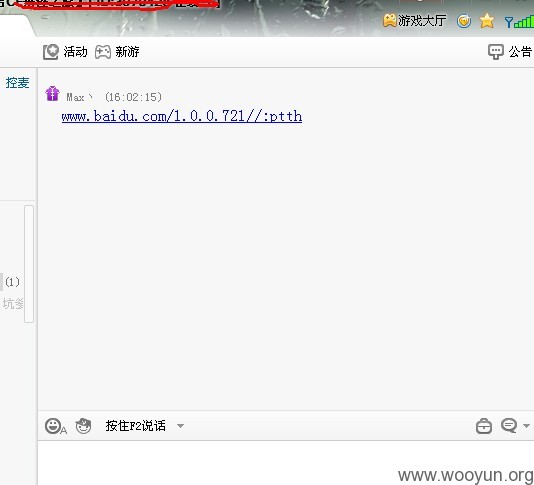

公屏右键不能Unicode,新建文本,老样子,右键I-V,复制到输入框,假如我的IP是http://127.0.0.1(域名更好),然后在我的空间新建一个名字为moc.udiab.www的文件夹,该文件夹下可以是钓鱼,或者挂马页面,那么实际地址为:http://127.0.0.1/moc.udiab.www 经过Unicode编码,显示则为www.baidu.com/1.0.0.721//:ptth那么在某些大公会或者万人群发送则如下图:

然后就有那么点意思了吧(纯域名效果更加),虽然点击后有你们的再次确认跳转,但实际中瞎了钛合金狗眼的人多的是,so.....

漏洞证明:

修复方案:

您更专业

版权声明:转载请注明来源 Max@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2012-05-28 14:57

厂商回复:

谢谢提供,处理中。

最新状态:

暂无