漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014840

漏洞标题:麦考林网站修改任意账号密码(非爆破),此BUG可起到帐号后门功能

相关厂商:上海麦考林信息科技有限公司

漏洞作者: 齐迹

提交时间:2012-11-16 18:39

修复时间:2012-11-21 18:39

公开时间:2012-11-21 18:39

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-16: 细节已通知厂商并且等待厂商处理中

2012-11-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

非@风萧萧 的爆破。直接绕过权限检测!重置密码

详细说明:

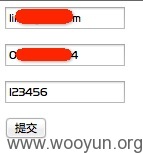

BUG只在邮箱找回密码 重置密码的表单

action地址为:

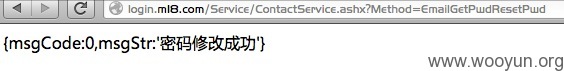

http://login.m18.com/Service/ContactService.ashx?Method=EmailGetPwdResetPwd

这个表但未对数据进行安全验证 只要输入必要的参数就可以成功

只要输入用户邮箱和用户ID 就可以修改用户的密码

至于邮箱和ID怎么来。。。我真不知道!反正细心的朋友可以在他们网站某地方找到。我就不阐述了!

漏洞证明:

修复方案:

这个可以懂。。。

版权声明:转载请注明来源 齐迹@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-11-21 18:39

厂商回复:

最新状态:

暂无