漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014198

漏洞标题:根据社交信息容易渗透网易邮箱用户

相关厂商:网易

漏洞作者: gxw

提交时间:2012-11-01 23:37

修复时间:2012-11-02 14:59

公开时间:2012-11-02 14:59

漏洞类型:账户体系控制不严

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-01: 细节已通知厂商并且等待厂商处理中

2012-11-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

网易用户邮箱充值密码设置很弱,导致根据社交信息容易突破用户邮箱.

详细说明:

同上

漏洞证明:

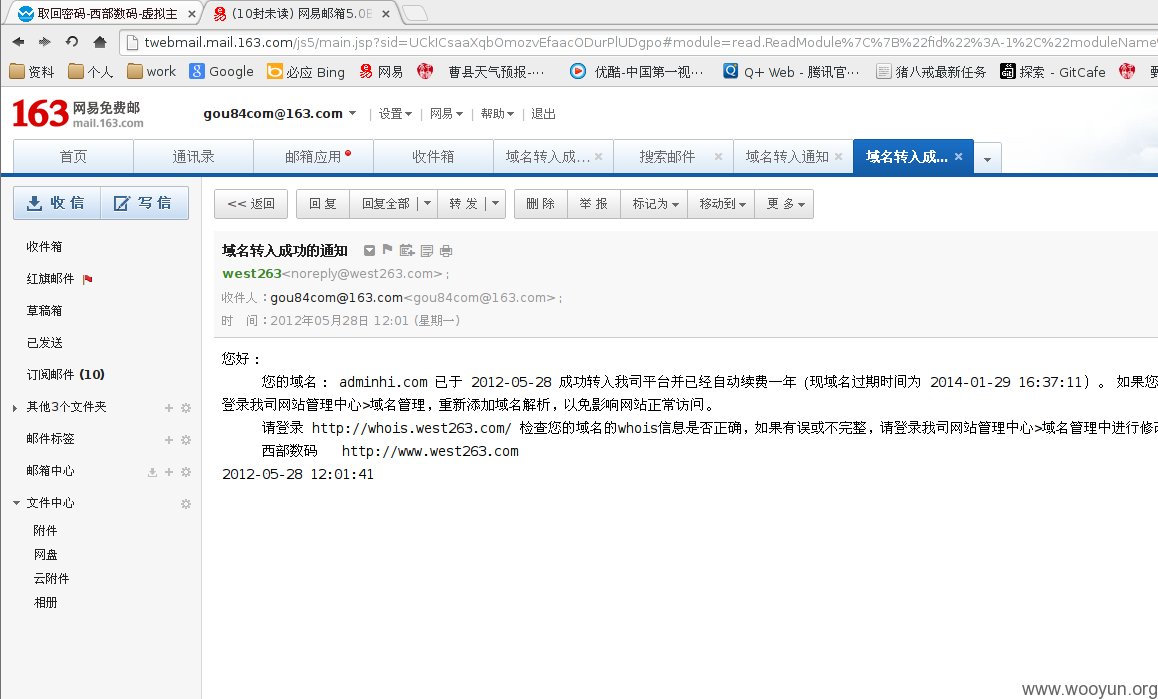

发现一个小站域名, adminhi.com whois显示信息如下:

Registrant Phone Number ......... 13558898030

Registrant Fax .................. 02885098905

Registrant Email ................ [email protected]

去mail.163.com找回密码.

这样的用户问题使得目标很清晰.于是开始此用户的爱人的名字.

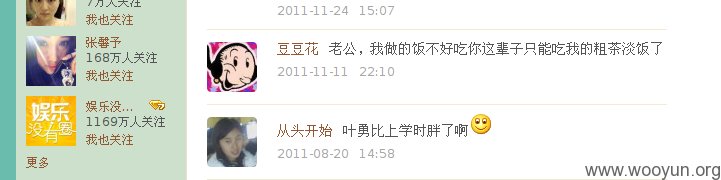

经万能的google搜索得处用户名和qq号码,进入对方的qq空间,虽然该空间有问题限制,但问题答案就是用户名,进去他的空间查看他的留言信息,留言显示

该用户留言里面有别的朋友透漏他对象的名字含有燕字,现在就差知道姓什么了.(其实微薄也很容易泄露用户姓名的,但这次没有获取到).尝试了百家姓前两个,失败放弃继续google搜索分析,最终姓氏分析出来姓张.以后的一切就自然而然了.

里面的邮件现实这是个常用邮箱.包含众多信息.

最重要的信息参透后,下面西部数据的账户了,根据用户的信息突破西部数据用户

帐号不知道,问在线客服,西部数据的客服只需要域名信息就把账户名称泄露了,真是无语了

获取重置密码链接,肯定需要邮箱而不是手机,最后确认安全邮箱为yahoo的邮箱..... 我们

继续突破雅虎的邮箱.yahoo邮箱重置密码需要两个问题,一个问父亲出生在哪里.这个根据身份证信息搞定,一个问小时候爱吃什么...我无语了...看来还得问下本人..

.现在已经知道用户的各个站点的账户(163,hotmail,yahoo,各种论坛等等)和亲属关系等,伪装好友 问下相信不难的...

到此为止放弃... 通知用户修改账户信息

修复方案:

建议重置密码 问题强制复杂些

版权声明:转载请注明来源 gxw@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-11-02 14:59

厂商回复:

感谢您对网易的关注,该问题并不是安全漏洞。

漏洞Rank:8 (WooYun评价)

最新状态:

暂无