漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014184

漏洞标题:中国电信等struts命令执行漏洞余毒合集

相关厂商:中国电信等

漏洞作者: 马甲哥

提交时间:2012-11-02 19:04

修复时间:2012-12-17 19:05

公开时间:2012-12-17 19:05

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-02: 细节已通知厂商并且等待厂商处理中

2012-11-04: 厂商已经确认,细节仅向厂商公开

2012-11-14: 细节向核心白帽子及相关领域专家公开

2012-11-24: 细节向普通白帽子公开

2012-12-04: 细节向实习白帽子公开

2012-12-17: 细节向公众公开

简要描述:

RT

详细说明:

RT

漏洞证明:

1.天翼英莱商城

测试地址:http://www.189see.com/inclued/indexEmbedAction!findAllMallNotice.do?noteceType=MALL_NOTICE

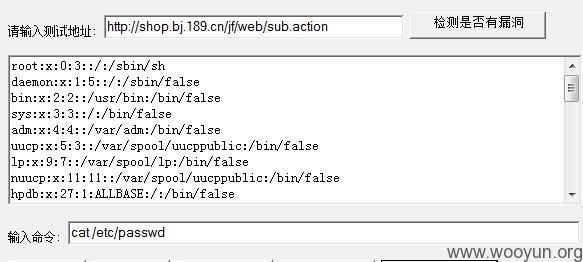

2.北京电信积分商城

测试地址:http://shop.bj.189.cn/jf/web/sub.action

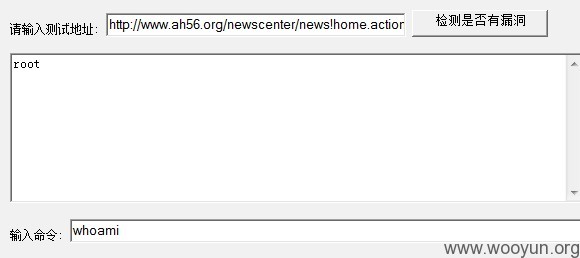

3.安徽物流公共信息平台

测试地址:http://www.ah56.org/newscenter/news!home.action?id=6290&type=1

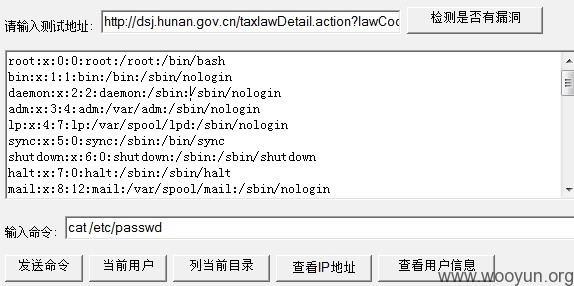

4.湖南地税局

测试地址:http://dsj.hunan.gov.cn/taxlawDetail.action?lawCode=LAW13137241101633

5.天河证券

测试地址:http://www.tyzq.com.cn/pages/2news/news_show.action?category=ggdp&guid={C1EA6F55-2079-46E2-ADD8-312D9873AFAA}

修复方案:

补丁

版权声明:转载请注明来源 马甲哥@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2012-11-04 16:28

厂商回复:

CNVD确认漏洞情况,部分涉及基础电信运营企业的事件由CNCERT统一协调中国电信集团公司处置,部分涉及地方政府部门的事件转由CNCERT当地分中心协调处置,天源证券事件与http://www.wooyun.org/bugs/wooyun-2012-014278,不再重复处置。

按通用软件漏洞进行评分,rank 10+2=12

最新状态:

暂无