漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013767

漏洞标题:再来一个艾普宽带某事主站漏洞集合

相关厂商:艾普宽带

漏洞作者: superbing

提交时间:2012-10-23 15:42

修复时间:2012-10-28 15:43

公开时间:2012-10-28 15:43

漏洞类型:敏感信息泄露

危害等级:低

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-23: 细节已通知厂商并且等待厂商处理中

2012-10-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某市艾普宽带主站漏洞集合

详细说明:

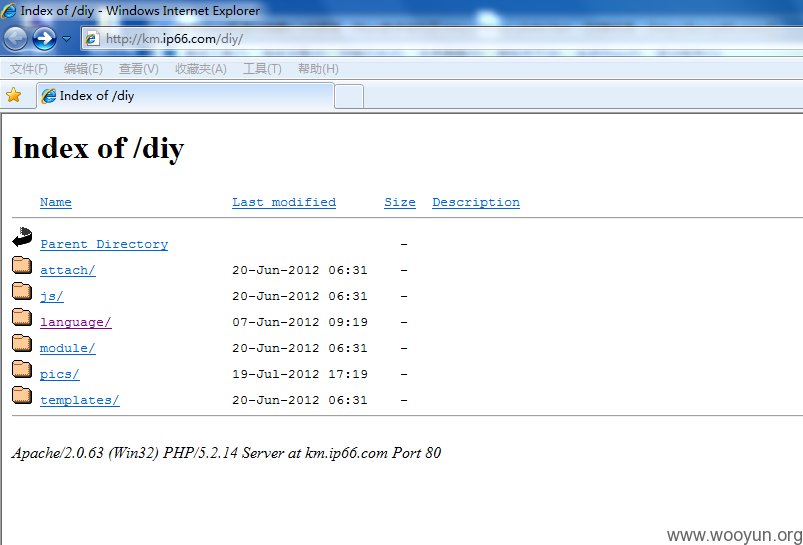

漏洞1:目录遍历

http://km.ip66.com/diy/

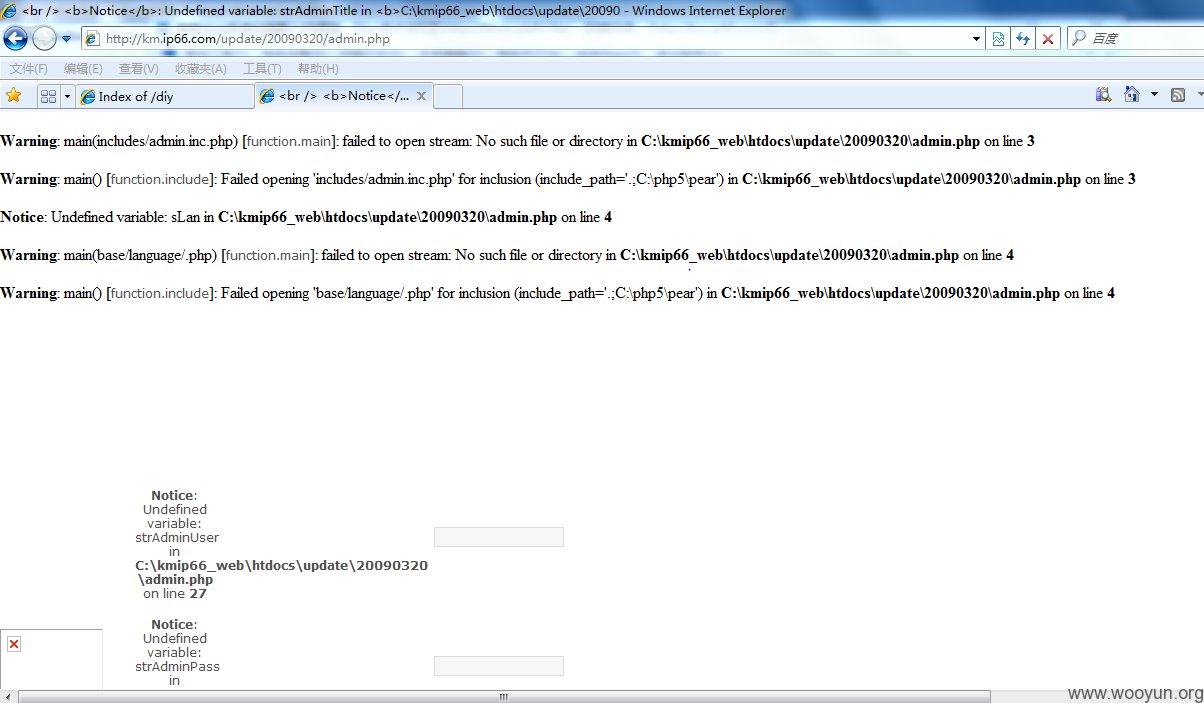

漏洞2:物理路径泄露之类的泄露一堆

http://km.ip66.com/update/20090320/admin.php

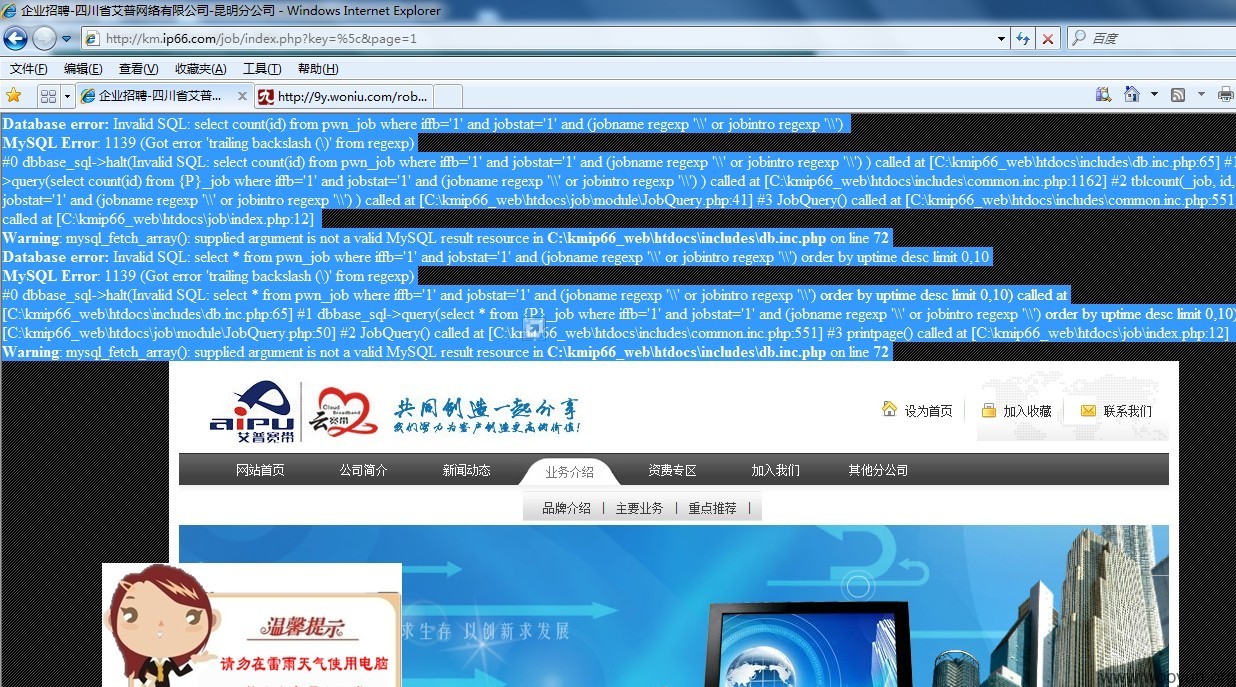

漏洞3:文件报错泄露一堆信息。。表名之类的

http://km.ip66.com/job/index.php?key=%5c&page=1

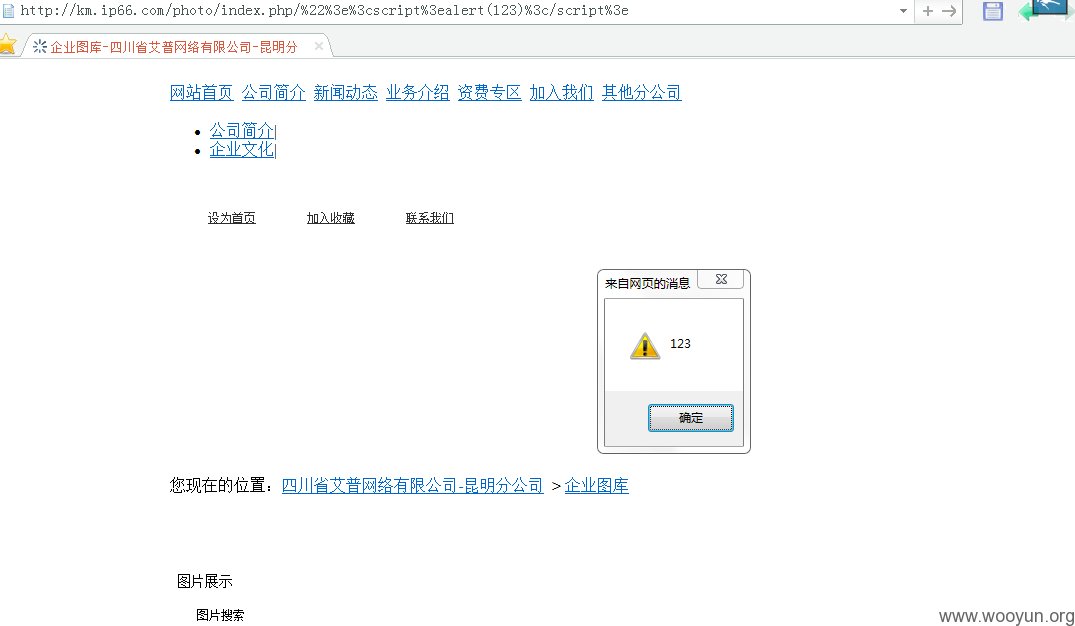

漏洞4:跨站

http://km.ip66.com/photo/index.php/%22%3e%3cscript%3ealert(9900)%3c/script%3e

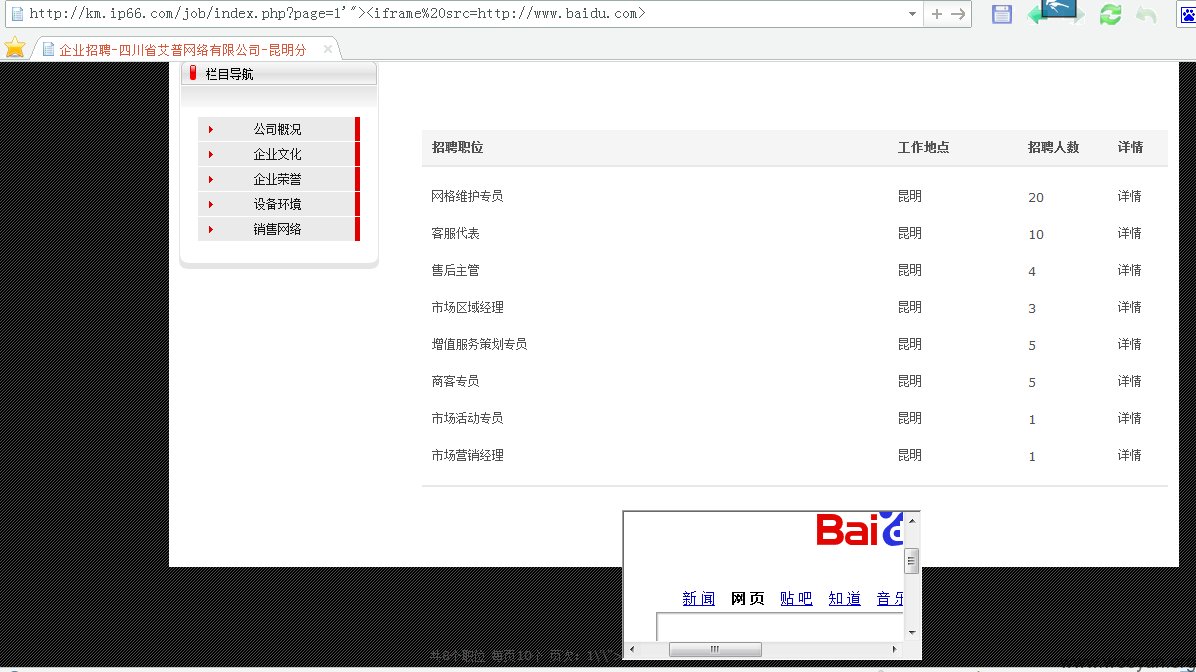

漏洞5:框架钓鱼

http://km.ip66.com/job/index.php?page=1'"><iframe%20src=http://www.baidu.com>

:

漏洞6:安装重置。。。这个可以想办法拿shell的,想想算了,不弄坏你们站了!

http://km.ip66.com/base/install/

好啦睡觉了。。。。。送点宽带时常吧。。。。不送日下一个。。嘿嘿

漏洞证明:

见上面

修复方案:

看着修补吧,这么多,难打字。

版权声明:转载请注明来源 superbing@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-10-28 15:43

厂商回复:

最新状态:

2012-10-29:更改漏洞的最新状态