漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013309

漏洞标题:数字证书扩展信息中包含身份证号和组织机构代码等敏感信息

相关厂商:上海市数字证书认证中心

漏洞作者: 路边顽石

提交时间:2012-10-13 20:29

修复时间:2012-11-27 20:29

公开时间:2012-11-27 20:29

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-13: 细节已通知厂商并且等待厂商处理中

2012-10-17: 厂商已经确认,细节仅向厂商公开

2012-10-27: 细节向核心白帽子及相关领域专家公开

2012-11-06: 细节向普通白帽子公开

2012-11-16: 细节向实习白帽子公开

2012-11-27: 细节向公众公开

简要描述:

上海数字证书认证中心提供在线数字证书查询和下载,本无可厚非,数字证书属于可以公开的信息,但是数字证书中包含敏感的个人信息——身份证号。

详细说明:

www.sheca.com首页的快速通道有两个链接“证书查询和下载”和“下载专区 根证书下载”。首先要下载上海CA的USBKey驱动,而且必须是老的“标准通用证书管理器安装包 v1.1.0.8”,链接是http://www.sheca.com/service/generalDriver/ZSGLQ1108.rar,该安装包有三个驱动,随便安装一个即可。注意不要安装最新的“证书助手安装包”,会报找不到设备的错误。此外下载的页面还需要安装一个ActiveX控件。

漏洞证明:

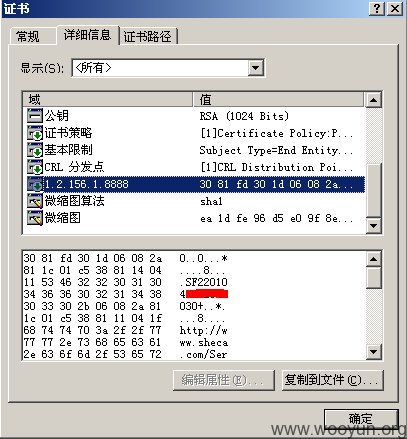

下载后c:\temp目录下有两个文件CertChain.spc和UserCert.der,双击UserCert.der。点详细信息标签页,在上面的列表框中选择"主题",可以看到Email、姓名等信息,点1.2.156.1.8888可以在扩展信息中看到SF开头15位或18位数字,这就是身份证号。

上海eCA网站的“服务支持”板块左侧最下方有“CPS下载”,地址是http://www.sheca.com/cps/default.aspx。

我们选择最新的《数字证书认证规则 3.4.1》,附录4 SHECA证书自定义扩展项说明。

OID = 1.2.156.1.8888

证书级别定义的唯一标识,个人证书使用身份证号(SF),护照(HZ)、军官证(JG)、士兵证(SB)。

我们可以进一步肯定我们看到的确是身份证号。

修复方案:

需要修改数字证书认证规则,伤筋动骨。

版权声明:转载请注明来源 路边顽石@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2012-10-17 23:41

厂商回复:

CNVD确认所述情况,已在16日转由CNCERT上海分中心协调涉事单位处置,正如路边顽石同学所言,或许对证书体系不会变更,重点在于处置查询权限。

按部分影响机密性,部分影响可用性进行评分,rank=6.42*1.1*1.3=9.180

最新状态:

暂无