漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012967

漏洞标题:汽车之家Andriod客户端反馈意见XSS漏洞

相关厂商:爱卡汽车网

漏洞作者: 风萧萧

提交时间:2012-10-02 00:34

修复时间:2012-11-16 00:34

公开时间:2012-11-16 00:34

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-02: 细节已通知厂商并且等待厂商处理中

2012-10-02: 厂商已经确认,细节仅向厂商公开

2012-10-12: 细节向核心白帽子及相关领域专家公开

2012-10-22: 细节向普通白帽子公开

2012-11-01: 细节向实习白帽子公开

2012-11-16: 细节向公众公开

简要描述:

汽车之家Andriod客户端反馈意见XSS漏洞

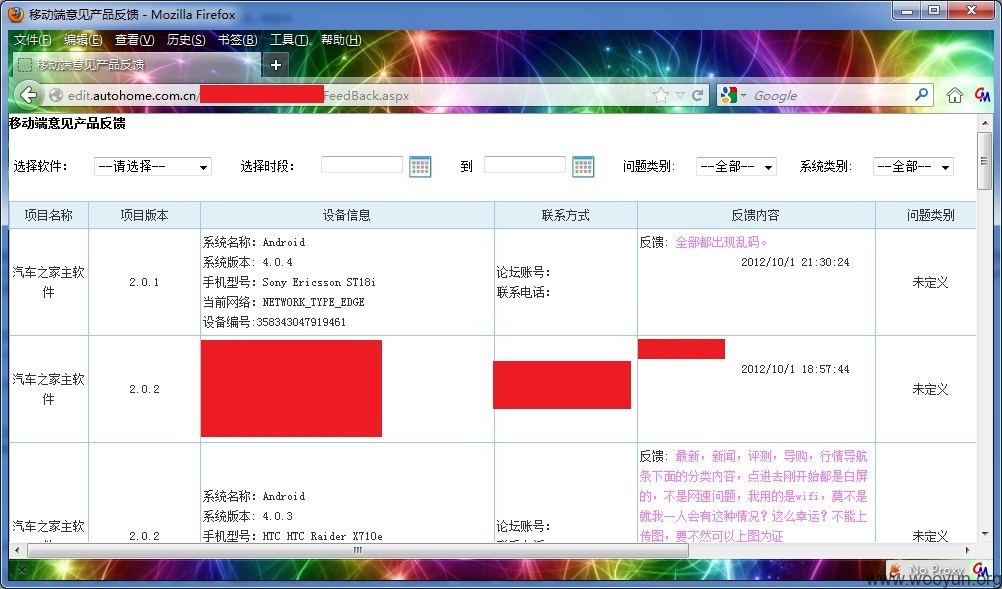

杀进了汽车之家反馈后台,对一大群数据无爱

亲,cookies里的_Admin是什么东西?

盲打的,居然汽车之家还不是厂商~~

中秋节/国庆节快乐!

详细说明:

1.下载汽车之家android的手机客户端,本人苦逼屌丝党,木有钱买车看看总行的!

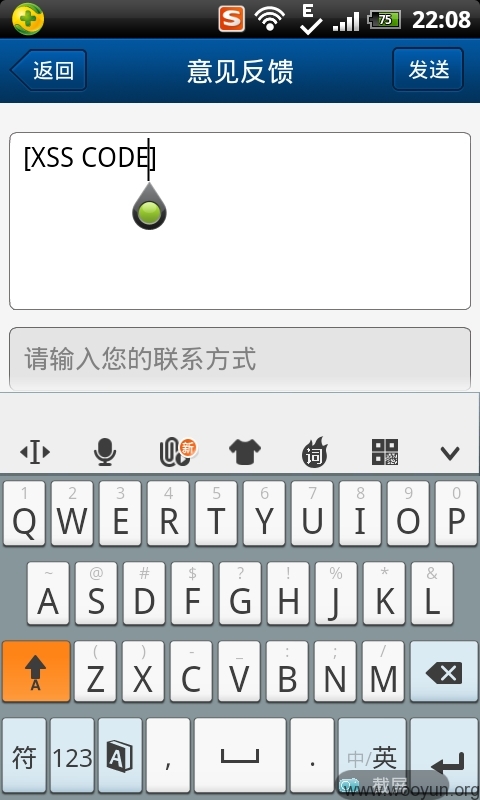

2.点击【更多】->【意见反馈】,可插入XSS代码,进行后台feedback盲打!

3.不过一个小时,管理员就上钩了,好几个挖!

漏洞证明:

修复方案:

1.后台禁止对外开放,或者做好ACL;

2.xss做好防范

版权声明:转载请注明来源 风萧萧@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2012-10-02 19:03

厂商回复:

虽然不是爱卡网站的问题,但是我们已经帮助@风萧萧 白帽子联系了汽车之家的相关负责人进行修补,而且他们表示很快将建立自己的乌云厂商账号,并谢谢@风萧萧 的帮助!

从@风萧萧 xss进后台来说,依然给几个rank,纯技术的奖励!

最新状态:

暂无