漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-012657

漏洞标题:tata indicom 某一网段cpe 开启了远程访问,并且使用默认账户密码

相关厂商:Tata Communications

漏洞作者: D&G

提交时间:2012-09-24 15:19

修复时间:2012-09-24 15:19

公开时间:2012-09-24 15:19

漏洞类型:基础设施弱口令

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-09-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

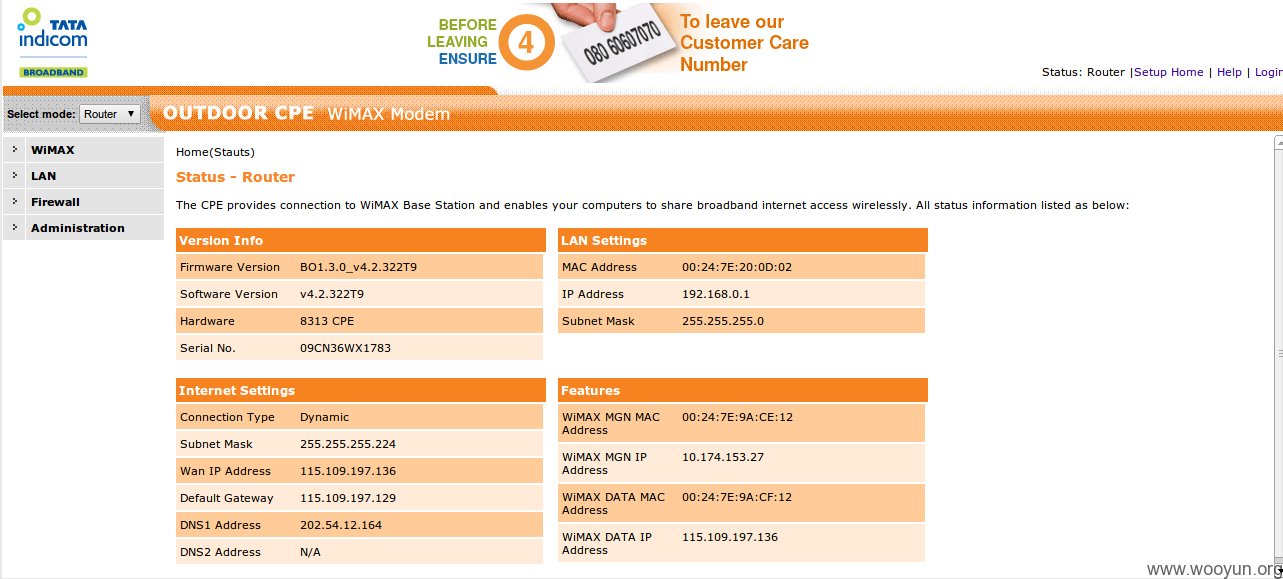

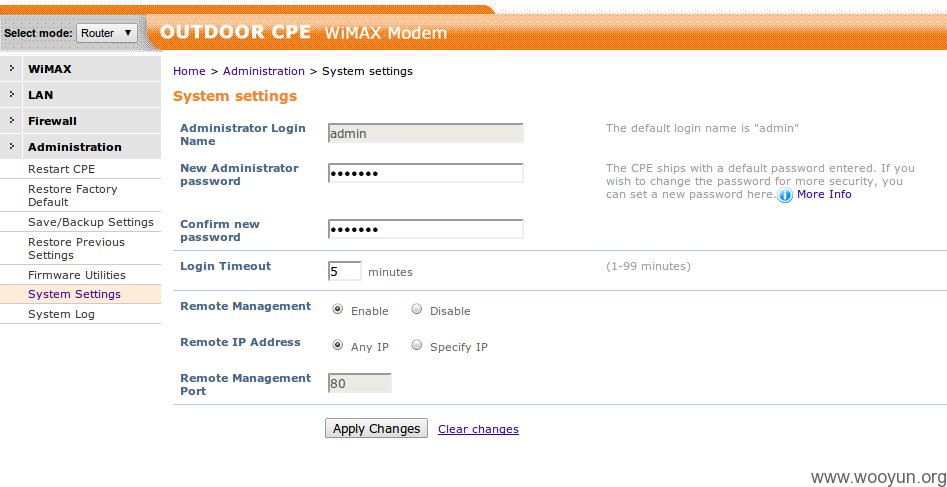

某一网段的outdoor cpe ,开启了远程管理功能,并且使用默认帐号密码

详细说明:

起源与防火墙密码受到一个僵尸网络的猜解。查看日志发现大量ip是印度的115.108.255.255和115.109.255.255网段。

115.108.46.209

115.108.48.203

.......

115.109.120.10

115.109.120.11

115.109.121.167

.......

该网段大多是个人用户,通过一种叫outdoor cpe的终端设备上网,很多cpe开启了远程管理功能,直接访问默认80端口即可。而且登录口令用admin/admin大多都可以登录。

我的理解cpe就应该是家里宽带猫的功能了~~~

示例ip

http://115.108.97.39/

http://115.109.197.136/

具体的终端数量没有统计。。。

漏洞证明:

修复方案:

版权声明:转载请注明来源 D&G@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝