漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-011886

漏洞标题:果壳网全站储存性xss漏洞

相关厂商:果壳传媒

漏洞作者: kamael

提交时间:2012-09-07 18:45

修复时间:2012-09-12 18:46

公开时间:2012-09-12 18:46

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-09-07: 细节已通知厂商并且等待厂商处理中

2012-09-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

果壳网一处xss,几乎影响guokr.com 全站。

详细说明:

在果壳网任意可以添加讨论的地方都存在此漏洞,包括主题站,问答,小组等。

果壳网允许插入[flash]something[/flash]伪标签来引入外部flash文件,虽然对 something做了处理,但是在处理上有问题,导致可以构造字符串绕过过滤。

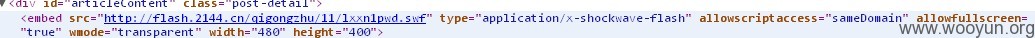

插入flash后的代码是这样的:

在伪标签内对();"'等都做了过滤,但是忽略了&.把&转化成&%26即可绕过。因此可以把跨站代码转化为 这样。

对

进行编码,并把&替换成%26,得到

然后把上述代码插入到抓包的[flash][/flash]之间发送即可,当然为了避免发一个白色的swf引起怀疑,所以在代码中把embed的高度设为0.貌似服务器端会对一些符号转化为encode的形式,懒得试了。。

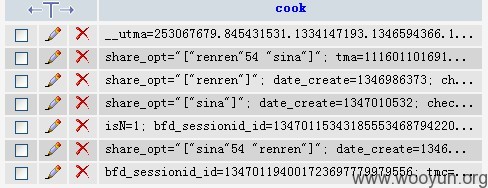

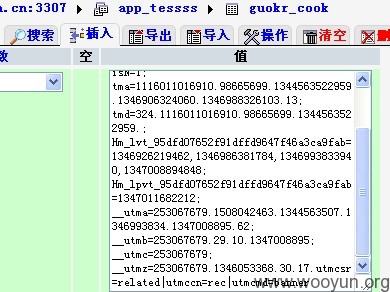

漏洞证明:

上回提交的漏洞被忽略了。。。这回直接取cookie。。。不过放心我不会乱搞的。。这是截图,别说不认得自家的cookie、、

另实验的网址:http://www.guokr.com/post/333736/ 七楼就是那个“看不见的swf”,看完证明删掉吧。。另外求被封号哈,果壳是个好网站

修复方案:

<>"'&\/这些都是经典跨站了...代码没细心写。。。

版权声明:转载请注明来源 kamael@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-09-12 18:46

厂商回复:

最新状态:

暂无