漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-011360

漏洞标题:360 存储型xss,csrf没问题.

相关厂商:奇虎360

漏洞作者: neal

提交时间:2012-08-26 12:55

修复时间:2012-10-10 12:55

公开时间:2012-10-10 12:55

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-26: 细节已通知厂商并且等待厂商处理中

2012-08-26: 厂商已经确认,细节仅向厂商公开

2012-09-05: 细节向核心白帽子及相关领域专家公开

2012-09-15: 细节向普通白帽子公开

2012-09-25: 细节向实习白帽子公开

2012-10-10: 细节向公众公开

简要描述:

听说360送猥琐安仔,我很是喜欢 求礼物 送女友.

详细说明:

问题出现在 360游戏中心的v部落. http://wan.360.cn.

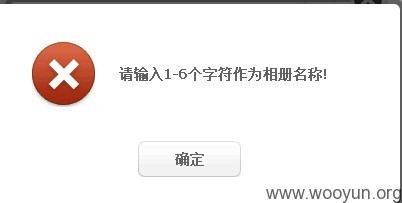

1.登陆进去,创建相册,黑盒测试,过滤了<>,但是没过滤' 一筹莫展.

2.发现只要有添加了' 引号的相册进入后均无法修改! 有戏!

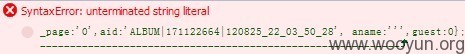

3.用FF打开 页面果然报错.

4.明显的 未过滤' 并且也未编码.这下就是利用了 太简单了.

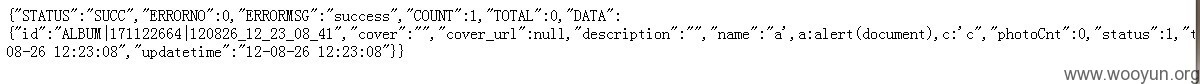

5.构造注入语句.a',a:alert(document),c:'1.

6.问题来了.

7.猜测只是本地验证了.那就试试绕过,

首先:提交正常一个页面 抓包获得数据.

然后:本地构造form表单 name的value就是我们提交的数据了。

结果:

8.无token验证,csrf绝对可行!

9.求礼物.真心的哈.

漏洞证明:

修复方案:

您懂的.

版权声明:转载请注明来源 neal@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-08-26 13:16

厂商回复:

感谢您的反馈,该漏洞已经确认,我们正在修复,由于该触发点只影响自己,所以评定为中危。请您私信提供联系方式,用于发放安仔。

最新状态:

暂无