漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-010516

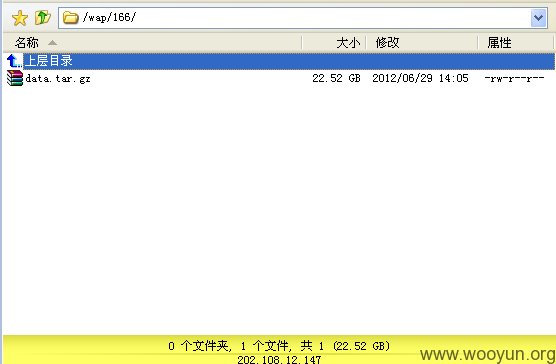

漏洞标题:TOM在线几十G的网站源文件暴露,重不重要啊?

相关厂商:TOM在线

漏洞作者: 有礼物送上

提交时间:2012-08-03 11:11

修复时间:2012-09-17 11:12

公开时间:2012-09-17 11:12

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-03: 细节已通知厂商并且等待厂商处理中

2012-08-03: 厂商已经确认,细节仅向厂商公开

2012-08-13: 细节向核心白帽子及相关领域专家公开

2012-08-23: 细节向普通白帽子公开

2012-09-02: 细节向实习白帽子公开

2012-09-17: 细节向公众公开

简要描述:

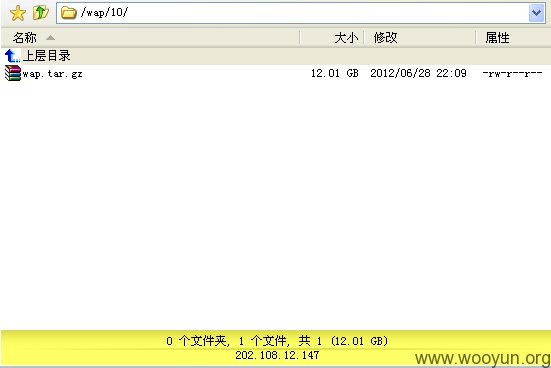

不想说,把哥笔记本的硬盘都下坏了!

详细说明:

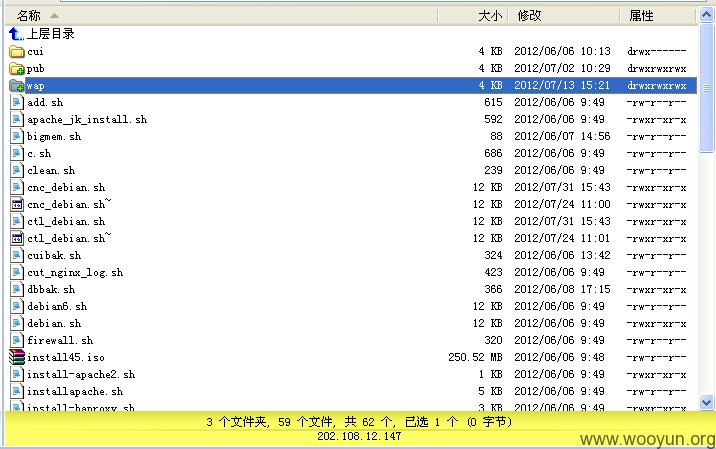

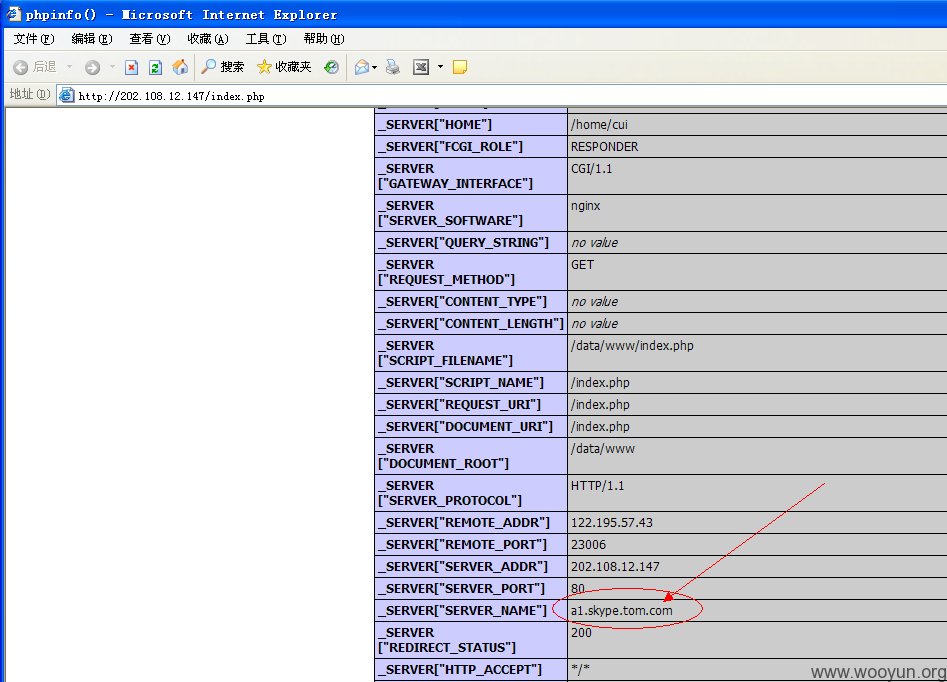

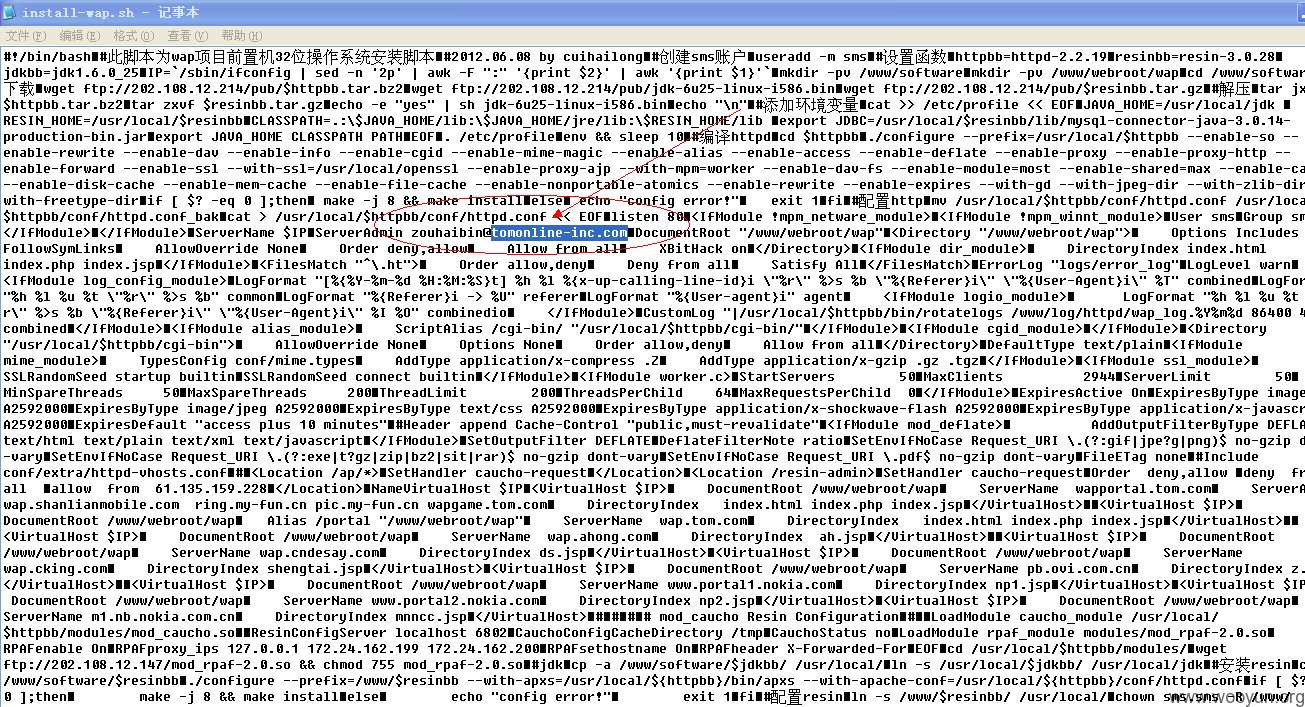

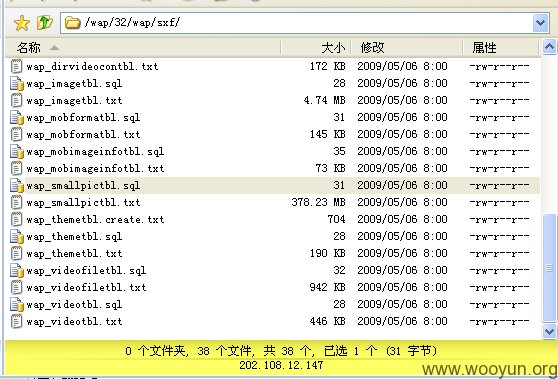

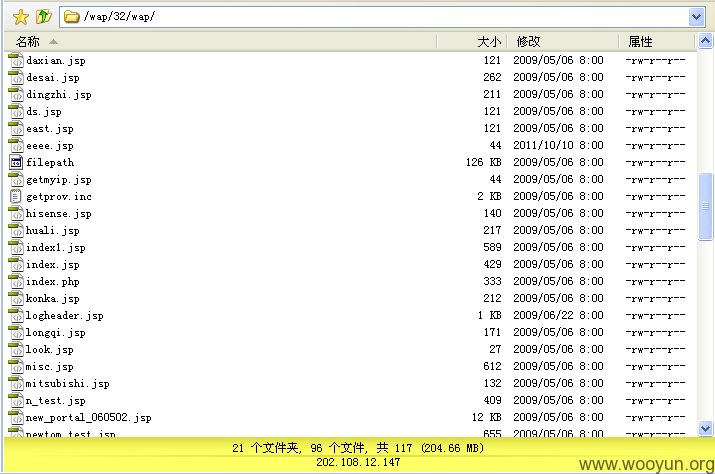

wap业务应该是TOM在线的核心业务:

漏洞证明:

修复方案:

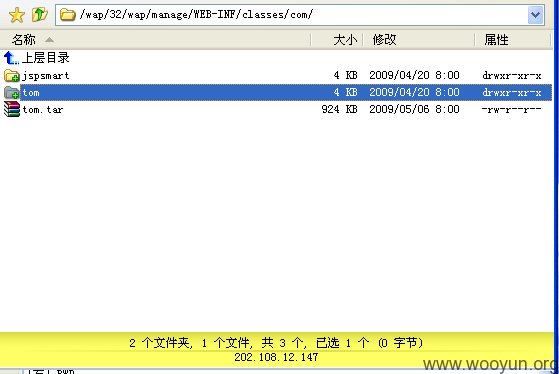

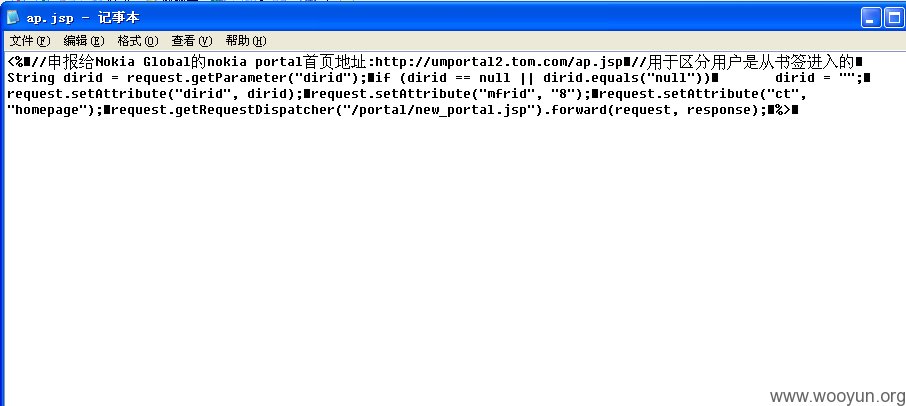

反编译class文件,看了一下自己写的j2ee框架源代码,代码质量(相对于安全)还是有变化的(至少从早期的sql使用拼接到后来使用占位符的习惯转变(当然,也是不同coder的体现));结构太大了,其他链接暴露业务架构的问题实在太多,难得去看了!想从底层再开始做安全架构确实很难了,只能重构!

发个高端点的电子产品礼物吧!

版权声明:转载请注明来源 有礼物送上@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-08-03 11:15

厂商回复:

谢谢

最新状态:

暂无