漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-03644

漏洞标题:mac 迅雷泄漏用户cookie

相关厂商:迅雷

漏洞作者: 路人甲

提交时间:2011-12-16 00:50

修复时间:2011-12-21 00:50

公开时间:2011-12-21 00:50

漏洞类型:用户敏感数据泄漏

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-12-16: 细节已通知厂商并且等待厂商处理中

2011-12-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

mac版迅雷下载文件时,会泄漏用户cookie!

详细说明:

mac版迅雷的浏览器扩展在下载文件时,会将Refer域的Cookie传给迅雷,造成迅雷将此Cookie传给Host域,造成用户数据被泄漏!

如在google reader中的文件连接(假设为xx.com/xx.txt),右键选择迅雷下载,迅雷会将google的cookie传给xx.com。

同理搜索引擎中的url,如baidu,soso都会被这个漏洞影响。

目前只是在mac上复现了,不知道其他系统是否有此问题。

漏洞证明:

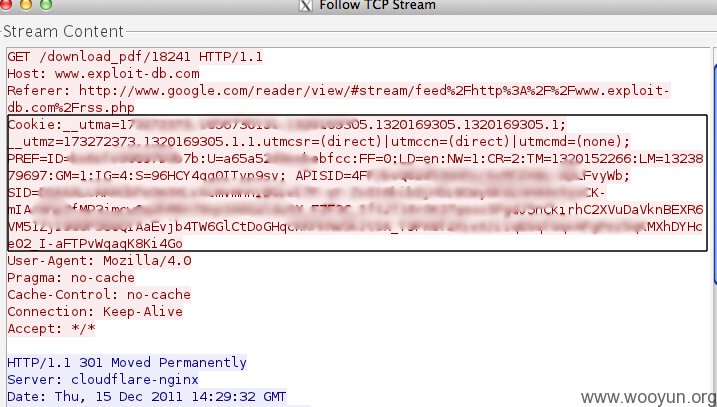

下面给出在google reader中,下载一个文件的流量证明:

(注:在chrome safari 都复现了。chrome:17.0.963 dev 迅雷:1.1.0(132) chrome插件:1.0.20 )

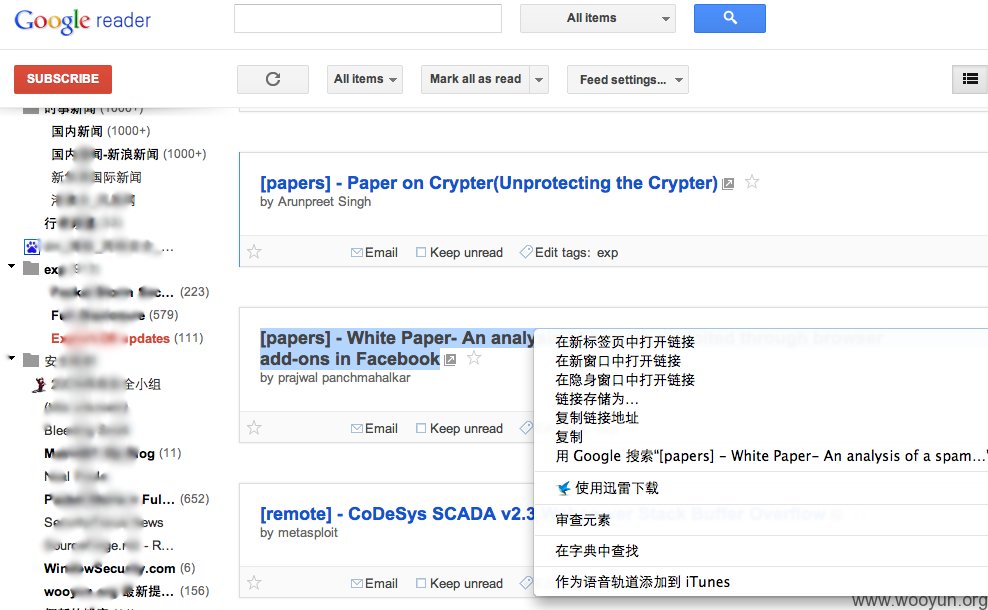

Step 1: 在google reader中选一个文件下载

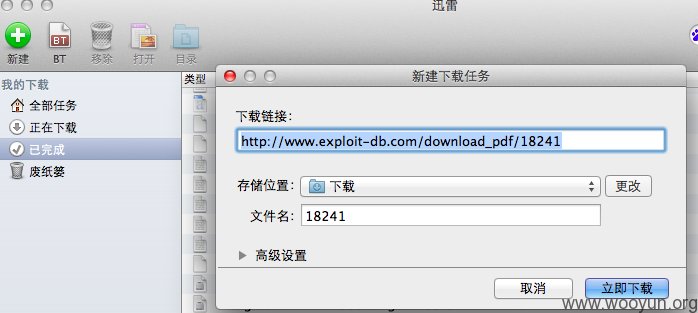

Step 2: 迅雷显示为

Step 3:使用wireshark抓到了相应的包,如下(注意cookie是google域的)

这个漏洞后来在几个同学的mac上都复现了!

原因分析:

分析了下迅雷chrome支持插件,在xl.js中发现如下一段代码:

可以想到应该是迅雷的浏览器插件对cookie没有进行正确处理。

修复方案:

想了下,迅雷这样做可能是为了下载需要登陆的连接,不过这时候应该验证下Host域和Refer域是否同一个域!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2011-12-21 00:50

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

2011-12-21:没有收到wooyun的及时反馈,只收到公开漏洞时发来的邮件,这方面希望wooyun能完善一下,做得更好!